Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

W zeszłym roku miałem przyjemność gościć jako prelegent na trójmiejskim wydarzeniu Tech 3camp, gdzie miałem okazję opowiedzieć trochę o OWASP Dependency Check. Dziś jednak postanowiłem podzielić się bardziej tutorialową wersją mojej prezentacji i korzystając z okazji przybliżyć użytkownikom to narzędzie oraz jego możliwości. Jeśli ktoś jest zainteresowany prezentacją, nagranie znajduje…

Czytaj dalej »

Czytając niedawno specyfikację HTML, natrafiłem na ciekawe działanie atrybutu marginwidth/marginheight. Przyjrzałem mu się dokładniej i – ku mojemu zdumieniu – odkryłem, że nadaje się jako mechanizm do komunikacji pomiędzy różnymi ramkami w przeglądarkach!

Czytaj dalej »

W dobie zalewającej nas co chwilę fali fake newsów, często trudno jest odróżnić prawdę od prawie prawdy i zupełnych idiotyzmów (czyli od półprawdy i od… fekalioprawdy). Tym bardziej, że w Internecie coraz więcej jest treści, które bazują na prawdziwych danych, a jednocześnie przeinaczają je w tak diametralny sposób, że dotarcie…

Czytaj dalej »

Wstęp: Jedna z najpopularniejszych platform Bug Bounty, Hackerone – w ramach promocji swojego wirtualnego eventu H12006 – uruchomiła konkurs w formule Capture The Flag. Nagrodą było zaproszenie na wspomniany ekskluzywny event oraz zaproszenia do prywatnych programów bug bounty. Co ciekawe, główną nagrodę otrzymywało się nie za najszybsze rozwiązanie zadania, a…

Czytaj dalej »

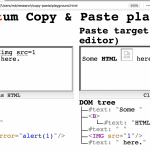

Ten artykuł jest podsumowaniem moich badań związanych z problemami bezpieczeństwa w obsłudze mechanizmu kopiuj-wklej w: przeglądarkach, popularnych edytorach WYSIWYG i aplikacjach webowych. Moim głównym celem jest pokazanie, że poniższy scenariusz ataku może sprawić, że będziemy narażeni na atak: Odwiedzamy złośliwie przygotowaną stronę. Kopiujemy coś z tej strony do schowka. Przechodzimy…

Czytaj dalej »

Jest jakiś środek tygodnia, godzina 23.30. Siedzę z kubkiem herbaty wpatrując się w ekrany monitorów. Mój skrypt w Pythonie, który zbiera coś z Internetu nagle przestaje działać. Cóż, problem trzeba jakoś rozwiązać. W zasadzie możliwości są dwie: albo jest to skutek zmęczenia materiału w postaci jakiegoś niezamówionego buga w kodzie…

Czytaj dalej »

Ostatnie zadanie było trochę inne niż wszystkie – więcej działania oprócz samej analizy. Musiałeś pogonić aplikację, aby ta uruchomiła pewną funkcję, chociaż nie miała tego w planach. Dałeś radę? Mam szczerą nadzieję, że nie szukałeś rozwiązania w Internecie, a w swojej głowie, oczywiście z pomocą gdb. Jeśli nie dałeś rady,…

Czytaj dalej »

No dobrze, pracujemy zdalnie, ale czy pomyśleliśmy o bezpieczeństwie? Czy sam VPN wystarczy? Co z bezpieczeństwem mojej sieci WiFi? Co jeśli ktoś ukradnie mi laptopa? To tylko kilka tematów, o których wspominam w opracowaniu poniżej. Zacznijmy od zagrożeń. Praca zdalna dla wielu jest na pewno wygodna, ale gołym okiem widać,…

Czytaj dalej »

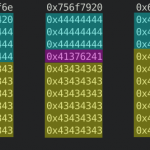

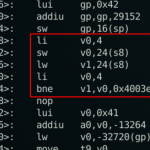

Dzisiaj wchodzimy poziom wyżej. Zobaczysz, jak działają funkcje, poznasz w końcu, co to jest ten stos, no i będzie standardowo mała robota do pyknięcia. Rozpoczynamy od rozwiązania zadania z lekcji 2. Praca domowa Zadanie rozpoczynasz od linii +28: Ładujemy sobie do rejestru $v0 wartość 1. Naszą jedynkę wrzucamy do pamięci…

Czytaj dalej »

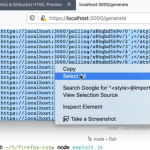

Kilka miesięcy temu zgłosiłem błąd bezpieczeństwa w Firefoksie związany z przetwarzaniem CSS-ów, który dostał identyfikator CVE-2019-17016. W trakcie pracy nad tym błędem, udało mi się wymyślić nową technikę eksfiltracji danych w Firefoksie przez jeden punkt wstrzyknięcia, którym podzielę się w tym poście.

Czytaj dalej »

Cześć. Rozumiem, że trafiłeś na ten mini kurs ponieważ chcesz rozpocząć swoją przygodę z MIPS’em w kontekście bezpieczeństwa, poznać assembly i zagłębić się w proces reverse engineeringu różnych aplikacji opartych o tą właśnie architekturę. No i super, w takim razie czeka Cię trochę wiedzy do przyswojenia i masa ciekawych, nowych…

Czytaj dalej »

W tym tekście opisuję XSS, który znalazłem w sierpniu 2019 w usłudze AMP4Email udostępnianej przez Google od jakiegoś czasu w GMailu. Ten XSS jest ciekawym przykładem wykorzystania techniki znanej jako Dom Clobbering

Czytaj dalej »

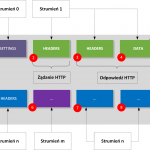

Czy chcemy, by obecne aplikacje webowe mogły działać szybciej bez ponoszenia nakładów na lepsze łącza sieciowe czy infrastrukturę serwerową? Oczywiście, że tak – i taki właśnie główny cel przyświecał twórcom protokołu HTTP/2. Dokładniej rzecz ujmując, chodziło o zwiększenie wydajności komunikacji pomiędzy klientem (czyli najczęściej przeglądarką internetową) a serwerem, przy jednoczesnym…

Czytaj dalej »

Praca z narzędziami takimi jak sqlmap wymaga od nas czasami kreatywnego podejścia do realizowanych testów. Zdarza się, że czasami musimy znaleźć wywołanie naszego payloadu w innymi miejscu niż te, w którym występuje wstrzyknięcie, bądź musimy w odpowiedni sposób obrobić dane, aby narzędzie testujące zrozumiało odpowiedź strony. Testowana przez nas aplikacja…

Czytaj dalej »

Podczas pracy pentestera aplikacji internetowych można spotkać się z wieloma ciekawymi przypadkami błędów popełnianych przez twórców oprogramowania. Kategorie wykrywanych błędów są bardzo różne, począwszy od brakujących nagłówków bezpieczeństwa, aż po dramatyczne dla właściciela usługi zdalne wykonanie kodu.

Czytaj dalej »