Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Krótka relacja z informacjami przekazanymi przez ArsTechnica: Podrobiony sprzęt znalazł się w “systemach wspierających” samoloty: F-15, F-18, F-22 czy bombowiec B-52. Urządzenia zostały również sprzedane szpitalom czy szkołom, a cały proceder trwał kilka dobrych lat. Dla niepoznaki fejkowe urządzenia były pakowane w normalnie wyglądające kartony oklejone normalnie wyglądającymi naklejkami, a…

Czytaj dalej »

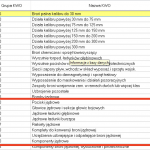

Różne media wspominają dzisiaj o “gigantycznym wycieku z wojska”. Przyjrzyjmy się mu nieco bliżej. Sam wyciek (tj. link do archiwum “System Informatyczny Jednolitego Indeksu Materiałowego”) pojawił się na jednym z forów dnia 9. stycznia 2022r. A że lubimy od czasu do czasu analizować różne fora, plik namierzyliśmy 11.01.2022 (trzy dni…

Czytaj dalej »

Zainteresowanych tematem odsyłam do tego dość rozbudowanego opracowania od Bellingcat. W skrócie problem wygląda tak: personel obsługujący bunkry, w których znajduje się broń jądrowa musi znać rozmaite procedury, umieć reagować na alarmy czy potrafić znać pewne ograniczenia w bezpieczeństwie całości (np. zazwyczaj kamery nie pokrywają absolutnie każdego centymetra kwadratowego instalacji)….

Czytaj dalej »

O temacie donoszą niemieckie media. Badacze z G Data kupili za 90 euro taki oto sprzęt: Wyposażony on był w system Windows 2000, który startował nie wymagając żadnego logowania (!) – kto by na placu boju pamiętał o jakiś hasłach? ;) Dalej, oprogramowanie które umożliwiało dostęp do dokumentacji wymagało loginu…

Czytaj dalej »

Osoby które czytują sekuraka mają już przeczucie o jaką branżę chodzi – tak to wojsko USA (Air Force). Eksperyment z pewnymi systemami F-15 na tegorocznym Defconie się powiódł, a na przyszły rok szykuje się prawdziwa niespodzianka. W scope będzie sam satelita ale również infrastruktura naziemna: While sending elite hackers after…

Czytaj dalej »Raport tutaj. Wybrano 5 lokalizacji spośród 104 baz. Jeśli ktoś chciałby scenariusz na nowego Jamesa Bonda, proszę bardzo: Niełatane latami podatności w systemach (jedna jest wskazana jako wykryta w 1990 roku i do tej pory niezałatana): Although the vulnerability was initially identified in 1990, the had not mitigated the [censored]…

Czytaj dalej »