Trochę pechowo – podatność RCE zlokalizowano w produkcie FortiNAC (“Secure Network Access Control”). No więc w przypadku tej podatności nie było żadnego “access control”, bo bez logowania można uzyskać dostęp roota na urządzeniu: Jak widać, jedyne co jest potrzebne to dostęp sieciowy do urządzenia. PoC / Exploit ma pojawić się…

Czytaj dalej »

Opis podatności wygląda dość niepokojąco: Core – Improper access check in webservice endpoints / Impact: Critical Podatne są wszystkie wersje Joomla: 4.0.0-4.2.7 (łatka została przygotowana w wersji 4.2.8). Pokazały się już pierwsze PoCe (tzn. exploity) – prezentujące jak np. prostym żądaniem z przeglądarki wyświetlić parametry konfiguracyjne serwisu zbudowanego w oparciu…

Czytaj dalej »

Jeden z czytelników sekuraka przesłał nam opis ciekawego znaleziska (znalezisk) w aplikacji IVECO ON. Dla pewności – obecnie wszystkie wskazane podatności są obecnie załatane. Aplikacja jest globalna a IVECO wylicza tak jej zalety. Mamy tutaj: Informacje na temat floty oceny stylu jazdy, emisji CO2 w celu poprawy ogólnej wydajności i zrównoważonego rozwoju. Można również monitorować…

Czytaj dalej »

Tutaj opis historycznych już podatności w pewnych dyskach sieciowych WD: Western Digital My Cloud Pro Series PR4100 (PR4100), on firmware versions up to and including 2.40.157 Po pierwsze – badacze namierzyli zatwardowklepane hasła: Zatem hashcat w dłoń i okazuje się, że hasło nobody jest… puste! No więc logowanie przez ssh, a…

Czytaj dalej »

W telegraficznym skrócie: ImageMagick to popularna biblioteka służąca do obróbki obrazów. Podatność, o której mowa w tytule została załatana w listopadzie 2022 roku. W tytule posta jest małe oszustwo ;-] sam upload obrazka nic nie daje, obrazek musi być jeszcze przetworzony przez podatną bibliotekę ImageMagick (wystarczy np. zmiana rozmiarów uploadowanego…

Czytaj dalej »

![Banalna podatność w systemie zarządzania telefonami IP (Avaya Aura). Uwierzytelnienie… User-Agentem :] Banalna podatność w systemie zarządzania telefonami IP (Avaya Aura). Uwierzytelnienie… User-Agentem :]](https://sekurak.pl/wp-content/uploads/2023/02/Zrzut-ekranu-2023-02-1-o-19.57.07-150x150.png)

Zazwyczaj telefony IP nie działają w całkowitej próżni – tzn. mogą z centralnego miejsca pobierać konfigurację, wysyłać tam swoje kopie zapasowe, … Badacze ekipy AssetNote znaleźli prostą możliwość wykonania dowolnego kodu na takim “centralnym miejscu” (serwer Avaya Aura, a dokładniej: Avaya Aura Device Services (AADS)). Wystarczyło następujące żądanie HTTP, które…

Czytaj dalej »

Podatność została zlokalizowana w Accounts Center, gdzie można było dodać do swojego konta numer telefonu. Na telefon wysyłany był 6-cyfrowy kod potwierdzający, że dana osoba jest właścicielem numeru. Ale – i tu dochodzimy do istoty problemu – Facebook (czy raczej Meta) nie zaimplementował mechanizmu anty-bruteforce. Zatem: Wybranie numeru telefonu konta-celu…

Czytaj dalej »

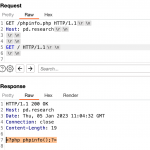

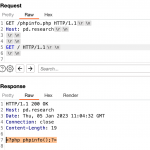

Większy research tematu znajdziecie w tym poście: PHP Development Server <= 7.4.21 – Remote Source Disclosure W formie graficznej, stosowne żądanie które wyświetli źródło pliku PHP wygląda tak: Co tu się wydarzyło? Od strony technicznej mamy tu do czynienia z całkiem normalną funkcją HTTP Pipelining (czyli wysyłanie kilku żądań HTTP…

Czytaj dalej »

Server-Side Request Forgery – czyli zmuszenie serwera do zainicjowania pewnej komunikacji sieciowej. Przykład? Umieszczam na Facebooku link do zewnętrznego zasobu – Facebook łączy się do zadanego URL-a, pobiera jego zawartość, a następnie przedstawia ją użytkownikowi w zgrabnej formie. Całość wygląda całkiem bezpiecznie. W którym zatem miejscu występuje podatność? W zasadzie…

Czytaj dalej »

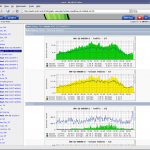

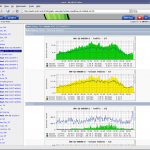

Cacti chyba najlepsze lata ma za sobą (ktoś z Was używa?)… …jednak warto przyjrzeć się podatnościom, które właśnie zostały ujawnione. 1. Po pierwsze do serwera Cacti mogą podłączyć się tylko “zaufani” klienci. cacti/remote_agent.php if (!remote_client_authorized()) {print ‘FATAL: You are not authorized to use this service’;exit;} Jak sfałszować swój adres IP…

Czytaj dalej »

Jak czytamy na stronie producenta: CWP is a World Leading advanced Free and PRO web hosting panel that gives you all the flexibility to effectively and efficiently manage your server and clients. Now with CWP Secure Kernel providing the highest possible security level for your server. Jak czytamy na stronie PoCa: Centos Web…

Czytaj dalej »

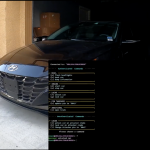

Cała historia już załatanego problemu, znajduje się w wątku tutaj: Jeśli właściciel zarejestrował się w odpowiednim miejscu, to mógł otworzyć samochód takim żądaniem HTTP (ale musi ono zawierać poprawny token JWT!): Teraz uwaga: e-mail użytkownika przekazywany był zarówno w body żądania HTTP, jak i w JWT. Na czym polegał hack?…

Czytaj dalej »

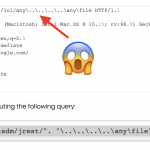

Niedawno Juniper załatał serię podatności w panelu webowym urządzeń: Multiple vulnerabilities have been found in the J-Web component of Juniper Networks Junos OS. One or more of these issues could lead to unauthorized local file access, cross-site scripting attacks, path injection and traversal, or local file inclusion. Szczegóły dostępne są…

Czytaj dalej »

Szczegóły podatności dostępne są tutaj: An authentication bypass vulnerability caused by the lack of a proper access control mechanism has been found in the CGI program of some firewall versions. The flaw could allow an attacker to bypass the authentication and obtain administrative access of the device. Czyli jak widać…

Czytaj dalej »

Ciekawy opis podatności w ManageEngine ADAudit Plus (służącym do monitorowania zmian w Active Directory) możecie znaleźć tutaj. Mając dostęp do kodów źródłowych aplikacji badacze najpierw poszukali URLi, które nie wymagają uwierzytelnienia. Jednym z ciekawszych okazał się być: /cewolf/ w którym udało się namierzyć RCE poprzez deserializację obiektów. Przy okazji mamy…

Czytaj dalej »

![Banalna podatność w systemie zarządzania telefonami IP (Avaya Aura). Uwierzytelnienie… User-Agentem :] Banalna podatność w systemie zarządzania telefonami IP (Avaya Aura). Uwierzytelnienie… User-Agentem :]](https://sekurak.pl/wp-content/uploads/2023/02/Zrzut-ekranu-2023-02-1-o-19.57.07-150x150.png)