Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Jira and Jira Service Management are vulnerable to an authentication bypass in its web authentication framework, Jira Seraph. Although the vulnerability is in the core of Jira, it affects first and third party apps that specify roles-required at the webwork1 action namespace level and do not specify it at an action level.

Więc od razu dobra wiadomość: podatne są / mogą być dodatkowe appki/pluginy instalowane wraz z Jirą (z innej strony – któż używa takiej absolutnie “gołej” instalacji?).

Ano właśnie sam Atlassian wskazuje dwie swoje appki, które są podatne:

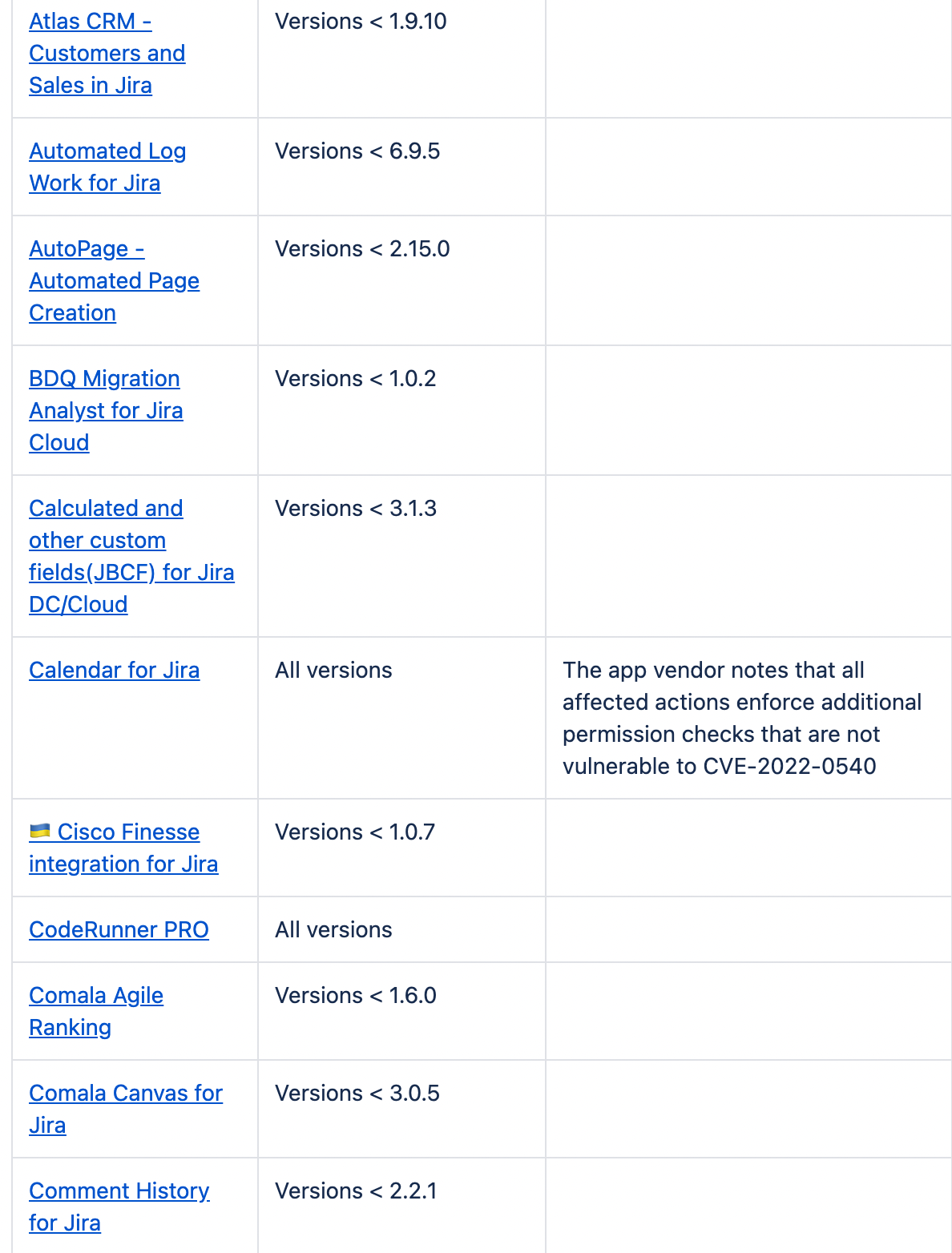

W opisie podatności znajdziecie również dziesiątki appek / pluginów, które są podatne. Poniżej fragment:

Czym grozi wykorzystanie podatności (przez niezalogowanego użytkownika)? To zależy co dana aplikacja / plugin umożliwia (w szczególności może to być nawet wykonanie wrogiego kodu na serwerze).

Podatne wersje Jiry:

Podatne wersje Jira Service Management

Na koniec – tutaj dostępne jest aktualizowane FAQ.

~Michał Sajdak