Cóż groźnego może być w dość prostym, a popularnym (300k instalacji) pluginie, który ma spowodować żeby fonty Googlowe używane w danym serwisie webowym były “GDPR Compliant” ? Otóż dużo ;-) Cert EU donosi bowiem o podatności stored XSS, którą może wykorzystać nieuwierzytelniony atakujący: On January 2, 2024, an unauthenticated Stored…

Czytaj dalej »

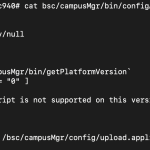

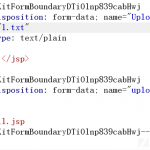

Wg doniesień realizowane są już próby exploitacji, a załatane wersje biblioteki wskazane zostały tutaj. Ci którzy używają starszych wersji (Struts 2.0.0 – Struts 2.3.37 (EOL)) mają problem – bo dla nich nie wyszła łatka. Od strony technicznej podatne są ~formularze uploadu, można wyjść np. od zwykłego uploadu pliku txt, a…

Czytaj dalej »

Producent wprawdzie załatał luki, o których piszemy parę miesięcy temu, ale teraz przypomina że nie warto zwlekać z łatkami: Firma Juniper SIRT jest świadoma faktu udanego exploitowania tych podatności. Klienci proszeni są o natychmiastową aktualizację. Juniper SIRT is now aware of successful exploitation of these vulnerabilities. Customers are urged to…

Czytaj dalej »

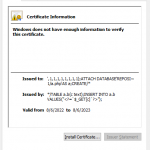

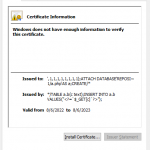

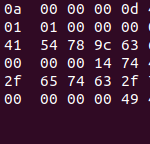

Zerknijcie na ciekawą podatność SQL injection, prowadzącą do RCE (CVE-2023-32530, aplikacja webowa Trend Micro Apex Central 2019). Z poziomu uwierzytelnionego użytkownika (ale nie admina), można uploadować do aplikacji certyfikat TLS. Na przykład taki: Jak się domyślacie, aplikacja pobiera pewne dane z certyfikatu, umieszcza je w bazie, a przy okazji nie…

Czytaj dalej »

Producent ostrzega o luce w tym miejscu: W ramach naszych ciągłych procesów oceny bezpieczeństwa odkryliśmy, że klienci korzystający z Confluence Data Center / Server są narażeni na znaczną utratę danych w przypadku wykorzystania podatności przez nieuwierzytelnionego atakującego. As part of our continuous security assessment processes, we have discovered that Confluence…

Czytaj dalej »

Podatność opisana jest względnie niewinnie: Broken Access Control. Dalej czytamy, że luka była wykorzystywana w realnych atakach: Firma Atlassian została poinformowana o problemie zgłoszonym przez kilku klientów, polegającym na tym, że zewnętrzni napastnicy mogli wykorzystać nieznaną wcześniej lukę w publicznie dostępnych instancjach Confluence Data Center / Server – w celu…

Czytaj dalej »

Podatność w pluginie WooCommerce payments (obecnie ~600k instalacji) została załatana parę miesięcy temu, ale teraz pokazała się ciekawa analiza tej luki. Ponoć podatność jest obecnie aktywnie wykorzystywana. Dobra informacja jest taka, że producent wydał łatkę z wymuszeniem jej instalacji. Warto sprawdzić czy jesteśmy załatani, bo exploit jest naprawdę prosty i…

Czytaj dalej »

Ciekawy wpis podsumowujący nowe / średnio-nowe / stare exploity używane aktualnie w ramach aktywności botnetu Mirai. Oj, czego my tu nie mamy? Podatności w wybranych urządzeniach D-Linka, TP-Linka, Zyxela, Netgeara… ale jest też podatność w aplikacji SolarView, służącej do monitorowania farm paneli fotowoltaicznych: Podatność jest raczej prosta do wyeksploitowania, a…

Czytaj dalej »

Tytułowy GoAnywhere MFT reklamowany jest tak: Safeguard file transfers and meet all your IT security and compliance requirements using modern encryption technology and authentication methods. GoAnywhere provides enterprise-level security features to protect your files from internal and external risks and helps organizations and professionals alike comply with regulations, standards, and…

Czytaj dalej »

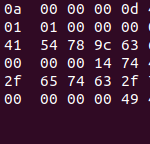

Całość okazała się być prosta jak… wykorzystanie luki w bibliotece ImageMagick, o której pisaliśmy niedawno (CVE-2022-44268). Luka polega na tym, że po uploadzie mniej więcej następującego pliku… … jeśli jest on przetwarzany po stronie serwerowej przez podatny ImageMagick, to wynikowy plik zawierał będzie zawartość /etc/passwd z serwera: When ImageMagick parses…

Czytaj dalej »

Snapchat posiada tzw. wyróżnione video: Snapchat has viral video feature callled spotlight Snapchat posiada też program bug bounty. A w programie bug bounty ktoś zgłosił następującą podatność: Delete anyone’s content spotlight remotely. Wykorzystanie podatności było rzeczywiście banalne, pod warunkiem że poświęciliśmy trochę czasu i spojrzeliśmy na żądanie HTTP zawierające następującego…

Czytaj dalej »

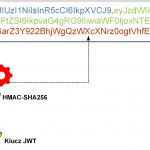

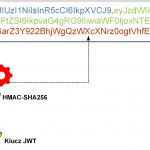

Ekipa z GitHub Security Lab postanowiła ostatnio przeaudytować projekt Datahub. Wśród licznych znalezisk mamy również takie: Missing JWT signature check (CVE-2022-39366) CVSS: 9.9 Obeznani z tematyką JWT już wiedzą co się tutaj święci. No więc tak… we wspomnianym systemie można było w payloadzie tokenu JWT umieścić absolutnie wszystko, a podpis takiego…

Czytaj dalej »

Tym razem ciekawa podatność ze świata webowego. Jeden z klientów Stripe otrzymał całkiem niezłą promocję – całkowity brak opłat od transakcji, ale tylko dla sumarycznej kwoty transakcji do $20000. Postanowił zaakceptować taką ofertę (przesłaną przez Stripe) ale jednocześnie przechwycić żądanie HTTP z przeglądarki za pomocą narzędzia Burp Suite. Następnie badacz…

Czytaj dalej »

Z naszych doświadczeń – bezpieczeństwo paneli webowych urządzeń sieciowych (nie tylko Fortinetu) – delikatnie mówiąc – nie należy do najlepszych. Szczególnie martwi to jednak w przypadku sprzętu zapewniającego bezpieczeństwo – a do takich należy FortiNAC (Network Access Control). Szczegóły załatanej niedawno podatności możecie prześledzić tutaj. Na szczęście czytasz właśnie sekuraka…

Czytaj dalej »

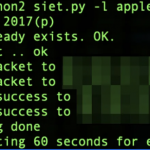

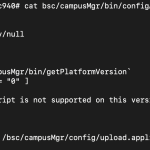

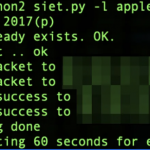

Krótki news do kawy dla technicznych czytelników :-) Badacz na początek wziął w jedną dłoń Shodana z takimi filtrami “ssl:apple.com”, “org:Apple Inc*”, “ssl:apple” i udało mu się zlokalizować usługę: Cisco Smart Install Jak wiadomo, każda duża firma wszystko solidnie łata ;-) Zatem badacz wziął w drugą dłoń kilkuletnie już narzędzie…

Czytaj dalej »