NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

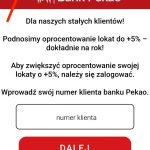

❌ Niepoprawna domena?❌ Literówka?❌ Dziwna litera z innego alfabetu?❌ Brak “kłódki” ? Nic z tych rzeczy ;-) Przy czym cała ta zawartość została wygenerowana statycznie (jako grafika), przez przestępców, próbujących nas zmylić. Dodatkowo, takiej “pięknej, złotej” kłodki nie przedstawia obecnie żadna przeglądarka. W skrócie, o akcji ostrzega właśnie CERT Orange….

Czytaj dalej »

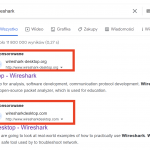

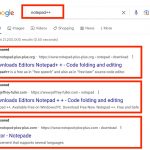

Zapewne spora część z Was aby pobrać jakieś narzędzie, wpisuje jego nazwę w wyszukiwarkę i machinalnie klika w pierwszy link. Jeśli jesteśmy zaspani/mniej spostrzegawczy/nie mamy ogarniętego tematu reklam w przeglądarce (niepotrzebne skreślić), to możemy nabrać się na coś takiego: Co dalej? Dalej możemy zainfekować swój komputer: Przypominamy że oficjalna domena…

Czytaj dalej »

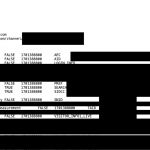

Rozbudowany opis kampanii polegającej na: W jaki sposób przejmowane są kanały YT? Odpowiedź to np. stealer + towarzysząca mu infrastruktura, który potrafi być ogłaszany w cenie raptem 200 USD: Taki stealer (malware) musi być w jakiś sposób dostarczony do ofiary – np. za pomocą złośliwej reklamy wykupionej w Google, która…

Czytaj dalej »

Na naszej grupie Sekurak na Facebooku jeden z naszych Czytelników zadał pytanie, jak to możliwe, że mając uwierzytelnianie dwuskładnikowe 2FA, ktoś był w stanie zhakować i przejąć strony, którymi zarządzał. Niestety jest kilka możliwych scenariuszy, które przedstawiamy poniżej. Zacznijmy od początku Zaczęło się od powiadomienia na Facebooku, że zaproszenie do…

Czytaj dalej »

Jeśli ktoś czyta na bieżąco Sekuraka, to już ostatnio kilka razy widział alerty o fałszywych reklamach w Google. Również niektóre historie realnie kończyły się np. przejęciem konta googlowego ofiary. Jaka zmiana nastąpiła ostatnio? Fałszywych reklam jest jeszcze więcej, a ponadto potrafią pojawiać w grupach na pierwszej stronie wyników z Google….

Czytaj dalej »

TLDR: nowa fala fałszywych reklam w Google serwujących malware. Tutaj jedna z relacji: Yesterday afternoon I went to download OBS onto my personal desktop computer. OBS is industry standard video streaming software. I was excited to live stream some video games for the first time in my life. What I…

Czytaj dalej »

Ostatnio pisaliśmy choćby o fałszywych reklamach Gimpa: Nasz czytelnik wygooglał pakiet instalacyjny Gimpa. Trafił na fejkową reklamę, zainfekował komputer i stracił dostęp do konta Google Blender to darmowe oprogramowanie do tworzenia grafiki 3D, a ktoś na reddicie “pochwalił się” takim widokiem: Jak widzicie, mamy tu aż trzy reklamy, a prawdziwy…

Czytaj dalej »

O temacie ostatnio alertowali nas czytelnicy (zobacz przykład z Afterburner czy sterownikami do karty graficznej), tymczasem tutaj wskazane są kuluary całej zorganizowanej operacji, która zaczyna się od serwowania reklamy na Google a kończy na dostarczeniu malware. Początek wygląda np. tak: Czy tak: Opisywany proceder jest o tyle ciekawy, że na…

Czytaj dalej »

W zasadzie wszystko zawarte jest w tytule, ale może jednak nazbyt skrótowo ;-) W każdym razie Rafał w tym wątku zgłosił nam swoją historię: Zaczęło się od poszukiwania w google strony GIMPa. Wyglądało to mniej więcej tak: Spoko, tylko strona na którą kierowała reklama wyglądała tak: Najpewniej w instalce był…

Czytaj dalej »

W serwisie reddit pojawił się wątek na którym wskazano reklamę narzędzia GIMP jako fałszywą. Badacz bezpieczeństwa 0x0luke potwierdził to zdarzenie i swoją analizą podzielił się na Twitterze. Atak “ad hijacking” polega na wykupieniu reklamy w wyszukiwarce np. w Google Ads dotyczącej wyszukiwania konkretnego słowa (w tym przypadku “gimp”), gdzie na…

Czytaj dalej »

Signal to darmowy i bezpieczny komunikator dla systemów Android i iOS, a dzięki szyfrowaniu end-to-end, zarówno twórcy aplikacji, jak i osoby trzecie, nie są w stanie ani odczytać twoich wiadomości, ani podsłuchiwać twoich rozmów telefonicznych. Tym razem ekipa stojąca za Signalem wpadła na ciekawy pomysł przeprowadzenia dość nietypowej kampani reklamowej….

Czytaj dalej »Apple już jakiś czas temu postanowił walczyć ze śledzeniem użytkowników w systemie iOS. Całość ma być realizowana przez mechanizm App Tracking Transparency: You must use the AppTrackingTransparency framework if your app collects data about end users and shares it with other companies for purposes of tracking across apps and web…

Czytaj dalej »The Register alarmuje o używanej celowo przez m.in. sieci reklamowe technice umożliwiającej trackowanie użytkowników pomimo używania adblockerów. Pomysł jest prosty i opisany kilka dni temu na bug trackerze uBlock Origina: właściciel danej domeny,właściciel danej domeny, np. przejrzyste-okna.pl tworzy poddomenę np. csdfr3r2.przejrzyste-okna.pl która w DNS-ie jest jednak aliasem na serwer sieci reklamowej: straszne-reklamy-zabieramy-ci-prywatnosc-kolezko.pl. Poddomena jest…

Czytaj dalej »

Zobaczcie tutaj. Autor uBlock Origin-a relacjonuje, że jego ostatni build deweloperski, który został zuploadowany do Google Web Store został odrzucony. Powód? Złamanie regulaminu: Your item did not comply with the following section of our policy: An extension should have a single purpose that is clear to users. Do not create…

Czytaj dalej »

Wygrałeś iPhone, tysiąc złotych, czy inne złote garnki. Z daleka wygląda podejrzanie – i takie jest, często ofiara kończy infekcją swojego komputera, co jest dalej monetyzowane na różne sposoby. Jest w tym (nielegalny) biznes, są też zatem środki na poszukiwanie specyficznych błędów klasy 0-day w przeglądarkach. Kampania eGobbler użyła aż…

Czytaj dalej »