Coż, nazwiska True nie przewidzieli chyba amerykańscy programiści ;-) Choć wydaje się to i tak bardziej niewinne niż None: Nawiązując do tego typu problemów, jakiś czas temu pisaliśmy o tablicy rejestracyjnej NULL (w tym przypadku właściciel zaczął znienacka otrzymywać mandaty… innych osób): Czy znacie inne tego typu przypadki? –ms

Czytaj dalej »

Ciekawostka na początek tygodnia. Dorota na naszej facebookowej grupie podrzuciła takie zdjęcie: Dodając komentarz: Zgody rodo, ciasteczka, phishing… To już zostało zaalarmowane. A tym czasem w punktach ksero kwitną skarbnice danych. Jak widać po nazwach dokumentów, są one raczej poufne, jest i zapewne więcej niż na zrzucie powyżej. W wielu…

Czytaj dalej »

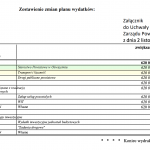

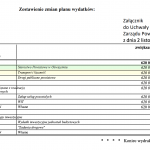

Co dopiero pisaliśmy o przetargu na walkę z ransomware w Oświęcimiu, ale doszła jeszcze jedna ciekawa informacja. Jeśli nagle na “odszyfrowanie baz” trzeba zorganizować dość dużą kwotę, to trzeba szukać pieniędzy w budżecie który już posiadamy. A przypadku ransomware w Oświęcimiu chodzi aż o kwotę 620 000 PLN. W stosownej…

Czytaj dalej »

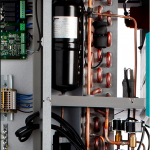

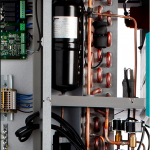

Ciekawostka. Całość bazuje na użyciu koparki kryptowalut do ogrzewania domu. I nie są to warunki taniego prądu – np. na dalekiej Syberii w pobliżu elektrowni wodnej. Opisujący temat blogger posiada dość specyficzną konfigurację – mieszka w Austrii i posiada ekologiczny dom ogrzewany pompą ciepła. Kopie ETH, a wykorzystuje do tego…

Czytaj dalej »

Często wyłączenie Internetu nie oznacza całkowitego braku możliwości połączenia się do Sieci. Często ograniczane (blokowane) są konkretne usługi: WhatsApp, Facebook, Twitter, Google, … Tak też jest i w Birmie: Część użytkowników nabrała podejrzeń, że w całą akcję zamieszane są Chiny. A to wszystko na podstawie dość dziwnego zachowania się części…

Czytaj dalej »

Pod koniec stycznia 2021 na Twitterze pojawiły się niepokojące wieści dotyczące zmiany danych właściciela perl.com, domeny poświęconej popularnemu niegdyś językowi programowania Perl. Wyglądało na to, że domena w nagły i niespodziewany sposób zmieniła posiadacza i została przeniesiona na inny serwer niż ten na którym była dotychczas hostowana. Z reguły rzeczy…

Czytaj dalej »

Wchodzicie na stronę tvp.info i widzicie takie coś: Czy widoczny na górze fragment: “czerwca 2015 roku na stronie internetowej www.tvp.info” – wygląda na przeprosiny? No nie wygląda. Ale wystarczy, że przescrollujemy załadowaną stronę nieco wyżej (chyba nikt normalny nie wykonuje takiej operacji zaraz po wejściu na jakąś witrynę) – widzimy…

Czytaj dalej »

Ostatnio ogłosiliśmy mini konkurs: patrz tutaj oraz tutaj: Różnych pomysłowych odpowiedzi uzyskaliśmy naprawdę dużo. Poniżej kilka na które, naszym zdaniem, warto zwrócić uwagę. Chyba faworytem wszystkich został: zatwardowklepany: Niektórzy podeszli do tematu nieco humoryostycznie: inni – nieco bardziej naukowo: kolejni – swojsko :) Były też podejścia…hmm filozoficzne: A także zwięzłe…

Czytaj dalej »

W dzisiejszych czasach cyberataki stanowią realne zagrożenie dla funkcjonowania państwa. Dzięki operacjom w cyberprzestrzeni, możliwy jest sabotaż strategicznej infrastruktury np energetyka, szpitale, placówki badawcze czy agencje rządowe. Przykładem takich operacji może być cyberatak na ukraińską sieć elektroenergetyczną, atak na Zimowe Igrzyska Olimpijskie 2018 w Pjongczangu czy głośnej aferze związanej z…

Czytaj dalej »

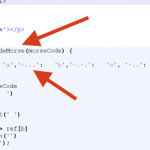

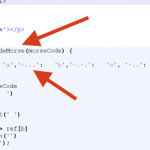

Ciekawostka? Zwykła zabawa? Rzeczywiście działająca technika? Tutaj krótka relacja jednego z użytkowników Reddita. Ponoć taki nietypowy załącznik został dołączony do e-maila (jak widzicie po nazwie pliku – to niby faktura :) Nietypowy bo w celu uniknięcia wykrycia przez filtry – wykorzystuje kod Morse-a: –ms

Czytaj dalej »

Ciekawa historia, która finalnie doprowadziła do w miarę prostego zdobycia roota na radiu (czy raczej systemie multimedia) w Nissanie Xterra, który należał do badacza. Na początek badacz zastanawiał się czy zamiast pendrive z muzyką dałoby się do portu USB podłączyć jakieś inne urządzenie? Np. klawiaturę. W tym celu użył narzędzia…

Czytaj dalej »

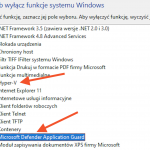

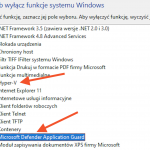

Apropos niedawnej akcji z atakowaniem komputerów badaczy bezpieczeństwa podatnościami 0day (m.in w Chrome), ktoś przypomniał o chyba mało znanej funkcji w Windows 10 (wymagana co najmniej wersja Pro): Microsoft Defender Application Guard, m.in. pozwala utworzyć w Edge (jest tez stosowny plugin np. do Chrome czy Firefoksa) bardzo mocno izolowane od…

Czytaj dalej »

Czy kolej może stanąć z powodu braku Flasha? Wygląda na to że tak: Tuesday’s chaos arose after China Railway Shenyang failed to deactivate Flash in time, leading to a complete shutdown of its railroads in Dalian, Liaoning province. Staffers were reportedly unable to view train operation diagrams, formulate train sequencing…

Czytaj dalej »

Pewnie znacie historię “najdroższej pizzy świata“? Ktoś w 2010 roku kupił dwie pizze za 10 000 BTC (wtedy było to… kilkadziesiąt USD). Obecnie to astronomiczna kwota. Ale wracając do ciekawostki z tytułu – w 2013 James Howells wyrzucił dysk z portfelem zawierającym 7 500 BTC (wtedy była to nieznaczna wartość…

Czytaj dalej »

Sytuacja z kopaniem kryptowaluty w Iranie jest dość skomplikowana. Z jednej strony wskazuje się na niskie ceny prądu (za sprawą rządowych dofinansowań), z drugiej strony na kopanie udzielane są licencje: swego czasu głośna była turecka firma iMiner, która otrzymała licencję – ma ona około 6000 maszyn, a koszt inwestycji w…

Czytaj dalej »