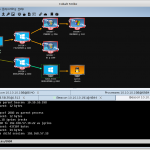

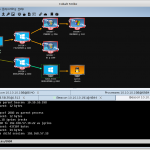

Chciałbyś zobaczyć na żywo przejęcie kontrolera domeny? A może cały łańcuch ataków na kolejne serwery i aplikacje? Widziałeś kiedyś na żywo działanie złośliwego makra? A przede wszystkim – czy chciałbyś wiedzieć jak przygotować Twoją firmę na odparcie ataku ransomware? Jeśli intrygują Cię te pytania, zapraszamy na nasze wydarzenie. Prowadzenie: Michał…

Czytaj dalej »

Jakiś czas temu informowaliśmy o dość bulwersującym cyberataku oprogramowania szyfrującego Conti na wiele irlandzkich szpitali i klinik: Jak możemy dowiedzieć się z raportu NCSC (National Cyber Security Centre), na celowniku atakujących znalazło się również Irlandzkie Ministerstwo Zdrowia (DoH): Przestępcom, co prawda, udało się przeniknąć do sieci, lecz końcowa faza ataku…

Czytaj dalej »

Od akcji minęło już kilka dni, jednak cały czas nie udało się uporać z incydentem… Część systemów nie działa „bo ransomware”, część systemów została ręcznie wyłączona z obawy przed infekcją. W wielu szpitalach przełożono planowane zabiegi. Z kolei szantażyści zażądali kwoty ~$20 000 000. Wg „przechwałek” atakujący buszowali w sieci…

Czytaj dalej »

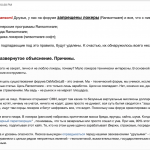

No dobra, pewnie do tango down jeszcze daleka droga, ale tego chyba się nikt nie spodziewał… …administrator istniejącego od 2004 roku XSS forum, na którym od pewnego czasu grupy ransomware’owe reklamowały swoje produkty i rekrutowały partnerów, przeprowadził czystki. Nie ma tu już m.in. postów publikowanych przez REvil, Babuk, LockBit i Darkside….

Czytaj dalej »

Zacznijmy od tego, ze już w lutym 2020 roku amerykańska agencja CISA opublikowała na swoich stronach ostrzeżenie o możliwych atakach ransomware na operatorów rurociągów przesyłowych. Nie podano wtedy szczegółów ataku, jednak firma Dragos sugerowała, że ma to bezpośredni związek z atakiem na jednego z operatorów rurociągu gazu ziemnego, do którego…

Czytaj dalej »

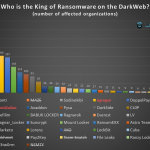

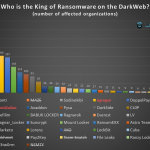

DarkTracer, badacz zajmujący się profilowaniem i analizą cyberprzestępczości, opublikował dość interesujący raport dotyczący liczby ofiar grup ransomware: Według badacza, dane aż 2102 organizacji zostały opublikowane przez 34 grupy wykorzystujące ataki ransomware’owe: Badacz opublikował również skromną grafikę typującą “króla” ransomware’ów. Pod względem “trafionych” organizacji naprowadzeniu jest grupa Conti: ~ Jakub Bielaszewski

Czytaj dalej »

Najpierw pojawiły się informacje o „ataku hackerskim”, obecnie wygląda na to że w grze jest ransomware: Colonial Pipeline (jeden z większych rurociągów transportujący paliwa w USA) został zamknięty prewencyjnie – tak aby uniemożliwić dalsze rozszerzanie infekcji. Wg źródeł ransomware uderzył w sieć IT (nie OT). –Michał Sajdak

Czytaj dalej »

Jakiś czas temu opublikowaliśmy artykuł o ransomwarze “Babuk”. O grupie zrobiło się dosyć głośno po udanym ataku na główną jednostkę policji w Waszyngtonie, w wyniku którego wykradziono i zaszyfrowano ponad 250 GB danych: sekurakowi udało się przeprowadzić wywiad z przedstawicielem operatorów “Babuka”, z którego mogliśmy się dowiedzieć między innymi, że…

Czytaj dalej »

Metody działań topowych ransomware ewoluują wraz z czasem i przychodami z udanych ataków. Dla przykładu przedstawiciel oprogramowania szyfrującego “REvil” ogłosił, że trwają testy wersji wspierającej systemy unixowe: Operatorzy ransomware “DarkSide” ogłosili z kolei, że będą celowo wpływać na ceny akcji “trafionych” firm w taki sposób, aby obniżyć ich wartość, uprzednio…

Czytaj dalej »

Podmioty, do których ofiary ataków ransomware’owych zwracają się o pomoc, same również mogą stać się ofiarami ofiarami. W ostatnich tygodniach na blogach wyciekowych operatorów ransomware’ów publikowane są dowody nieuprawnionej eksfiltracji danych jednostek policji i prokuratury, a także kancelarii prawnych i organizacji prawniczych z całego świata. Amerykanie już od dawna powołują…

Czytaj dalej »

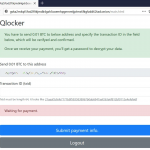

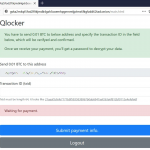

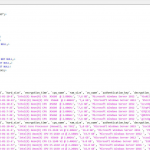

Gdy mówimy o ransomware’ach, to zazwyczaj mamy na myśli ataki na duże firmy pokroju Quanta Computer, Acer czy Pekaes. Doniesienia o atakach tego typu przyćmiewają jednak zagrożenia dotyczące zwykłych użytkowników czy małych przedsiębiorstw. Jednym z takich zagrożeń jest QLocker: W przypadku takich ataków średnia kwota okupu wynosi ~ 500 dolarów….

Czytaj dalej »

Jeśli nie wiesz, czym jest ransomware REvil, to gorąco zachęcamy do sprawdzenia naszego artykułu, w którym przedstawiliśmy streszczenie wywiadu z przedstawicielem odpowiedzialnej za niego grupy oraz generalną genezę Ransomware as a Service. Z wywiadu mogliśmy się dowiedzieć, że przestępcy nie próżnują i pracują nad poszerzaniem swojego arsenału. Unknown ogłosił teraz,…

Czytaj dalej »

Taka historia jest opisywana w Holandii. W luźnym tłumaczeniu: Wiele rodzajów sera nie mogło być dowiezionych zeszłego tygodnia z powodu zhackowania firmy transportowej Bakker. Ten hack to najprawdopodobniej ransomware. Przedstawiciel zhackowanej firmy dodaje: W naszych magazynach nie widzieliśmy gdzie co się dokładnie znajduje. Same magazyny są bardzo duże, więc nie…

Czytaj dalej »

Nowe techniki wywierania presji na ofiarach, ulepszenia w kodzie złośliwego oprogramowania – to wszystko przełożyło się ostatnio na wyniki finansowe grup ransomware – zaatakowane firmy płacą więcej niż kiedykolwiek. Po ostatnich – mało optymistycznych publikacjach na sekuraku – dzisiaj omówimy dość szczególny przypadek, gdy “dobro” zwycięża, a operatorzy ransomware’a porzucają…

Czytaj dalej »

Ostatnio na sekuraku opublikowaliśmy kilka ciekawych tekstów na temat ransomware: Wywiad z operatorem ransomware – „Grzebałem w śmieciach, teraz jestem milionerem” Włam do Pekaes – Operatorzy ransomware DarkSide: „publikujemy ~65GB danych z włamania do firmy Pekaes” Mity i fakty o ransomware – Ransomware – zapiski z placu boju. Większe kwoty…

Czytaj dalej »