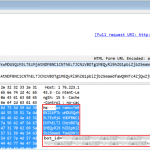

Jakiś czas temu pisaliśmy o podatności w Windows Print Spooler (CVE-2021-1675), która okazała się krytyczną luką, pozwalającą zarówno na zdalne wykonanie kodu, jak i na eskalację uprawnień na systemach Windows: Nie pomogła również wpadka badaczy bezpieczeństwa, którzy przez przypadek opublikowali POC oraz szczegółowe objaśnienie podatności: Choć repozytorium zostało dość szybko…

Czytaj dalej »

Jakiś czas temu pisaliśmy o ataku ransomware’a Conti na szereg szpitali i klinik na terenie Irlandii: W ramach modelu podwójnego wymuszenia (double extortion) przestępcy wykradli również 700 GB danych, zawierających między innymi informacje o pacjentach i pracownikach, umowach czy sprawozdaniach finansowych. Nie jest tajemnicą fakt, że operatorzy ransomware zazwyczaj oferują…

Czytaj dalej »

Jeszcze wiele o incydencie nie można napisać, ale zobaczcie ten wątek na Reddicie. Prawdopodobnie w pewien sposób udało się operatorom ransomware (Revil) zainfekować aktualizację oprogramowania Kaseya: Kaseya wydała na gorąco takie oświadczenie: We are in the process of investigating the root cause of the incident with an abundance of caution…

Czytaj dalej »

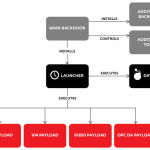

Kilka miesięcy temu opublikowaliśmy streszczenie wywiadu z operatorem ransomware’a REvil, dzięki któremu mogliśmy dowiedzieć się wielu naprawdę ciekawych rzeczy. Najistotniejszy dla tego artykułu jest jednak następujący fragment rozmowy: UNK na pytanie, czy da się wykorzystać ransomware jako „cyberbroń”, stwierdził, że wie o przynajmniej kilku „partnerach” swojego ransomware’a, którzy mają dostęp…

Czytaj dalej »

Jakiś czas temu informowaliśmy o ataku na brazylijskie przedsiębiorstwo JBS, będące największym dostawcą mięsa na świecie. Poniżej zamieszczamy komunikat firmy w tej sprawie: FBI doprecyzowało informację JBS, obarczając winą REvil ransomware: Jak możemy dowiedzieć się z najnowszego oświadczenia JBS, firma zapłaciła okup w wysokości 11 milionów dolarów: ~ Jakub Bielaszewski

Czytaj dalej »

Niedawno Colonial Pipeline zapłacił okup operatorom ransomware (kwota 75 BTC). Dzisiaj z kolei dowiedzieliśmy się, że niemal całą kwotę udało się odzyskać. W jaki sposób? Przestępcy zaczęli przerzucać Bitcoiny na kolejne konta, jednak trafili na portfel, który był kontrolowany przez FBI (prawdopodobnie przechwycony w wyniku jednej z wcześniejszych operacji): –Michał…

Czytaj dalej »

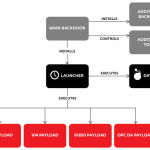

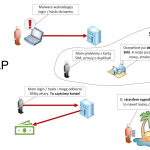

W mediach związanych z cybersecurity obecnie gorący temat stanowi ransomware. Oczywiście analiza tego problemu jest jak najbardziej potrzebna, jednak ataki na znane korporacje i milionowe kwoty okupu przyćmiewają zagrożenia czyhające na szarego Kowalskiego. W tym artykule omówimy rodzaj złośliwego oprogramowania, jakim jest infostealer, na przykładzie serwisu Raccoon Stealer spróbujemy oszacować…

Czytaj dalej »

„Zapachniało sierpniem 1945 roku. Ktoś, prawdopodobnie organizacja państwowa, właśnie użył broni cybernetycznej w czasie pokoju… żeby zniszczyć coś, co inne państwo uważa za swoją infrastrukturę krytyczną. To poważna sprawa. To nigdy się wcześniej nie wydarzyło”[1]. To słowa Michaela Haydena, byłego dyrektora NSA oraz CIA, opisującego reakcje na wiadomość o konsekwencjach…

Czytaj dalej »

Obawiasz się, że ktoś może wziąć pożyczkę lub kredyt w Twoim imieniu? Zastanawiasz się czy jest możliwe przejęcie dostępu do Twojego komputera oraz kradzież danych? Może nawet nie wiesz jak łatwo można czasem podrobić Twoją tożsamość…? Chcesz wiedzieć jak nie dać się nabrać na historie oszustów wysyłane do Ciebie w e-mailach?…

Czytaj dalej »

Zapraszamy na Mega Sekurak Hacking Party organizowane zdalnie 14 czerwca 2021! Cały dzień wypełniony prezentacjami, dostęp do nagrań, dostęp do archiwum rSHP.

Czytaj dalej »

Ransomware (Conti) uderzył w piątek (14.05.2021r.) Wiele szpitali oraz klinik zaraportowało w piątek, że utraciło dostęp do swoich systemów IT (dostępy do danych pacjentów, informacje o zaplanowanych wizytach, czy dostęp do e-maili). W pewnych przypadkach musiano anulować większość wizyt, które nie były pilne. Many hospitals and clinics reported on Friday…

Czytaj dalej »

Tutaj w zasadzie można postawić kropkę czy może raczej wykrzyknik: Jeśli ktoś jest rzadko na sekuraku – to o temacie ransomware w Colonial Pipeline pisaliśmy tutaj. O temacie pisze również Bloomberg, podając pewien dodatkowy smaczek: Kiedy atakujący otrzymali zapłatę dostarczyli dekryptora. Jednak dekryptor był tak wolny, że zaatakowana firma niezależnie…

Czytaj dalej »

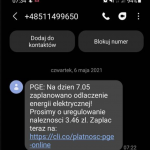

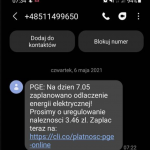

O nowym oszustwie wspominaliśmy już 23. kwietnia: Dzisiaj od Dominika dostaliśmy kolejny przykład tego oszustwa: Klasycznie, można się tutaj spodziewać czyszczenia kont delikwentów, którzy zechcą uregulować należność… Jak takie „czyszczenie” jest realizowane? Jak się uchronić? Jak wyglądają inne podobne ataki (albo i mniej podobne ale prowadzące do tego samego) –…

Czytaj dalej »

Na szkolenie można zapisać się bezpłatne, tylko z konta firmowego (limit 4 osoby per firma, jeśli potrzebujesz więcej wejściówek – możemy to zorganizować też bezpłatnie (max 10 osób) – pisz na ca@securitum.pl)

Czytaj dalej »

Skondensowana, świeża wiedza, zebrana w formie bezpłatnego szkolenia on-line. Całość przeznaczona dla osób nietechnicznych (choć techniczni będą mogli uporządkować wiedzę, czy po prostu dobrze się bawić – patrz opinie z końca tego wpisu:) Agenda: Historia polskiej firmy, która w prosty sposób straciła duże pieniądze w wyniku przejęcia dostępu do poczty…

Czytaj dalej »