Organy ścigania na całym świecie zakłóciły w tym tygodniu jeden z największych botnetów ostatniej dekady – Emotet. Śledczy przejęli kontrolę nad jego infrastrukturą w ramach skoordynowanej akcji międzynarodowej. Operacja ta jest wynikiem wspólnych wysiłków władz Holandii, Niemiec, Stanów Zjednoczonych, Wielkiej Brytanii, Francji, Litwy, Kanady i Ukrainy, a koordynacją zajmował się…

Czytaj dalej »

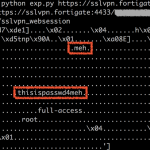

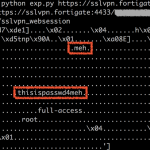

W sieci od niedawna krąży lista podatnych adresów IP (wraz z portami). Chodzi o niezaktualizowane urządzenia Fortinetu zapewniające SSL-VPN: CVE-2018-13379 jest dość… starą podatnością, ale jak widać prawie 50 000 urządzeń na świecie jeszcze się nie zaktualizowało. Co więcej, w innym dumpie zebrane są ściągnięte z podatnych VPNów loginy oraz…

Czytaj dalej »

Zapraszamy Was na to dwudniowe, intensywne szkolenie. Szkolenie prowadzone jest w trybie on-line, a agenda została właśnie uzupełniona o omówienie świeżych problemów bezpieczeństwa, z którymi borykają się polskie firmy. Kurs odbywa się 3-4.12.2020 a zamawiając go z kodem „sekurak”, dostępny jest w cenie 999 PLN netto / osoba (zamiast 1999…

Czytaj dalej »

Sam hack Gunnebo opisuje Brian Krebs. Firma może jest Wam mało znana, zatem krótkie podsumowanie: The Gunnebo Group is a Swedish multinational company that provides physical security to a variety of customers globally, including banks, government agencies, airports, casinos, jewelry stores, tax agencies and even nuclear power plants. The company has operations…

Czytaj dalej »

Na początek trochę informacji o szkoleniu: Co każdy każdy admin/osoba z IT powinna wiedzieć o bezpieczeństwie aplikacji webowych? Tematyka kierowana jest do wszystkich osób zajmujących się szerokopojętym IT w firmach. Z jednej strony jest to temat bardzo ważny – obecnie bardzo dużo ataków na systemy IT odbywa się właśnie przez aplikacje…

Czytaj dalej »

Dość często otrzymujemy pytania o możliwość wystąpienia w ramach firmowych wydarzeń (kierowanych do osób z IT czy szerzej – do całej firmy). Stąd małe uporządkowanie tematu – mamy Wam do zaproponowania kilka świeżych prezentacji, o których garść informacji poniżej: Mogą być poprowadzone po polsku lub po angielsku. Czas trwania pojedynczej…

Czytaj dalej »

Cały cykl, któremu mocno kibicujemy, to aż siedem spotkań, na które możecie zapisać się tutaj. Pierwsze spotkanie odbędzie się już 21. października – podczas którego Artur Czerwiński – CTO Cisco Polska – wprowadzi w cały cykl, wspominając jednocześnie jak na aktualne problemy bezpieczeństwa patrzy firma Cisco. Całość w nawiązaniu do tzw….

Czytaj dalej »

Producent urządzeń sieciowych QNAP poinformował niedawno, że łata dwie krytyczne podatności (CVE-2020-2506 oraz CVE-2020-2507) w swoim oprogramowaniu ‘Helpdesk’. Czym jest Helpdesk? Helpdesk jest domyślnym rozszerzeniem do systemu operacyjnego urządzeń QNAP, pozwalającym na zdalne podłączenie do urządzenia przez pracownika Supportu. Według oficjalnej dokumentacji, użytkownik może zezwolić na zdalne podłączenie do swojego urządzenia,…

Czytaj dalej »

Jak donosi The Hackers News, Rosjanin jak gdyby nigdy nic wjechał do USA na wizie turystycznej a następnie zaproponował solidną łapówkę za instalację backdoora w infrastrukturze pewnej firmy. Na dalszym etapie całość miała służyć do propagacji ransomware: The FBI has arrested a Russian national who recently traveled to the United…

Czytaj dalej »

![W pełni modułowe, angażujące szkolenie z bezpieczeństwa IT dla pracowników biurowych od Sekuraka. [Cyber Awareness]. W pełni modułowe, angażujące szkolenie z bezpieczeństwa IT dla pracowników biurowych od Sekuraka. [Cyber Awareness].](https://sekurak.pl/wp-content/uploads/2020/08/hacking222-1-150x150.jpeg)

Proponujemy Wam aż 15 różnych tematów z obszaru bezpieczeństwa IT, omówionych w angażujący sposób (praktyczne pokazy), z aktualnymi przykładami – a całość bazująca na naszym wieloletnim doświadczeniu. Sami możecie wybrać interesujące Was moduły? Cena – od 19pln netto per osoba.

Czytaj dalej »

Niedawno pisaliśmy o ataku ransomware na Garmina (zresztą i na obecną chwilę wszystkie usługi nie pracują do końca poprawnie). Samo zaszyfrowanie miało miejsce 23. lipca, w wg doniesień BleepingComputer klucz deszyfrujący był prawdopodobnie kupiony raptem dzień lub dwa później. Sugeruje to timestamp plików poniżej: W akcji ratowania brały też udział dwie…

Czytaj dalej »

Zacznijmy od ciekawego spostrzeżenia, na które wskazuje Microsoft w opisie swojego projektu. Druga Wojna Światowa. Gdzie bardziej zabezpieczać samoloty? Tam gdzie wykryto najwięcej śladów po kulach, prawda? No więc niekoniecznie. Ślady po kulach liczone były po powrocie samolotów do bazy. Czyli… nie było tam informacji o samolotach, które zostały strącone….

Czytaj dalej »

Nasze nowe wydarzenie składało się będzie z samych lightning talków – tj. skondensowanych prezentacji na konkretny temat. Planujemy około 15 lightning talków (każdy po około 7-10 minut). Jakie są plusy takiej formy? Po prostu nie ma czasu na jakieś lanie wody :) A różnych tematów i osobowości trenerów jest na…

Czytaj dalej »

Jak w kilka minut znaleźć podatności w swojej sieci (bezpiecznie i zgodnie z prawem)? Jak zadbać o bezpieczeństwo haseł (tak, będą też praktyczne pokazy łamania haseł i realne hasła Polaków które wyciekły…), Jak można przechwycić kamerę w telefonie bez wiedzy ofiary? Jak napastnicy przenikają do sieci i instalują ransomware? Jakie…

Czytaj dalej »

O problemie donosi sama firma, mająca w 2019 roku około 17 miliardów USD przychodu (dla porównania to 1/3 tego co Google): Cognizant can confirm that a security incident involving our internal systems, and causing service disruptions for some of our clients, is the result of a Maze ransomware attack Sprawa…

Czytaj dalej »

![W pełni modułowe, angażujące szkolenie z bezpieczeństwa IT dla pracowników biurowych od Sekuraka. [Cyber Awareness]. W pełni modułowe, angażujące szkolenie z bezpieczeństwa IT dla pracowników biurowych od Sekuraka. [Cyber Awareness].](https://sekurak.pl/wp-content/uploads/2020/08/hacking222-1-150x150.jpeg)