Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Rootowanie Androida przeszło długą drogę od czasów, gdy wymagało głębokiej znajomości ADB i ryzykownych operacji na bootloaderze. Dzisiaj narzędzia takie jak KernelSU, APatch czy SKRoot obiecują łatwiejszy dostęp do uprawnień administratora, ale jak pokazuje najnowsze odkrycie zespołu Zimperium zLabs, nadal niosą ze sobą poważne zagrożenia bezpieczeństwa. TLDR: Badacze z Zimperium…

Czytaj dalej »

Aktualizacja komponentów dystrybucji Linuksa może wymagać restartu całego systemu lub tylko określonych serwisów. Popularnym rozwiązaniem wspomagającym wykonywanie aktualizacji w tym zakresie jest needrestart dołączony do bardzo popularnych dystrybucji jak Ubuntu czy Debian. TLDR: Badacze zidentyfikowali aż pięć podatności (w tym trzy kluczowe), pozwalających podnieść atakującemu (z dostępem do systemu) uprawnienia…

Czytaj dalej »

Nieco więcej szczegółów możecie znaleźć tutaj (cve-2023-4911). W szczególności warto zwrócić uwagę na fragment: Pomyślnie wykorzystaliśmy tę lukę i uzyskaliśmy pełne uprawnienia roota w domyślnych instalacjach Fedory 37 i 38, Ubuntu 22.04 i 23.04, Debiana 12 i 13; inne dystrybucje prawdopodobnie również są podatne na ataki i można je wykorzystać…

Czytaj dalej »

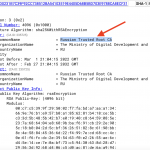

Całość zapewne w odpowiedzi na sankcje. Nie będzie można można przedłużyć / zakupić nowego certyfikatu na Zachodzie? Nie ma problemu, pomoże rosyjskie certificate authority. Niektórzy zauważyli od razu ten certyfikat root CA: Czujne osoby zapewne powiedzą: eeee, taki certyfikat można wygenerować w każdym sklepie z certyfikatami root CA, co z…

Czytaj dalej »

Kilka chwil temu opisywaliśmy przykład hackowania lamp akwariowych, teraz kolej na taki sprzęt: Przyszły tata, zakupił sprzęt, zakasał rękawy i przeszedł do dzieła. Najpierw skanowanie urządzenia nmapem: [przy okazji warto pamiętać, że nmap i tak skanuje domyślnie 1000 najpopularniejszych portów, więc przełącznik: –top-ports 1000 jest zbędny] Co ciekawego znajdowało się…

Czytaj dalej »

Krótka historia, pokazująca, że każdy może spokojnie “pobawić się” w bezpieczeństwo IoT, osiągając satysfakcjonujące wyniki w krótkim czasie. Częścią zestawu akwarystycznego, która nas najbardziej interesuje jest lampa, którą można nabyć np. na uroczym serwisie erybka.pl No więc, po wstępnym skanowaniu urządzenia (być może nmapem), zlokalizowanie portu, na którym dostępne było…

Czytaj dalej »

Tutaj ciekawa seria podatności, za którą Amazon wypłacił $18 000. Procedura wyglądała następująco: Trzeba było poznać maila ofiary w domenie @kindle.com -> tam można wysyłać książki w formacie mobi Amazon umożliwia zdefiniowanie tzw. zaufanych maili (z których mogą być wysyłane książki), ale maile te można było sfałszować (jeśli dana domena…

Czytaj dalej »![Pokazał jak zdobyć bezprzewodowo roota na kamerze drona. Jest też soft do rozkodowania parametrów [Potensic D85] Pokazał jak zdobyć bezprzewodowo roota na kamerze drona. Jest też soft do rozkodowania parametrów [Potensic D85]](https://sekurak.pl/wp-content/uploads/2020/04/Zrzut-ekranu-2020-04-10-o-20.54.59-150x150.png)

Ciekawostka. Chodzi o świetnie ocenianą serię dronów Potensic D85. Co mają w sobie ciekawego? Wystawiają otwartą sieć WiFi oraz telnet, którym można zalogować się na roota (hasło: cat1029) na kamerę (!). Bez problemu można też oglądać strumień video z kamery: rstp://192.168.1.99:554/11 Co jeszcze? Ktoś się trochę pobawił i zdekodował protokół, którym łączą się…

Czytaj dalej »

Czy ostatnia podatność w sudo jest poważna czy nie? Czytajcie dalej, bo na pewno jest ciekawa. Aż ciężko uwierzyć, że w tak popularnym (i krytycznym dla bezpieczeństwa) narzędziu uchował się jakiś błąd klasy buffer overflow: $ perl -e ‘print((“A” x 100 . “\x{00}”) x 50)’ | sudo -S id Password:…

Czytaj dalej »

Strategia: “niech w kontenerze dzieje się co chce – i tak nam nic nie zrobią, bo mamy kontener” nie jest zbyt rozsądna. Otóż jeśli ktoś uzyska możliwość wykonywania kodu w OS w środku kontenera oraz ma lub wyeskaluje uprawnienia do roota, korzystając z tej luki może wyskoczyć z kontenera. CVE-2019-14271…

Czytaj dalej »

Niedawno pisaliśmy o tym badaniu, wykorzystującym podatność w BootROM-ie iPhoneów (do iPhone X). Była to bazowa praca, na bazie której miały powstać uniwersalne Jailbreaki działające również na najnowszych (załatanych) wersjach systemu iOS. Obietnica się spełniła – mamy dostępny w wersji beta Jailbreak o nazwie: checkra1n. Całość na razie dostępna jest w…

Czytaj dalej »Ciekawa prezentacja (w języku angielskim, plik PDF ze slajdami jest tutaj) dotycząca uzyskiwania uprawnień roota na inteligentnym odkurzaczu od Xiaomi. Przedstawiono m.in. jak dostać się do systemu (w tym przypadku wspierany, ale już trochę przestarzały Ubuntu 14.04 LTS), jak działa chmura Xiaomi oraz w jaki sposób odłączyć urządzenie od tej…

Czytaj dalej »

Krótką informację o pojawieniu się tego eksploita opublikowaliśmy niedawno. Obecnie pojawił się ciekawy wywiad z samym autorem, ujawniającym więcej szczegółów działania. Podsumowując: Exploit umożliwia wykonanie dowolnego kodu atakującego na poziomie BootROM-u, zawiera on w zasadzie pierwszy kod który uruchamia się po włączeniu telefonu. Wygląda to niezbyt optymistycznie, bo jak widać kontrolujemy…

Czytaj dalej »

Exploit o kryptonimie checkm8 (czyt. szachmat) został właśnie ogłoszony i udostępniony. Całość dotyka ogromnej liczby modeli urządzeń Apple: Most generations of iPhones and iPads are vulnerable: from iPhone 4S (A5 chip) to iPhone 8 and iPhone X (A11 chip). Exploit jest dostępny tutaj, i może być użyty jako fragment narzędzia realizującego…

Czytaj dalej »Podatność została załatana już w kwietniu, teraz mamy bardzo szczegółowe informacje odnośnie samej podatności + jako bonus exploit wykorzystujący 0-day w PHP (choć warto podkreślić że do wykorzystania błędu nie jest konieczny sam PHP, autor zaprezentował PoCa tylko ze względu na popularność tej pary). Tak jak wspomniałem w tytule, podatność…

Czytaj dalej »