Czy w każdej sytuacji możemy ufać logom serwera WWW? Czy istnieje sposób by obejść logowanie zapytań i nie pozostawić śladu wykonania złośliwego kodu?

Czytaj dalej »

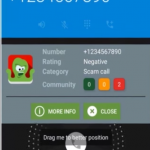

Niemal w każdym telefonie mamy możliwość zablokowania kogoś, kto okazał się sprzedającym nam super garnki, ubezpieczenia, tańszy prąd czy nową super ofertę abonamentu GSM. Co jednak w przypadku gdybyśmy nie chcieli widzieć tego typu połączeń z numerów, które widzimy na oczy pierwszy raz?

Czytaj dalej »

Według relacji, wyglądało to mniej więcej tak: w środku dnia podjeżdża na stację konwoj 10 dużych samochodów, tankują do oporu. Dla obsługi jest to trochę podejrzane, prawda?

Czytaj dalej »

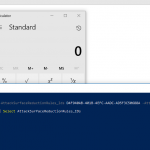

Na pewno nie raz widzieliście ostrzeżenie po kliknięciu na plik pobrany z Internetu (niezaufany), Microsoft też często ostrzega przed uruchomieniem linku / kodu zawartego w MS Office. Nowe wersje MS Office wprowadzają też parę dodatkowych metod ochrony, np. uniemożliwienie uruchamiania nowych podprocesów (choćby cmd).

Czytaj dalej »

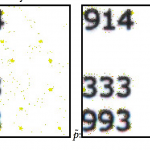

W ostatnim czasie zbiegły się ze sobą dwa wydarzenia, mające ze sobą jeden szczegół – czyli ukryte znaki dodawane na wydrukach przez drukarki – a mające na celu zidentyfikowanie urządzenia, które zostało wykorzystane do wydruku.

Czytaj dalej »

W artykule opisany jest błąd CVE-2018-6148, naprawiony w Chrome 67 w wersji z dnia 6 czerwca 2018. Błąd ten pozwalał na dodawanie dowolnych nagłówków zapytania HTTP w zapytaniach cross-domenowych. Oznaczało to, że dowolna strona webowa mogła ustawić treść takich nagłówków jak np. X-CSRF-Token, Referer, User-Agent, Host czy Cookie. Inne strony webowe, z kolei, przyjmują za pewnik, że nikt nie może w przeglądarce sobie sam tych nagłówków ustawiać – co może prowadzić do problemów bezpieczeństwa.

Czytaj dalej »

Zaczęło się od ciekawego badania opisanego tutaj. Otóż wielu producentów urządzeń IoT (choćby kamer) daje opcję, która umożliwia bezpośrednie połączenie z Internetu (z serwera backend producenta) bezpośrednio do LAN-u klienta. Nie pomoże firewall blokujący nawiązanie połączenia z zewnątrz, bo odpowiednie pakiety przychodzą komunikacją zwrotną.

Czytaj dalej »

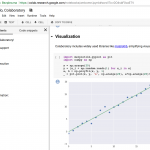

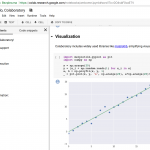

W tekście opisany jest ciekawy XSS znaleziony w lutym 2018 w aplikacji Google Colaboratory. Pokazane jest nie tylko bezpośrednio, gdzie był ten XSS, ale również jakie zostały poczynione próby, by tego XSS-a znaleźć i jakie po drodze były ślepe zaułki. Ponadto, pokazany jest przykład obejścia Content-Security-Policy z użyciem tzw. script gadgets.

Czytaj dalej »

Temat prezentowałem już trochę razy, ale na sekuraku do tej pory nie było o tym informacji. Chodzi o kosztującą około 5000 zł kamerę ZN-DNT352XE-MIR firmy Ganzsecurity.

Czytaj dalej »

W tekście opisany jest błąd CVE-2018-0296 – upubliczniony 6 czerwca przez Cisco; dotyczący urządzeń Cisco ASA. Oficjalnie podatność została zaklasyfikowana jako Denial Of Service, choć nasze zgłoszenie dotyczyło innego typu błędu…

Czytaj dalej »

Chodzi o możliwość wykonania kodu na komputerze ofiary. Wymagania to fizyczny dostęp do (zablokowanego) komputera. Technicznie hack wygląda w ten sposób.

Czytaj dalej »

Proste pytanie: “czy SSL szyfruje URL-e?” i prosta odpowiedź: tak. Nieco bardziej rozbudowane rozważania w tym temacie – w dalszej części tekstu.

Czytaj dalej »

Jest to wiedza zarówno dotycząca zasadniczych problemów bezpieczeństwa w JWT, przejście po ciekawych podatnościach w bibliotekach. Mamy również dwudziestopunktową checklistę – co sprawdzić w kontekście bezpieczeństwa swojej implementacji.

Czytaj dalej »

Badacze wykonali testowe badanie na nagrywarce strumieni video z kamer. W tym przypadku po odgraniu 12 sekund “melodii zagłady” – czyli odpowiednio dobranych zwykłych/ultra dźwięków – w systemie nagrywania zaczęły pojawiać się straty. Po 105 sekundach (talerzowy) dysk Western Digital odmówił współpracy.

Czytaj dalej »

Wiele osób zastanawia się – co z tak prozaiczną biznesową czynnością dnia codziennego, jak zbieranie wizytówek naszych partnerów oraz rejestrowanie danych kontaktowych na nich zawartych w kontekście RODO?

Oczywiście, jak w większości praktycznych kwestii trudno doszukiwać się bezpośredniego doregulowania tego zagadnienia w samym rozporządzeniu. Natomiast postaram się podzielić z Wami moimi spostrzeżeniami w tym zakresie oraz wskazać kilka praktycznych rozwiązań, jakie możemy zaimplementować w naszej pracy.

Czytaj dalej »