Nagły wzrost popularność rosyjskiej aplikacji stanowi okazję dla przestępców. Kaspersky Lab wykrył, że mobilny trojan MobiDash podszywa się pod aplikację FaceApp. Jego działanie przypomina schemat działania typowego adware: (…) użytkownik widzi komunikat o błędzie. Wyświetlane informacje sugerują, że pobrana aplikacja została odinstalowana. Komunikat ten jest sfałszowany – w rzeczywistości szkodliwy…

Czytaj dalej »

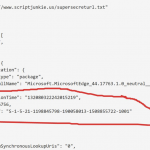

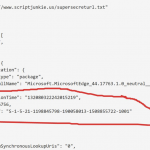

Taka ciekawostka: Edge apparently sends the full URL of pages you visit (minus a few popular sites) to Microsoft. And, in contrast to documentation, includes your very non-anonymous account ID (SID). Wygląda na to że Edge wysyła pełen URL stron które odwiedzać (nie robi tego tylko dla garstki popularnych serwisów)…

Czytaj dalej »

Jeśli jesteście podsłuchiwani (np. w ten sposób), to prawdopodobnie otrzymacie taką informację: Strona bazuje na funkcjach udostępnianych HTTP/2 serwer Caddy. Który z kolei wykorzystuje teorię opisaną w pracy: The Security Impact of HTTPS Interception. Życzymy: –ms

Czytaj dalej »

Ciekawa podatność, zgłoszona przez niemiecki CERT. “Ausführen beliebigen Programmcodes” to nieco szorstkie “Remote Code Exection” – czyli wykonanie dowolnego kodu w OS ofiary (z uprawnieniami użytkownika VLC). Z jednej strony problem wygląda na bardzo poważny (CVSS Base score 9.8/10) z drugiej strony Niemcy klasyfikują go z zagrożeniem ‘High’ – nie…

Czytaj dalej »

Światowe media donoszą o hacku, nierzadko w nieco sensacyjnym tonie. Zhakowana firma to SyTech, realizująca zlecenia na potrzeby rosyjskiego FSB. Atak miał miejsce około tygodnia temu i wygląda to na włamanie obejmujące w zasadzie całą sieć – dostęp do kontrolera domeny [prawdopodobnie jako administrator] i przeniknięcie dalej: The breach took…

Czytaj dalej »

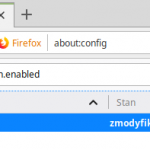

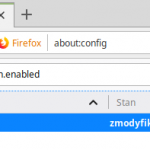

WebRTC w kontekście prywatności opisany został w tym artykule, a skutki jego stosowania w przeglądarkach tutaj. W skrócie: ta technologia pozwala na bezpośrednią komunikację pomiędzy przeglądarkami, a przy okazji może ujawnić nasz prawdziwy, publiczny adres IP (czasami pomimo VPN) czasami również adres lokalny. Właśnie z tego powodu WebRTC powinien być…

Czytaj dalej »

Ta nieprzyjemna akcja cieszy sporą popularnością. Mamy możliwych kilka wariantów, np. taki (niektórzy w domenie .tk widzą uwiarygodnienie całej historii), każdy z nich jednak najprawdopodobniej doprowadzi do próby wyczyszczenia Waszego konta. Nie klikajcie w żaden z tego typu linków! Nasi czytelnicy przesyłają kolejne odmiany tego samego “pomysłu”: Po wejściu lądujemy…

Czytaj dalej »

Zobaczcie na ten dość dziwny komunikat, o który pytają nas zaalarmowani czytelnicy: Maila od WizzAir otrzymały osoby zarówno z Polski jak i zagraniczni klienci. Na razie nie posiadamy zbyt wielu szczegółów, choć linia lotnicza uspokaja: there was no data breach, but we still recommend you to have your pass reset….

Czytaj dalej »

Ekipa Slacka pisze o wprowadzonym właśnie wymuszeniu zmiany hasła dla niewielkiej grupy użytkowników. Chodzi o incydent który miał miejsce w 2015 roku. Atakujący pobrali wtedy min. zahashowane hasła. Atak ten był o tyle ciekawy, że napastnikom udało się również wstrzyknąć fragment kodu, który na żywo pobierał hasła użytkowników w plaintext (np….

Czytaj dalej »

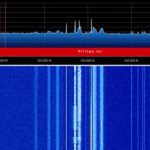

Alarmujący wątek można przeczytać na bugtrackerze Mozilli: “MITM on all HTTPS traffic in Kazakhstan”. Wygląda to na zmasowaną akcję rządową w połączeniu z operatorami telekomunikacyjnymi. Ci ostatni wysyłają informacje do użytkowników z prośbą o instalację w swoim systemie nowego (rządowego) certyfikatu root CA. Jeśli się nie zastosujesz – prawdopodobnie stracisz dostęp do…

Czytaj dalej »

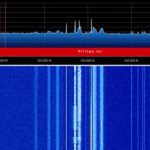

Ciekawy podcast: “SATCOM PIRACY INTERVIEW” – rozmowa pewnym panem, który w latach 90-tych, z terytorium Brazylii używał satelitów do niekoniecznie legalnych rzeczy. Czy dało (da się?) się w jakiś sposób przesyłać własne dane przez satelity? Pamiętajmy, że sprzęt tego typu spędza w kosmosie czasem wiele dziesiątek lat. Sami odpowiedzcie sobie jak…

Czytaj dalej »

O mega wycieku z bułgarskiej skarbówki pisaliśmy wczoraj. Podejrzany o włamanie został najpierw aresztowany, ale już dzisiaj zwolniony z aresztu. Tymczasem na jednym z forów pokazał się prawie 11 GB dump baz, który został wcześniej przekazany dziennikarzom: Baza poza danymi osobowymi czy skarbowymi zawiera również pewne informacje zbierane przez inne…

Czytaj dalej »

Po walucie widzicie, że chodzi o USA. Problem był powtarzalny (raz było to $1,905 zamiast $19.05, w innym przypadku $1,308 zamiast $13.08). Czasem było to nawet prawie $10000: Hey @uber, you charged my wife $9672 for a ride that was listed as $96.72, and there’s no way to get in touch…

Czytaj dalej »

Niedawno uruchomiliśmy nieco eksperymentalny wątek proszący Was o wskazanie jakie wiedzieliście w swojej karierze duże problemy bezpieczeństwa w architekturze sieci.

Czytaj dalej »

Poranna gimnastyka umysłowa. Długie wyjaśnienie w linkowanym tekście, krótkie tutaj: [‘1’, ‘7’, ’11’].map(parseInt) doesn’t work as intended because mappasses three arguments into parseInt() on each iteration. Żeby jeszcze bardziej zachęcić do przejrzenia cytowanego opisu, polecam zacząć od tego wpisu (o co chodzi z: if(!!x === !!yy) ?!?). A chcącym rozwijać się dalej – nasze opracowanie: XSS –…

Czytaj dalej »