![Pasywny rekonesans kont Google i Microsoft [OSINT hints] Pasywny rekonesans kont Google i Microsoft [OSINT hints]](https://sekurak.pl/wp-content/uploads/2022/01/gid00-1-150x150.png)

Jedną z szybkich i efektywnych technik rekonesansu OSINT-owego jest zdobywanie szczegółowych informacji o osobie i jej zdjęciu profilowym na podstawie adresu e-mail. Jeśli jest to konto Google, można skorzystać z takich narzędzi jak opisywany już przeze mnie w tej serii GHunt. Można też użyć narzędzia, którego nie trzeba instalować, czyli…

Czytaj dalej »

O temacie ostrzega CSIRT KNF. Jak widzicie poniżej, jeśli ktoś w ferworze świąt potrzebowałby szybko zalogować się do bankowości, być może nie zauważy niepozornej zmiany widocznej w pasku adresu przeglądarki: Jak też widzicie powyżej, w przeglądarce jest kłódka, co oznacza bezpieczne połączenie https. No ale co najwyżej w bezpieczny sposób…

Czytaj dalej »

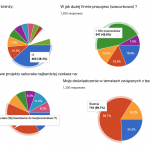

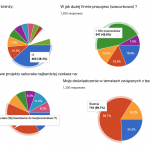

Ostatnio zaprosiliśmy Was do wpisania się na listę obecności na sekuraku (cały czas możecie to zrobić; jeszcze jest szansa wygrać trochę naszych gadgetów! W szczególności sekurakowe skarpetki, które rozdajemy dość rzadko). Jak wyglądają częściowe odpowiedzi? (1200 zebranych ankiet). Czytajcie: 1. Najwięcej osób czyta nas z firm z branży IT (nie…

Czytaj dalej »

Apache Log4j to bardzo popularna biblioteka javowa służąca do… logowania rozmaitych zdarzeń. Podatność, możliwe skutki wykorzystania. Luka CVE-2021-44228 (inna nazwa: log4shell) to tzw. RCE (Remote Code Execution) – czyli wykonanie dowolnego (wrogiego) kodu po stronie serwerowej. Napastnik może uzyskać dostęp do wykonywania dowolnych poleceń na serwerze (z uprawnieniami, z którymi…

Czytaj dalej »

![Podatność w serwerach Minecraft – wpisujesz exploita na chacie i przejmujesz serwer oraz innych graczy [log4j, CVE-2021-44228] Podatność w serwerach Minecraft – wpisujesz exploita na chacie i przejmujesz serwer oraz innych graczy [log4j, CVE-2021-44228]](https://sekurak.pl/wp-content/uploads/2021/12/Zrzut-ekranu-2021-12-10-o-15.28.13-150x150.png)

Jest spora szansa, że historia tej podatności w log4j właśnie zaczyna się od exploitów na Minecrafta (i co więcej dotyczy to zarówno serwerów jak i klientów): Jeśli wierzyć tej relacji – gorzej już być nie mogło: Ten exploit jest bardzo poważny w Minecraft Java Edition. Każdy może wysłać wiadomość na…

Czytaj dalej »

Kilka dni temu jeden z użytkowników Wykopu zaalertował o dość nietypowej sytuacji: TRLD: Play przepisał mój aktywny numer na kogoś innego (ಠ_ಠ) To jest po prostu żart. Numer aktywny, opłacany regularnie, nagle zaczyna przekierowywać na inną osobę. Znajomi żalą się że ktoś inny odbiera. Wysłane kilkanaście zgłoszeń/reklamacji jeszcze 20 listopada zapewnienia że…

Czytaj dalej »

MonoX Finance pisze, że winny jest błąd w smart kontrakcie. Dla laików – wymiana kryptowaluty (MONO token) na nią samą, powodowała nieoczekiwany wzrost jej wartości. Teraz zapętlić i mamy wysokiej wartości walutę (token), za którą możemy kupić coś innego. No więc kupili. W sumie za około 125 000 000 zł:…

Czytaj dalej »

Jak już pewnie słyszeliście 6 grudnia będzie MEGA bo mamy Mega Sekurak Hacking Party. Ponad 9 godzin super merytorycznej wiedzy, pokazy hackingu na żywo, świeża wiedza od najlepszych. Mamy już 1 300 zapisanych osób! Jesteś uczestnikiem? Sprawdź swoją skrzynkę pocztową – wysłaliśmy już do Ciebie informacje organizacyjne. Chcesz być uczestnikiem?…

Czytaj dalej »

W tym artykule opisuję niebezpieczne użycie zmiennej $request_uri w Apache APISIX ingress controller. Moja praca zaowocowała zgłoszeniem błędu bezpieczeństwa, który otrzymał numer CVE-2021-43557. Zacznijmy od tego, czym jest Apache APISIX: „… to dynamiczna brama API (ang. API gateway) o wysokiej wydajności. Ma ona duże możliwości konfiguracji w zakresie kształtowania ruchu,…

Czytaj dalej »

Patrząc na różne doniesienia medialne, akcja z udawaniem policjanta jest chyba jedną z najbardziej owocnych (jeśli chodzi o zyski przestępców). Tym razem Interia relacjonuje taką historię: pokrzywdzonym jest proboszcz jednej z częstochowskich parafii. – Oszust zadzwonił na telefon stacjonarny 48-latka, podając się za policjanta z Warszawy. (…) by się uwiarygodnić,…

Czytaj dalej »

Jeśli jeszcze nie posiadasz naszej książki o bezpieczeństwie aplikacji aplikacji webowych, zapraszamy do nadrobienia zaległości. Z kodem rabatowym ksiazka-bf-25 jest aż 25% taniej! (ale uwaga, tylko do 30.11.2021). Sama książka to blisko 800 stron aktualnej wiedzy (przydatna również dla osób początkujących) o bezpieczeństwie aplikacji webowych. Cała wydrukowana w kolorze: Co…

Czytaj dalej »

We wpisie prezentujemy wybrane ataki na polskich internautów. Wpadła Wam w oko złośliwa kampania? Komentujcie lub piszcie na sekurak@sekurak.pl. Poprzednie przeglądy: 6–19.09.2021 r. 20–26.09.2021 r. 27.09–3.10.2021 r. 4–10.10.2021 r. 11–17.10.2021 r. 18–24.10.2021 r. Kolejne fałszywe programy inwestycyjne. Tym razem oszuści wykorzystują wizerunek PGNiG, aby nakłonić potencjalne ofiary do wpłaty swoich…

Czytaj dalej »

W marcu tego roku mieliśmy przyjemność relacjonowania przebiegu pierwszego konkursu CTF o nazwie Time to Hack, zorganizowanego przez Agencję Wywiadu. Uczestnicy konkursu zmagali się z szeregiem zadań podzielonych na kategorie: “crypto”, “misc”, “web”, “reverse” oraz “pwn”: Tymczasem na stronie Agencji Wywiadu pojawiła się informacja o kolejnej, drugiej edycji Time to…

Czytaj dalej »

Tym razem mamy dla Was coś nietypowego – wywiad z Jakubem Nadolnym, CEO Fast White Cat – software house’u Magento. Dla uważnych czytelników mamy kilka sekurakowych nagród. A jednocześnie zachęcamy do zerknięcia na ciekawe oferty pracy w Fast White Cat (możliwość pracy z całej Polski) 1) Sekurak: opowiedz trochę o Waszej…

Czytaj dalej »

Nieco enigmatyczną sprawę, którą postaramy się nieco rozwikłać, opisuje Policja: Sądeczanka przed południem odebrała telefon od mężczyzny, który podał się za pracownika działu bezpieczeństwa banku i zapytał, czy tego dnia robiła jakiś przelew. Kiedy zaprzeczyła, poinformował ją, że prawdopodobnie doszło do włamania na jej konto i że placówka musi zgłosić…

Czytaj dalej »

![Pasywny rekonesans kont Google i Microsoft [OSINT hints] Pasywny rekonesans kont Google i Microsoft [OSINT hints]](https://sekurak.pl/wp-content/uploads/2022/01/gid00-1-150x150.png)

![Podatność w serwerach Minecraft – wpisujesz exploita na chacie i przejmujesz serwer oraz innych graczy [log4j, CVE-2021-44228] Podatność w serwerach Minecraft – wpisujesz exploita na chacie i przejmujesz serwer oraz innych graczy [log4j, CVE-2021-44228]](https://sekurak.pl/wp-content/uploads/2021/12/Zrzut-ekranu-2021-12-10-o-15.28.13-150x150.png)