Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Wraz z wprowadzeniem restrykcji dotyczących eksportu procesorów graficznych (GPU) – zapoczątkowanych przez USA w 2022 rok i drastycznie zaostrzonych rok później – układy takie jak NVIDIA H100 i H200 stały się towarem deficytowym. Dla większości krajów zostały wprowadzone limity ilościowe, nakładające maksymalna liczbę sztuk, którą dany region może zaimportować w ciągu roku. Są to jednak ograniczenia, które utrudniają lecz nie uniemożliwiają realizacji planów inwestycyjnych danego regionu.

TLDR:

Odmienna sytuacja występuje w przypadku Chin, gdzie amerykański zakaz niemal w całości zabrania dostarczania zaawansowanych procesorów graficznych. Waszyngton traktuje sprawę bardzo poważnie, a kontrola nad eksportem technologii AI jest dla nich fundamentem bezpieczeństwa narodowego. Kraje, które zostały uznane za stanowiące potencjalne zagrożenie są niemal całkowicie odcięte od oficjalnych kanałów dostaw.

Stworzyło to dogodne warunki do powstania “alternatywnych” kanałów dystrybucji, dzięki którym kraje objęte dotkliwymi sankcjami mogły za odpowiednią “sumkę” otrzymać procesory graficzne. Wyścig zbrojeń w branży AI trwa od lat, a bez profesjonalnego sprzętu pozostaje się w tyle. W tej grze cena już nie gra roli, liczy się towar – w tym przypadku karty H100 i H200.

Można by się spodziewać, że w omijanie amerykańskich sankcji będą zaangażowani drobni dystrybutorzy sprzętu lub ich pośrednicy. Jednak tym razem skala zjawiska okazała się porażająca. Osobami zamieszanymi w “nielegalną” sprzedaż i dystrybucję był sam współzałożyciel i wieloletni wiceprezes jednej z najważniejszych firm serwerowych na świecie.

Amerykański Departament Sprawiedliwości wydał akt oskarżenia przeciwko:

Najpoważniejszy zarzut dotyczy udziału w spisku mającym na celu naruszenie ustawy o reformie kontroli eksportu (ECRA). W amerykańskim systemie prawnym, złamanie tych przepisów jest traktowane jako bezpośrednie zagrożenie dla bezpieczeństwa narodowego. Eksportowana technologia może być wykorzystana do wzmocnienia potencjału militarnego lub wywiadowczego obcego mocarstwa.

W tym konkretnym przypadku oskarżenie dotyczy świadomego działania mającego na celu utworzenie kanału przerzutowego dla wysokowydajnych układów scalonych objętych ścisłym embargiem. Nie ma tu mowy o pomyłkach w dokumentacji, lecz o zorganizowanej strukturze zajmującej się szmuglowaniem zaawansowanych procesorów graficznych do chińskich podmiotów znajdujących się na tzw. Entity List (czarna lista Departamentu Handlu). Za ten czyn oskarżonym grozi kara do 20 lat pozbawienia wolności.

Kolejny zarzut dotyczy przemytu towarów ze Stanów Zjednoczonych. Oskarżeni systematycznie omijali procedury celne posługując się fałszywymi deklaracjami eksportowymi. Zgodnie z ustaleniami sprzęt miał trafić do odbiorców w Malezji lub Tajwanie, co pozwalało na bezproblemowe opuszczenie terytorium USA. Po dotarciu na zadeklarowane miejsce sprzęt był przepakowywany w nieoznaczone pudełka, usuwano dane identyfikujące dostawcę i odbiorcę, a następnie przesyłano je do Chin. Za ten czyn grozi kara do 5 lat pozbawienia wolności.

Zarzut ten związany jest z utrudnianiem pracy organom rządowym (Departamentowi Handlu oraz FBI). Oskarżeni świadomie wprowadzali śledczych w błąd posługując się podrobioną dokumentacją oraz składając fałszywe zeznania podczas oficjalnych przesłuchań. Punktem kulminacyjnym w całej sytuacji było okazanie tysięcy atrap serwerów podczas kontroli. Miało to stworzyć iluzję, że sprzęt znajduje się w miejscu wskazanym w zamówieniach (Malezja, Tajwan), podczas gdy w rzeczywistości zasilił centra obliczeniowe w Chinach. Za powyższe działania, oskarżonym grozi kara do 5 lat pozbawienia wolności.

Śledząc akt oskarżenia możemy zauważyć, że nie był to pojedynczy incydent, tylko dobrze zorganizowany schemat logistyczno-biznesowy. Kluczowym elementem było zamaskowanie faktycznego odbiorcy końcowego.

Liaw i Chang współpracowali z brokerami posiadającymi kontakty w Chinach, aby składać zamówienia za pośrednictwem podstawionych podmiotów z Azji Południowo-Wschodniej (tzw. “Firma-1”). Przedstawiciele Firmy-1 wysyłali do Supermicro zapytania ofertowe na dostawę tysięcy wysokowydajnych układów GPU. Dzięki kontaktom wewnątrz organizacji zamówienia były zatwierdzane i przesyłane do realizacji bez wzbudzania większych podejrzeń. Następnie podzespoły były kompletowane w USA i transportowane do zakładów producenta w Malezji lub na Tajwanie. Kolejnym etapem było przekazanie gotowych produktów do Firmy-1.

To właśnie tutaj dochodziło do najciekawszego etapu operacji – anonimizacja sprzętu. W wynajętych magazynach Willy Sun wraz z grupą pracowników usuwali wszelkie znaki szczególne, pozwalające na powiązanie sprzętu z amerykańskim producentem. Pozbywano się numerów seryjnych, etykiet, kodów QR, dokumentacji oraz oryginalnych opakowań. Następnie przepakowywano tak przygotowane serwery do nieoznakowanych pudełek, gdzie pod przykrywką zwykłych komponentów elektronicznych były wysyłane bezpośrednio do Chin.

Cały proces był na tyle skuteczny, że przez blisko dwa lata pozwalał niemal niepostrzeżenie przesyłać wysokowydajny sprzęt do krajów objętych embargiem. Na polecenie oskarżonych w latach 2024-2025 Firma-1 dokonała zakupu sprzętu o wartości blisko 2.5 mld. dolarów. Z czasem oskarżeni stawali się coraz bardziej pewni siebie. Od kwietnia do maja 2025 r. dokonali transferu sprzętu o wartości przekraczającej 500 mln dolarów.

To właśnie ta nienaturalna skala zamówień, zupełnie niepasująca do profilu działalności Firmy-1 była sygnałem ostrzegawczym dla Departamentu Handlu. Gdy urzędnicy w asyście FBI zapowiedzieli rygorystyczną kontrolę bezpośrednio na miejscu wskazanym w zamówieniach zaczęło robić się ciekawiej.

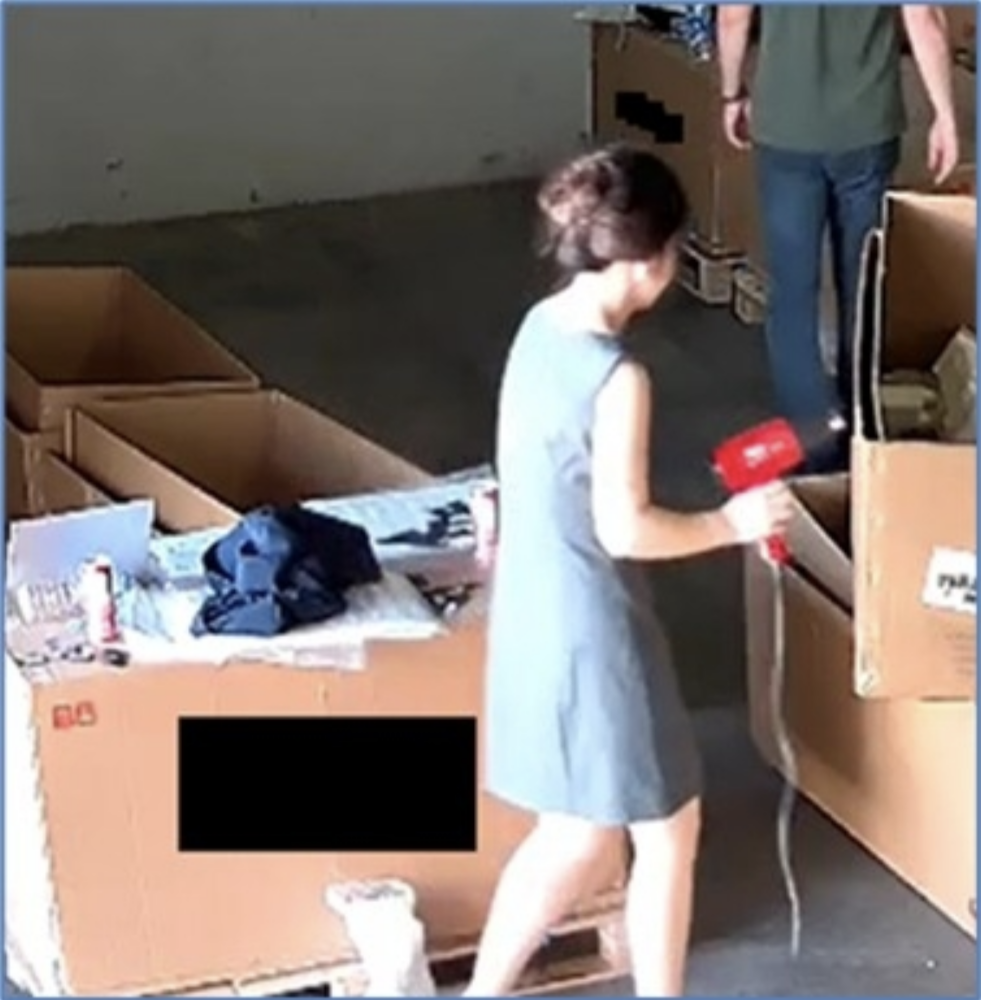

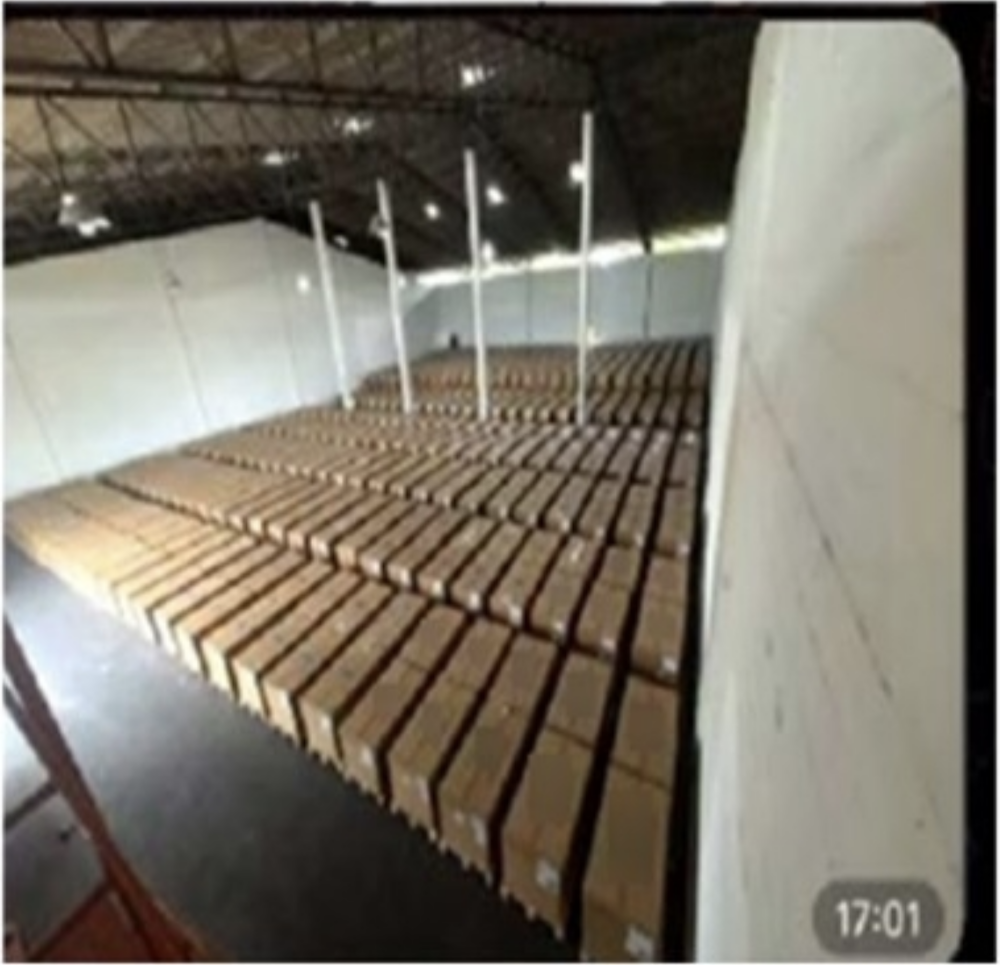

Wykorzystując tysiące pustych obudów, Will Sun wraz z pracownikami postanowił przygotować sprzęt do kontroli. Problemem okazało się ponowne oznaczenie serwerów. W tym celu sięgnięto po domowe sposoby. Korzystając ze zwykłej suszarki do włosów, ostrożnie rozgrzewano klej pod autentycznymi naklejkami zdjętymi z prawdziwych opakowań, a następnie naklejano je na urządzenia. Funkcjonariusze FBI byli jednak o krok dalej i zabezpieczyli nagrania monitoringu (z rzekomej lokalizacji serwerów) w trakcie przygotowywania serwerów do kontroli.

Przez cały czas trwania procederu oskarżeni ściśle koordynowali działania za pomocą szyfrowanych komunikatorów. Ich rozmowy dotyczyły m.in. liczby zamawianych serwerów, ich docelowych lokalizacji w Chinach, szczegółów logistycznych, metod ukrywania przestępczego charakteru operacji przed organami ścigania i władzami USA. W momencie zatrzymania funkcjonariusze FBI zabezpieczyli prywatne telefony (najprawdopodobniej odblokowane) przestępców, uzyskując dostęp do historii czatów, zdjęć z magazynów oraz wielu innych materiałów mogących stanowić dowody w sprawie.

Firma Supermicro po odtajnieniu aktu oskarżenia niemal natychmiast skierowała podejrzane osoby na urlop administracyjny oraz zakończyła współpracę z kontrahentem. Ponadto przedstawiciele firmy wydali oficjalne oświadczenie, w którym deklarują pełną współpracę z organami ścigania. W komunikacie podkreślono, że spółce nie postawiono żadnych zarzutów, a opisane w akcie oskarżenia działania stanowią rażące naruszenie polityki wewnętrznej firmy.

Mimo iż spółce nie postawiono zarzutów, a cała wina została zrzucona na członka zarządu oraz menadżerów, zastanawiające jest jak przez blisko 2 lata udawało się wyeksportować sprzęt o tak ogromnej wartości bez wzbudzania alarmu. Czy faktycznie cały proces zakupowy i mechanizmy kontrolne wewnątrz firmy był tak skonstruowane, że proceder nie wzbudzał podejrzeń? Na odpowiedź przyjdzie nam jeszcze poczekać do momentu przedstawienia wniosków z przeprowadzonego śledztwa.

Źródło: justice.gov, supermicro.com

~_secmike

Wolny rybek zawsze znajdzie sposob. Gdzie jest popyt tam jest podaz, gdziebktos chce kupic, ktos chce spredac bo chce zarobic.

Widać TERAZ jakiś prezydent mówi prywatnej firmie gdzie może sprzedawać wyprodukowany przez siebie sprzęt XD. Dobre dobre.

Wszystkie sankcje i blokady są do obejścia, tylko że to kosztuje więcej.

Proszę nauczcie się, że osobom prawnym, takim jak spółki kapitałowe nie można przypisać odpowiedzialności, nie można postawić zarzutów, a taki pomysł jest kuriozalny, odpowiadają tylko członkowie organów spółki.