Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

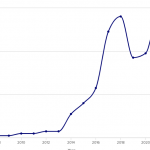

Wraz z wprowadzeniem restrykcji dotyczących eksportu procesorów graficznych (GPU) – zapoczątkowanych przez USA w 2022 rok i drastycznie zaostrzonych rok później – układy takie jak NVIDIA H100 i H200 stały się towarem deficytowym. Dla większości krajów zostały wprowadzone limity ilościowe, nakładające maksymalna liczbę sztuk, którą dany region może zaimportować w…

Czytaj dalej »

W dniu wczorajszym opublikowaliśmy artykuł nawiązujący do oficjalnego komunikatu Notepad++ dotyczącego poważnego i nietypowego ataku na łańcuch dostaw narzędzia. Pojawiły się już pierwsze, ale potwierdzone analizy. TLDR: Współczesny krajobraz cyberbezpieczeństwa przechodzi fundamentalną transformację, w której zaufanie do dostawców oprogramowania staje się jednym z najbardziej newralgicznych wektorów ataku. Incydent związany z naruszeniem…

Czytaj dalej »

Doniesienia na temat problemów z bezpieczeństwem w świecie IoT znajdują się już w naszym stałym repertuarze, jednak opleceni coraz gęstszą siecią sprzętu zaliczanego do tej grupy często nie zdajemy sobie sprawy skąd czyhają kolejne zagrożenia. Tym razem pochylimy się nad raportem zespołu Quokka. Badacze wzięli na warsztat popularne cyfrowe ramki…

Czytaj dalej »

29 września 2025 r. Broadcom poinformował o luce bezpieczeństwa CVE-2025-41244 w oprogramowaniu VMware Tools i VMware Aria, umożliwiającej lokalną eskalację uprawnień. Zgodnie z opinią badaczy z NVISO, luka była aktywnie wykorzystywana jako zero-day od co najmniej października 2024 roku. Za atakami stała grupa UNC5174 utożsamiana przez analityków z chińskim aparatem…

Czytaj dalej »

Na początku 2025 r. dwóch hakerów posługujących się pseudonimami “Saber” oraz “cyb0rg” (ich tożsamość nie jest znana) uzyskali dostęp do infrastruktury, wyróżniającej się nietypowym zestawem narzędzi hakerskich. Postanowili dokładnie przeanalizować zawartość systemu oraz śledzić działania hakera, w celu ustalenia jak najwięcej szczegółów dotyczących jego aktywności. TLDR: Jak to wszystko się…

Czytaj dalej »

Badacze z Trelix Advanced Research Center wykryli nową kampanię cyber szpiegowską wymierzoną w placówki dyplomatyczne w różnych regionach Korei Południowej. Od marca do lipca bieżącego roku zaobserwowano ponad 19 ataków spear-phishingowych, której celem były ambasady dyplomatyczne zlokalizowane na całym świecie. Za atakiem stoi prawdopodobnie ta sama grupa APT. Treści wiadomości…

Czytaj dalej »

Nie tak dawno temu kontrola eksportu technologii sprowadzała się do sprawdzania dokumentów na granicy i mało spektakularnych biurowych audytów firm eksportowych. Cóż, te czasy definitywnie się skończyły. Reuters donosi o praktykach, które bardziej przypominają filmy szpiegowskie niż rutynową pracę urzędników: amerykańskie służby potajemnie umieszczają urządzenia śledzące w przesyłkach chipów AI,…

Czytaj dalej »

W poprzednich artykułach dotyczących chińskiego systemu cyberofensywnego na Sekuraku opisaliśmy wyciek danych z firmy i-Soon. Pozwolił on lepiej zrozumieć mechanizmy współpracy publiczno-prywatnej w Chińskiej Republice Ludowej w zakresie ataków na zagraniczne podmioty. W tym tekście skupiamy się na kolejnym aspekcie budowania zdolności ofensywnych w cyberprzestrzeni: wykorzystaniu zawodów hakerskich do wyszukiwania…

Czytaj dalej »

Do niezbyt wysokiej jakości oprogramowania zwykłych, biurowych drukarek, branża zdążyła się przyzwyczaić. Same urządzenia, przez bezpieczników, często są traktowane jako potencjalnie niebezpieczne, o czym można się było przekonać podczas prelekcji na ostatnim Sekurak Cyberstarter 2025. Jednak opisane przez badacza z GData zdarzenie, to zupełnie nowy poziom. TLDR: Firma Procolored, to…

Czytaj dalej »

W ostatnich miesiącach amerykańskie instytucje energetyczne rozpoczęły ponowną ocenę zagrożeń związanych z chińskimi urządzeniami wykorzystywanymi w infrastrukturze OZE. Powodem są odkrycia nieudokumentowanych modułów komunikacyjnych w niektórych inwerterach solarnych i magazynach energii produkowanych w Chinach. Te „ghost devices” mogą stanowić poważne zagrożenie dla bezpieczeństwa energetycznego Zachodu, dając potencjalnie możliwość zdalnego obejścia…

Czytaj dalej »

W pierwszej części artykułu przyjrzeliśmy się historii chińskiej firmy i-Soon oraz wyciekowi danych, jaki ją spotkał. W drugiej części omówimy narzędzia oraz usługi przez nią oferowane. Według raportu niemieckiej służby kontrwywiadowczej BfV ujawnione informacje obejmowały szczegółowe dane o produktach, ich wersjach, cenach oraz wynikach sprzedaży. Dostępne były również instrukcje obsługi…

Czytaj dalej »

Aktualizacja (6.02.2025): Badacze, którzy jako pierwsi znaleźli te problemy, opublikowali bardziej dokładny opis całości. W szczególności wg ich informacji, żeby urządzenie zaczęło łączyć się z zewnętrznym serwerem, należy nacisnąć fizyczny przycisk na obudowie urządzenia, co zmniejsza realne ryzyko ataku. Tak czy siak badacze polecają w szczególności zablokować komunikację ze swojej…

Czytaj dalej »

Co ciekawe – nie pomoże nawet aktualizacja urządzenia – atakujący symulują że niby aktualizacja miała miejsce tymczasem…nic się nie dzieje (tj. atakujący dalej buszują po sieci). Luka CVE-2025-0282 daje możliwość zdalnego wykonania kodu (bez konieczności uwierzytelnienia). Podatność jest klasy buffer overflow. Luka CVE-2025-0283 to eskalacja uprawnień do uprawnień admina na…

Czytaj dalej »

Najpierw zhackowali jednego z dostawców – tj. firmę BeyondTrust (zapewniającą w szczególności usługi związane ze zdalnym dostępem). A dokładniej – zhackowali usługę zapewniającą zdalny dostęp… i taki dostęp uzyskali na komputerach m.in. jednego z klientów firmy – tj. Departamentu Skarbu USA. Następnie hackerzy wykradli stamtąd “pewne dane”. W trakcie dochodzenia…

Czytaj dalej »

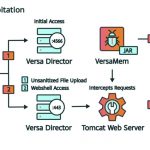

Niedawno wykryto kampanię hackerską celującą w amerykańskich dostawców sieci (zainfekowano w ten sposób minimum czterech ISP). W tym celu wykorzystano podatność w rozwiązaniu SD-WAN firmy Versa Networks. Podatność występuje w mechanizmie uploadu favicona w aplikacji webowej. Ale zamiast favicona można zuploadować webshella w Javie… Upload favicona wymaga jednak posiadania dostępu…

Czytaj dalej »