Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Nokia 1100 miała swój debiut w 2003 r. i już wtedy nie był to model szczególny, ani legendarny. Wręcz przeciwnie – był to najzwyklejszy na świecie podstawowy telefon, który sprzedawał się dzięki marce, a nie konkretnemu modelowi jak sławna 3210. Jednak to nie przeszkodziło temu modelowi stać się najbardziej sprzedawanym telefonem w roku 2005 ze względu na relatywnie niską cenę około 100 euro. Pomimo że w 2009 roku produkcja została zakończona, to właśnie wtedy telefon zyskał drugie życie. Podziemne. Dokładnie w tym samym roku wykryto błąd w oprogramowaniu firmware, który przy umiejętnym przekonfigurowaniu może powodować odbiór wiadomości SMS z innego, obcego numeru. W materiale źródłowym czytamy, że możliwa była zmiana numeru IMEI oraz IMSI z oryginalnej karty SIM. Jednak usterka tyczy się jedynie modeli wyprodukowanych w fabryce Bochum w Niemczech. W tamtych latach cena zakupu z rynku wtórnego modelu z fabryki Bochum osiągała nawet 32 000 dolarów. Do dzisiaj wiele banków wykorzystuje SMS-y w celu wysyłania jednorazowych kodów do autoryzowania przelewów internetowych, więc usterka jest stosunkowo poważna. Luka została potwierdzona przez badaczy z organizacji Ultrascan.

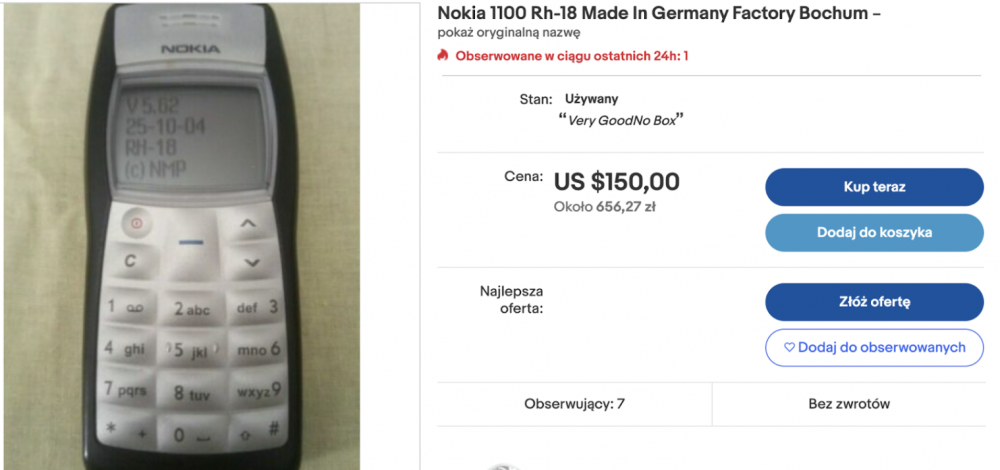

Rys. 1. Zrzut ekranu z aukcji na jednym z portali ogłoszeniowych.

Do dziś niestety nie wiadomo, ile telefonów z fabryki Bochum jest na rynku, ani ile z nich może być wykorzystywanych nielegalnie. Jednak postanowiliśmy się przyjrzeć naszym rynkom po tym, jak Mikko Hypponen zbadał rynki zagraniczne, prawie 20 lat po wyprodukowaniu omawianego modelu.

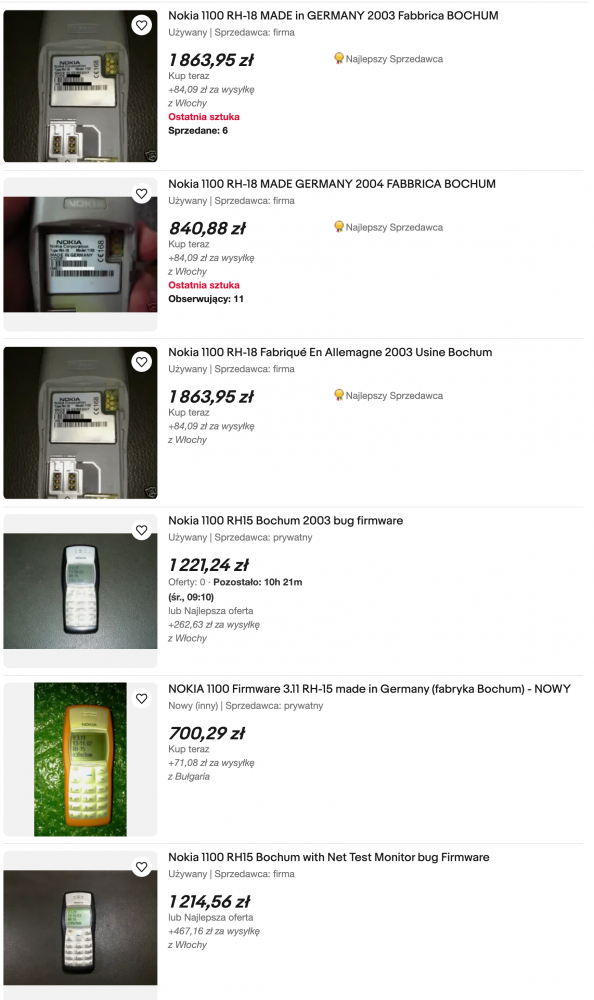

Rys. 2. Oferty sprzedaży na jednym z portali aukcyjnych.

Jak się okazuje, na portalach sprzedażowych ofert z Polski praktycznie nie ma. Natomiast przewija się wiele ofert z innych krajów takich jak Włochy czy Bułgaria. Jednocześnie przestrzegamy przed ewentualnym zakupem – sprzedawca może twierdzić, że telefon jest z niemieckiej fabryki, a może się okazać, że nie i w ten sposób można stracić dużo pieniędzy, zwłaszcza że sprzedawca jest zza granicy.

Podsumowując – całość wygląda zdecydowanie na naciąganie niż na działającą w obecnych czasach podatność:

We would never know for sure how it worked exactly, since details of the attack were not disclosed and it was years ago, probably with specific mobile operators.

Media exaggerated the problem, because you couldn’t pretend to be any number in Nokia 1100 without copying SIM card first. Unless security of mobile operators in that countries were really weak and specific. The bug in Nokia 1100 allowed you to change IMEI and IMSI

I would say that gangs also created some kind of hype on Nokia 1100 and that turned the price too high. Here I don’t have any source, but Nokia 1100 probably wasn’t the only way to change IMEI/IMSI back then. Just the ability to change IMEI/IMSI doesn’t seems worth 25000 euro, as you said

~tt

Chwila, ale czy to oznacza ze ktos z odpowiednia wiedza bedzie w stanie samemu przerobic, zbudowac imitacje telefonu zeby dzialal ja ta nokia?

Jeśli byłby telefon, który pozwala na odbiór smsów z dowolnego numeru, to oznaczałoby, że cała sieć GSM jest dziurawa jak sito. Dlatego zakładam, że ten artykuł to jest jakiś duży skrót myślowym, ale nie chce mi się teraz przekopywać przez źródła.

Dokładnie. Zwróćcie uwagę, że artykuł jest formą ciekawostki, że dalej ten model jest drogi i popularny, a tak naprawdę nie wiadomo czy to dzisiaj działa. Teoretycznie można to podpiąć pod mikro scam ;-)

hmm

Luka została potwierdzona przez badaczy z organizacji Ultrascan….

Mogę potwierdzić, że nie działa. Można spać spokojnie. Chodziło tylko i wyłącznie ze starego typu kart sim , które dzisiejsze sieci GSM nie obsługują

Tak, ale PoC nigdy nie ujrzał światła dziennego.

Bo sieć 2G jest dziurawa jak sito. Specyfikacja 2G powstawała w czasach, gdy procesory w telefonach oraz scalaki w kartach SIM miały bardzo małą moc obliczeniową, więc nie można było zastosować zaawansowanych (znanych już wtedy) technik kryptograficznych, stąd specyfikacja 2G ma pewne kompromisy w tym względzie. 30 lat temu to było wystarczająco mocne (jak 48-bitowy klucz zabezpieczający PDF-y :D), ale dzisiaj już nie jest. 2G jest tak słabe, że telefon może nawet poprosić sieć o nieszyfrowanie komunikacji i sieć to akceptuje. Większość ataków na 2G to albo złamanie klucza sesyjnego (teraz z wykorzystaniem dobrych kart graficznych możliwe praktycznie natychmiast) albo właśnie “poproszenie” sieci o brak szyfrowania (jeśli urządzenie zrobi to w imieniu innego IMEI/IMSI, a jest w pobliżu tego urządzenia, to nasłuchując może odczytać całą komunikację).

Obecnie w GSM używanie 3G to minimum (i z w miarę współczesną kartą SIM, a nie “zabytkową” z lat 90-tych ze starymi, krótkimi kluczami, które zresztą 3G przyjmuje tylko “awaryjnie”, LTE już odrzuca).

A kto powiedzial ze gsm nie jest mega dziurawe kiedys w hackin9 byly swiete opracowania jak przejac BTS nalezacego do jednego z glownych dostawocw orange/tmobile itp

Jakby ludzie wiedzieli jak dziala siec gprs, gsm i jakie to sito latane tanimi trickami to by sie czesc zalamala. Z drugiej strony tani dostep do dzwonienia na calym swiecie cos za cos.

bezpieczenstwo za globalizacje

prywatnosc za postep i tak to wlasnie wyglada w tych czasach

…sek w tym że zaawansowani informatycy są w stanie praktycznie w każdym telefonie (aczkolwiek nie wiem jak to jest z telefonami z systemem Ios) zmienić IMEI i IMSI…dlatego np przy sprawie o uprowadzenie Olewnika sygnał telefonu komórkowego jego przyjaciela z pobliża miejsca zdarzenia został uznany za poszlakę a nie dowód w sprawie…

“po sklonowaniu numeru IMEI z oryginalnej karty SIM”?

Numer IMEI jest przypisany do telefonu. Nie karty SIM.

Pewnie chodziło o IMSI, tylko autor pisał szybko i odruchowo napisał IMEI.

Hej Marcin, chodziło zarówno o IMEI jak i IMSI. W materiale źródłowym czytamy o takich wymaganiach. Z tymże wiadomo, że IMSI jest przy karcie SIM, więc to wszystko na pewno nie było takie hop-siup jak to było przedstawiane w 2009 roku, ale artykuł jako ciekawostka pokazuje, że dalej jest “flow” na niby rzekomy atak :-).

W tamtych czasach dostępne było oprogramowanie do emulacji kart sim, a zmiana numeru imei telefonu nie była czymś wyjątkowym.

Trochę mi ten opis nie pasuje. “sklonowaniu numeru IMEI z oryginalnej karty SIM” -> numer IMEI przypisany jest do telefonu, nie karty SIM. Telefony które posiadają możliwość zmiany karty sim można kupić na aliexpress (w każdym razie, dało się jeszcze rok temu).

W raporcie Ultrascan piszą, że: “Then, the firmware can be modified and information such as the IMEI (International Mobile Equipment Identity) number can be changed as well as the IMSI (International Mobile Subscriber Identity) number, which allows a phone to register itself with an operator.”

IMSI z kolei jest przypisany do karty SIM. Jeżeli mamy klon karty SIM (a piszą że trzeba go mieć), to nie ma potrzeby zmiany firmware’u telefonu żeby zmodyfikować IMSI.

“For the final step, the hacker must also clone a SIM (Subscriber Identity Module) card, which Becker said is technically trivial.” – to wcale nie jest już takie trywialne, było kiedyś. No i trzeba mieć oryginalną kartę w ręce. Albo wykraść dane od operatora.

Czyli w skrócie piszą, że: jeżeli będziemy mieli klona czyjejś karty SIM, to jesteśmy w stanie odczytywać jego SMSy. To nie jest nic nowego. To tak jakby powiedzieć że mająć kopie czyjegoś klucza prywatnego możemy odszyfrowywać jego maile. No możemy, tak to działa. Karta SIM zawiera wszystkie informacje potrzebne do autentykacji w sieci. Sieć pozwoli co prawda tylko jednemu telefonowi na raz podpiąć sie do niej, co trochę komplikuje potencjalny atak, ale zagłuszenie 2g też nie jest problemem – tylko trzeba być blisko ofiary.

Chyba, że – czego nie piszą – z pomocą zmodyfikowanego firmware’u i klona karty sim oni wcale nie podłączają się do sieci komórkowej, tylko trzymają telefon w pobliżu ofiary, i ten telefon jest w stanie zdekodować transmisje skierowane do ofiary? Ale wtedy trzeba by być tuż obok. Są zresztą ataki na sieć 2G które pozwalają na deszyfrowanie całego ruchu w czasie rzeczywistym, więc w takiej sytuacji, to też nie jest żadna nowość – chociaż artykuł na stronie Ultrascan pochodzi z 2009 roku, wtedy cena takich urządzeń była kosmiczna, zapewne dużo taniej było kupić starą Nokie…

No i tak czy siak, to nie w tej Nokii jest problem, tylko w protokole 2G, który oferuje, na dzisiejsze standardy, bardzo niskie bezpieczeństwo.

Taki merytoryczny wpis a zepsułeś wszystko tą „autentykacją”.

Hej, dokładnie tak jak piszesz, natomiast powoływaliśmy się na materiał źródłowy w kwestii IMSI vs IMEI.

Ten scenariusz który opisujesz mógł być bardzo możliwy. Dlatego sam artykuł jest ciekawostką by niekoniecznie od razu zakupować telefon z którym zapewne już dawno nic się nie da zrobić, a nawet jak się dało to było to skomplikowane.

I przeredagowałem nieco to zdanie by było jednoznaczne.

Jeszcze musisz mieć swojego właściwie przygotowanego BTSa w okolicy.

Tuż obok czyli w zasięgu masztu ofiary lub sąsiedniego. Czasami taki tuż może mieć i 10 km.

Nie musi być blisko ofiary, wystarczy skupienie sygnałów z różnych emiterów (różnych kierunków) nawet zmiana znaku pola bierze w tym udział. Żaden telefon nie poradzi sobie z polem o wartości dwóch, trzech Tesli, nie mówiąc o konsekwencjach dla systemu biologicznego i neuronowego ofiary.

Chciałbym zapytać skąd tak wysoka wartość pola magnetycznego miała by się wziąć? Magnes na lodówkę to 0,05 T, silne magnesy neodymowe to może 1,5 T. Generowanie takie pola też nie jest proste – wymaga urządzeń ciężkich i nieporęcznych lub układów nadprzewodzących (które wymagają nieporęcznych układów kriogenicznych).

Slyszalam ze sa juz nowoczesne aparaty diag. w szpitalach majce 5T

Tak – im większe natężenie pola, tym lepsza rozdzielczość aparatu i diagnostyka. Tylko zastanawiałem się o co chodziło w komentarzu powyżej. Bo jakoś tego nie widzę :)

Dwóch SIMów na raz z różnych telefonów podpiąć się do sieci nie da. Ale pytanie jak zareaguje sieć jak będzie drugi “identyczny” odbiorca czyli klon SIM-a w telefonie z klonem IMEI i IMSI.

Da się. Orange flex ma możliwość zamówienia sobie drugiej karty SIM. Smsy przychodzą równolegle , jak i rozmowy. Ale czy to działa na zasadzie tego samego numeru sim karty? Raczej nie.

Najpewniej przychodzą smsy do ostatnio zalogowanego.

Da się nawet dziesięć. Aktywny jest zawsze ostatni zalogowany (ale logowanie jest co pewien czas automatycznie ponawiane, więc jest losowo). Dzwonić można z każdego, ale nie jednocześnie, wtedy jest błąd sieci. Inaczej mówiąc ten drugi się nie zaloguje. SMSy przychodzą na wszystkie, ale muszą być w sąsiedztwie masztu aktywnej karty.

Taką usługę oferują oficjalnie (albo oferowali) wszyscy operatorzy.

HDR off. Miałem taki model (nie wiem gdzie wyprodukowany) i funkcji w aparacie nie było HDR on i off.

Jako gotowe narzędzie do łatwego i szybkiego użycia bez konieczności developowania swojego wlasnego rozwiązania.

Ja mam kilka telefonów Nokia 1100, ktoś wie jak sprawdzic czy jest z fabryki Bochum?

Ale obecnie to bez sensu. Za cenę dwóch urządzeń z aukcji można uruchomić dekodowanie całego ruchu w sieci, łącznie z rozmowami (chyba bez LTE, ale nie wiem, nie moja epoka). Tylko po co?

Kod z banku przychodzi SMSem, ale nic z tym nie zrobię. Musiałbym najpierw mieć dostęp do jego konta, potem być w zasięgu przynajmniej sąsiedniego masztu żeby dany SMS do mnie trafił. Do właściciela też trafi, jak kumaty zablokuje przelew.

Taniej i prościej dzwonić aż się trafi idiota co Anydeska zainstaluje. Jak nie będę zaciągał po banderowsku to szanse jeszcze wzrosną. No i ta metoda jest pewna.

Powyższe w 2009 miało sens bo inne metody były droższe. A teraz po co? Żeby czytać SMSy zakochanych nastolatek?

Pewnie chodzi bardziej że można zmieniać numer imei i telefon staje się ciężko do namierzania. Do tego różne karty SIM i sieć 2G i praktycznie policja nie jest w stanie nic zrobić

Przecież Ukraińcy średnio co parę dni przechwalają się że “przechwycili” rozmowy czy transmisję rosyjskich żołnierzy rozmawiających przez sieć GSM. Jeśli jest w tym choć odrobinka prawdy to zapewne istnieją metody monitorowania transmisji GSM dzięki którym zwykły Ukraiński Mykoła może podsłuchiwać ruch sieciowy.