NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

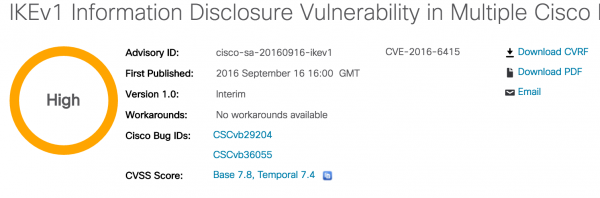

Niedawno pisaliśmy o podatności umożliwiającej nieuwierzytelniony i zdalny odczyt z pamięci wybranych urządzeń Cisco, a właśnie doczekaliśmy się patcha. Podatność otrzymała wysoki score w skali CVSS (Base: 7.8/10):

Producent wymienia jako podatne następujące systemy:

Jak widać, lista jest dość pokaźna. Przypominamy jednak, że do wykorzystania podatności należy mieć skonfigurowany protokół IKEv1 (związany z IPsec) i musi on być dostępny zdalnie (to akurat występuje w miarę często).

–ms