NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Kolejny trup znaleziony w szafie po hacku teamu NSA.

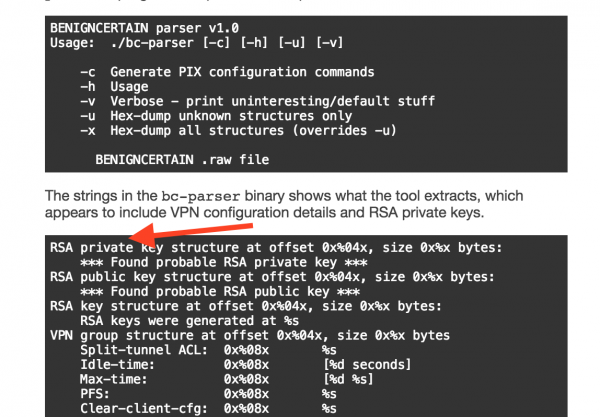

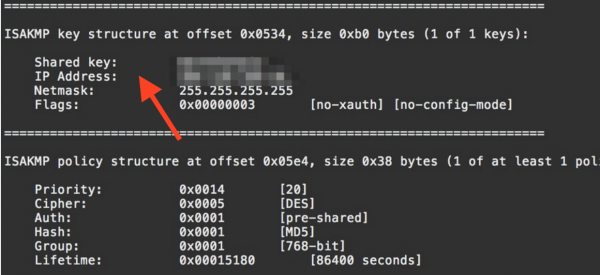

Tym razem chodzi o możliwość wysłania nieuwierzytelnionych pakietów protokołu IKE (wykorzystywanego w IPsec) w celu uzyskania zrzutów pamięci z urządzenia Cisco PIX (które już od co najmniej kilku lat nie jest supportowane). Z pamięci można uzyskać takie dane jak:

Nie przypomina to trochę podatności Heartbleed na OpenSSL?

Dla luki istnieje sprawnie działający exploit:

Warto też zwrócić uwagę na kilka ciekawych faktów:

Do samych podatności odnosi się też samo Cisco.

–ms

Dość ciekawie wyglądają w kontekście tego typu informacji twierdzenia ludzi odpowiadających za IT we wszelkiej maści poważnych instytucjach. Często gęsto słyszy się od takich decydentów, że to poważna instytucja i oni muszą mieć Cisco…

Mili Państwo: nie jest to pierwszy raz, kiedy autorzy Waszych artykułów używają zwrotu “kompromitacja urządzenia/systemu/czegokolwiek”. Mimo podobieństwa fonetycznego i pisemnego, “to compromise something” to nie to samo co “skompromitować coś”.

Można napisać “skutecznie zaatakować”, “przejąć kontrolę/informacje”, “uzyskać nieautoryzowany dostęp”, “pominąć kontrole/bramki bezpieczeństwa”.

Zdaję sobie sprawę, że to nie jest meritum artykułu i może być postrzegane jako czepialstwo, ale później inni nieświadomie powielają te błędy.