O tym, że bardzo łatwo można podrobić nadawcę SMSa informowaliśmy wiele razy. Tym razem ktoś wziął na celownik mBank: Oczywiście nic nie zostało zablokowane, a nadawca „MBANK” ma uwiarygodnić, że SMS pochodzi od banku (oczywiście pochodzi od przestępców). Uważajcie, bo podobne akcje będą jeszcze nie jeden raz odgrywane. ~Michał Sajdak

Czytaj dalej »

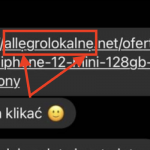

O temacie donosi CERT Orange. Niby klasyczna gadka prowadząca do tego aby ofiara kliknęła linka i podała swoje dane logowania (do banku / do Allegro / dane karty płatniczej / inne wrażliwe dane – scenariusze się zmieniają), ale uwagę przykuwa nieco dziwna litera e: Jeśli ktoś uważnie czyta sekuraka, pewnie…

Czytaj dalej »

Do ataku przyznała się grupa Belarusian Cyber Partisans: Mowa jest o zaszyfrowaniu „większości” serwerów / stacji roboczych (chociaż systemy automatyki zostały celowo oszczędzone): Białoruska kolej opublikowała informacje o pewnych problemach (ale raczej nie szafują szczodrze informacją co się wydarzyło): Ze względów technicznych internetowe zasoby informacyjne Kolei Białoruskich i usługi wystawiania…

Czytaj dalej »

Alert wzbudził stream, podczas którego gra się zcrashowała, otworzył się PowerShell i zaczęły odpalać się pewne polecenia, a następnie zaczęła na streamie odtwarzać się sekwencja mówiona Problem wygląda na tyle poważnie, że ekipa odpowiedzialna za Dark Souls zdecydowała się całkowicie zastopować serwery PvP: Wg doniesień, osoba, która zlokalizowała błąd –…

Czytaj dalej »

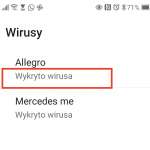

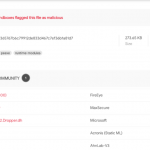

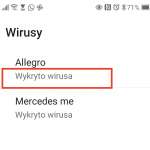

Użytkownicy zgłaszają tego typu problem (który najprawdopodobniej jest fałszywym alarmem): Allegro zapewnia że appka pobrana z Google Play jest w pełni bezpieczna: Najczęściej problem zgłaszają użytkownicy telefonów Huawei, choć problem zaraportował również użytkownik sprzętu Motoroli. Wskazywane są też inne apki, które zaniepokoiły mobilnego / wbudowanego antywirusa (np. appka Mcdonald’s). Jeśli…

Czytaj dalej »

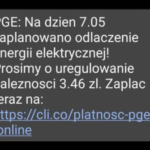

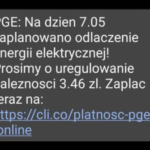

Schemat był przez nas opisywany już wiele razy: Tego typu strona prowadzi do „lewej” bramki płatności, gdzie nieco zaniepokojona możliwością odłączenia prądu ofiara podaje dane logowania do swojego banku oraz autoryzuje wskazaną w SMSie dopłatę. Najczęściej jednak niezbyt dokładnie czyta SMSa przychodzącego od banku, więc autoryzacja dotyczy większej kwoty czy…

Czytaj dalej »

O hacku donosi sama ekipa opensubtitles, zaczynając nieco sztampowo: We have some bad news… No więc „bad news” polega na tym, że hasło Super Admina – jak to na super admina przystało – było bardzo słabe. Ktoś uzyskał dostęp na tego użytkownika, a następnie dobrał się do pewnego skryptu administracyjnego….

Czytaj dalej »

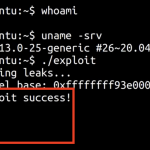

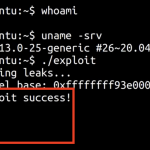

Opisywaliśmy niedawno eskalację uprawnień do admina na systemach Windows, do kolekcji podobna podatność w Linuksie: Badacz wspomina, że ma przykładowe exploity działające na Ubuntu oraz na googlowy COS (Container-Optimized OS): We currently have created functional LPE exploits against Ubuntu 20.04 and container escape exploits against Google’s hardened COS. Podatność została…

Czytaj dalej »

Jeśli ktoś regularnie czyta sekuraka, na pewno pamięta o ostatnim ostrzeżeniu o podszywaniu się pod rozmaite numery osób prywatnych, ale również pod infolinie bankowe. Tym razem o podobnej akcji ostrzega ZUS: Dla mniej zaznajomionych z tematem spoofingu: tego typu połączenie telefoniczne będzie wyglądało jak normalne, przychodzące z prawdziwego numeru infolinii…

Czytaj dalej »

Sprawę relacjonuje The Record. DNS4EU, będący na etapie planowania ma w założeniach dostarczyć bezpłatną usługę DNS dla 27 krajów członkowskich EU. Jaka jest motywacja całego projektu? Uniezależnienie się od DNSów, które są poza UE (np. Googlowych). W tym punkcie również pojawiają się potencjalne kwestie dotyczące RODO. Łatwe, hurtowe blokowanie domen…

Czytaj dalej »

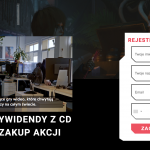

Nowe serwisy z „super atrakcyjnymi” inwestycjami (wystarczy podać swoje dane!) wyrastają jak grzyby po deszczu. Czasem są to typowo „polskie klimaty”: Czasem bardziej „międzynarodowe”: A niekiedy dość specyficzne jak w jednym z najnowszych przypadków: Schemat jest zawsze ten sam: „Niewinna” strona z prośbą o podanie „niewinnych” danych – żadnych PESELI…

Czytaj dalej »

Podatność była exploitowana jeszcze przed załataniem, a obecnie Microsoft uzupełnił wpis o dodatkową adnotację „Exploited” (tj. trwa exploitacja). Jak widzicie powyżej, podatność jest wynikiem braku poprawnego łatania poprzedniej luki. Teraz dobre informacje: CVE-2022-21882 jest „tylko” podatnością klasy privilege escalation – czyli umożliwia zwiększenie uprawnień dowolnego zalogowanego użytkownika, do uprawnień admina….

Czytaj dalej »

Przy okazji naszego niedawnego wpisu: Prosiłem klienta żeby nie używał 14-sto letniego, używanego PCta, bez backupów jako swojego głównego serwera w firmie, Piotr zamieścił w jednym z komentarzy swoją historię (którą spontanicznie nagradzamy czarną bluzą z kapturem sekuraka!). Warto zacytować całość, czytajcie do końca oczekując gorzkiej puenty. A jeśli macie…

Czytaj dalej »

Niedawno pojawiła się nowa kampania phishingowa skierowana do polskojęzycznych odbiorców. Twórcy malware używając poprawnej polszczyzny namawiają swoje ofiary do otwarcia aktualnej faktury za leasing w banku BNP Paribas, w związku z wygenerowaniem nowego, indywidualnego rachunku bankowego: Uprzejmie informujemy, iż został dla Państwa wygenerowany indywidualny numer rachunku bankowego, który jest zamieszczony…

Czytaj dalej »

Jeśli ktoś mało działał w branży IT, zapewne stwierdzi: nie, to musi być fake :-) Zobaczcie jednak na tę historię opisywaną na Reddicie. Żalący się konsultant, do opisu z tytułu tego newsa, dodaje: prosiłem, żeby wykonywali kopie zapasowe na osobny system, może skonfigurowali RAID1, albo przynajmniej nie używali dysków SSD…

Czytaj dalej »