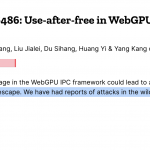

Ostatnio donosiliśmy o nowych łatkach w Firefoksie. Opis jednej z luk wygląda tak (podatność krytyczna, co więcej wykorzystywana “w dziczy”): An unexpected message in the WebGPU IPC framework could lead to a use-after-free and exploitable sandbox escape. We have had reports of attacks in the wild abusing this flaw. Niepodatny…

Czytaj dalej »

Tak “reklamują” odkryte podatności badacze z firmy Armis. Filmik z przykładowej akcji poniżej (nie próbujcie tego na realnych urządzeniach!) Od strony technicznej całość sprowadza się do dwóch podatności w bibliotece nanoSSL (wykorzystywanej przez podatne urządzenia APC). Wykorzystanie luk umożliwia podszycie się pod serwer w cloudzie (ale uwaga trzeba tutaj wcześniej…

Czytaj dalej »

Z dziwnego powodu chyba mało mediów przyjrzało się bliżej temu problemowi. W styczniu tego roku Google upublicznił dość enigmatyczny błąd. Tłumaczenie od sekurak: Mamy powody, by sądzić, że komercyjny dostawca systemów inwigilujących atakuje użytkowników Samsunga i Xiaomi, przekierowując ruch z Chrome do preinstalowanych przeglądarek, a następnie wykorzystuje exploity n-day w…

Czytaj dalej »

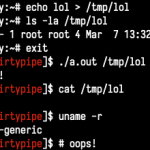

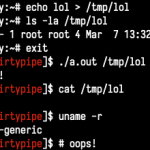

O podatności dirty cow pisaliśmy całkiem dawno temu: wymagane jest posiadanie lokalnych uprawnień w systemie, więc jest to podatność klasy privilege escalation. Z drugiej strony błąd występował aż od 9 lat (od kernela ~2.6.22) i jest spora szansa, że podatne mogą być i Androidy. Teraz czas na dirty pipe, która umożliwia dowolnemu lokalnemu użytkownikowi zapis do dowolnego pliku…

Czytaj dalej »

Dwie krytyczne podatności zostały opisane tutaj. W opisie czytamy: An unexpected message in the WebGPU IPC framework could lead to a use-after-free and exploitable sandbox escape. We have had reports of attacks in the wild abusing this flaw. Co to oznacza? Że prawdopodobnie wystarczy kliknąć w odpowiednio speparowanego linka i…

Czytaj dalej »

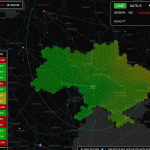

Ostatnio informowaliśmy o dostarczeniu przez Elona Muska terminali Starlink na Ukrainę, było też kilka słów ostrzeżenia o możliwym namierzaniu terminali przez Rosjan (i następnie potencjalnej możliwości fizycznego uderzeniu w nie): Obecnie Elon Musk informuje o przydzieleniu więcej zasobów na cyber-ochronę i walce z zakłócaniem satelit: Nie ma zbyt wielu szczegółów…

Czytaj dalej »

Firma działa w wielu krajach (poza Rumunią – m.in. w Mołdawii czy Bułgarii), posiada stacje benzynowe ale również np. największą rafinerię w Rumunii. Przechodząc do rzeczy, kompania informuje o “złożonym cyber ataku”: Atak to ransomware, a grupa Hive domaga się wg doniesień $2 000 000 okupu: Na obecną chwilę nie…

Czytaj dalej »

W wielu miejscach pojawiły się takie euforycznie “lubiane” sugestie, np.: Można dywagować czy odcięcie się Rosji od Internetu jest dobre. Już na początku 2019 roku pisaliśmy: Rosja całkowicie odłączy się od Internetu (w ramach testów związanych z bezpieczeństwem), więc cała akcja była ćwiczona. Przy okazji – jakoś też mi się…

Czytaj dalej »

W zasadzie moglibyśmy tutaj dać kropkę, ale zapewne nikt by się nie przejął takim znaleziskiem. No więc jeden z polskich serwisów opublikował właśnie taki film…: Całość jest dodatkowo oznaczona jako materiał przesłany przez czytelnika – więc zarówno czytelnik jak i redakcja chyba nie wie, że nie powinno się w obecnych…

Czytaj dalej »

Microsoft właśnie wydał oficjalne oświadczenie: Podobnie jak reszta świata, jesteśmy przerażeni, rozgniewani i zasmuceni obrazami oraz wiadomościami dochodzącymi z wojny na Ukrainie i potępiamy tę nieuzasadnioną, niesprowokowaną i bezprawną inwazję Rosji. Like the rest of the world, we are horrified, angered and saddened by the images and news coming from…

Czytaj dalej »

W tym ataku jest sporo niejasności, ale zacznijmy od oświadczenia Nvidii (tłumaczenie sekurak) 23 lutego 2022 r. firma NVIDIA dowiedziała się o incydencie związanym z cyberbezpieczeństwem, który wpłynął na zasoby IT. Wkrótce po wykryciu incydentu dodatkowo wzmocniliśmy naszą sieć, zaangażowaliśmy ekspertów ds. reagowania na incydenty cyberbezpieczeństwa i powiadomiliśmy organy ścigania.(…)…

Czytaj dalej »

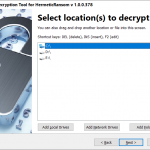

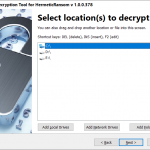

Co tu dużo pisać? Na Ukrainie poza HermeticWiper działa(ł) ostatnio ransomware o roboczej nazwie HermeticRansom. Ten ostatnio okazał się na szczęście niezbyt profesjonalnie przygotowany. Umożliwiło to ekipie Avasta przygotowanie dekryptora, którego można pobrać z tej strony. ~Michał Sajdak

Czytaj dalej »

Aktualizacja: wskazany przez nas plik .js został już usunięty z serwera money.pl, a przekierowanie przestało działać. Część użytkowników raportuje, że po wejściu z przeglądarki mobilnej, serwis money[.]pl przekierowuje na inną domenę – z dość nieprzyjemnym komunikatem od ‘Anonymous’. Pierwszy pomysł odnośnie możliwej przyczyny, to wstrzyknięcie JavaScriptu w reklamie serwowanej z…

Czytaj dalej »

![Dane logowania do pewnych polskich serwisów rządowych wyciekły od użytkowników zainfekowanych malware [raport DarkTracer] Dane logowania do pewnych polskich serwisów rządowych wyciekły od użytkowników zainfekowanych malware [raport DarkTracer]](https://sekurak.pl/wp-content/uploads/2022/03/Zrzut-ekranu-2022-03-3-o-09.08.51-150x150.png)

Darktracer opublikował niedawno ten wpis: Zanim przejdziemy do domen i statystyk, dwa słowa komentarza: Nie doszło do włamania do tych serwisów Dane logowania wyciekły najpewniej w wyniku działania malware na komputerze osoby, która się logowała do danego serwisu Potencjalnie mogą to być zarówno osoby uzyskujące dostęp do swojego konta jak…

Czytaj dalej »

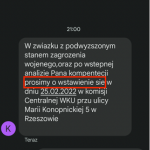

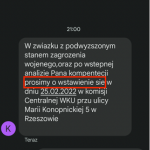

Przykład SMSa, który dostaliśmy kilka dni temu od jednego z czytelników. Warto zwrócić uwagę na nadawcę (sfałszowanego; mógł to być też podany względnie ‘losowy’ numer) oraz nieco nieporadny komunikat (“prosimy o wstawienie sie” (!) – w wojsku chyba obowiązuje zakaz picia? ;-) Poza tym: “przu ulicy”: Akcja chyba teraz przybrała…

Czytaj dalej »

![Dane logowania do pewnych polskich serwisów rządowych wyciekły od użytkowników zainfekowanych malware [raport DarkTracer] Dane logowania do pewnych polskich serwisów rządowych wyciekły od użytkowników zainfekowanych malware [raport DarkTracer]](https://sekurak.pl/wp-content/uploads/2022/03/Zrzut-ekranu-2022-03-3-o-09.08.51-150x150.png)