Podatność została opisana tutaj, a w sekurakowym skrócie: Jedna z funkcji API umożliwia upload plików *.tar.gz Po stronie serwerowej używana jest funkcja untar_zxf Teraz istota luki. W pliku sekurak.tar.gz można umieścić link symboliczny. Np.: $ ln -s /srv/tutaj_wielkie_sekrety.cfg niewinny_plik $ tar cvzf sekurak.tar.gz niewinny_plik Po uploadzie pliku sekurak.tar.gz, na serwerze…

Czytaj dalej »

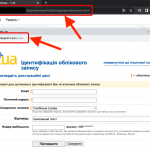

Bez zbędnej teorii zobaczcie na ten zrzut: To pod jakim adresem my jesteśmy…? No raczej nie pod passport.i[.]ua, chociaż tak może się wydawać mniej doświadczonemu internaucie… W każdym razie Google ostrzega przed techniką “browser in the browser”, którą zaadoptowała białoruska grupa Ghostwriter (to ta od e-maili Michała Dworczyka). Na czym…

Czytaj dalej »

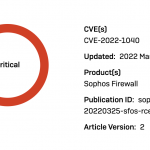

Informacja o podatności (oraz aktualizacji) dostępna jest tutaj: W portalu użytkownika / panelu admina Sophos Firewall wykryto lukę w zabezpieczeniach polegającą na obejściu uwierzytelniania oraz umożliwiającą zdalne wykonanie kodu. Podatność została w sposób odpowiedzialny ujawniona firmie Sophos. Została ona zgłoszona za pośrednictwem programu bug bounty przez zewnętrznego badacza bezpieczeństwa. Luka…

Czytaj dalej »

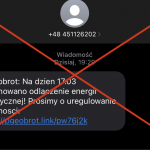

Niektórzy mówią – eeee tam, co z tego że wykradną mi dane logowania do Netflixa, przecież nie mam tam żadnych istotnych danych. Prawda, ale nie do końca ;) Zobaczcie na to oszustwo (info podesłane przez Przemka): Nie udało się (niby) autoryzować płatności: Ten mail prowadzi nas do takiej strony (wykradanie…

Czytaj dalej »

W skrócie: Szkolenie przeznaczone jest dla uczniów (klasa 6+ szkoły podstawowe, szkoły średnie, uczelnie wyższe) Szkolenie trwa 60 minut + 15 minut sesja pytań Szkolenie odbywa się w formie pokazów na żywo Szkolenie odbywa się w formule on-line Dostępne będzie nagranie szkolenia (na 2 tygodnie) Termin: pierwsza połowa maja 2022 (dokładny termin…

Czytaj dalej »

Dzisiejszym bohaterem jest gra: Axie infinity oraz wykorzystywany przez nią blockchain Ronin. Jak czytamy: Axie Infinity is an non-fungible token-based online video game developed by Vietnamese studio Sky Mavis, known for its in-game economy which uses Ethereum-based cryptocurrencies. Players of Axie Infinity collect and mint NFTs which represent axolotl-inspired digital…

Czytaj dalej »

Pierwsza część tytułu opisuje konkluzje po przeczytaniu krótkiej notki od Google (podatność jest załatana w wersji 99.0.4844.84 przeglądarki Chrome). Druga część tytułu jest nieprawdziwa. No bo przecież jeśli producent załatał podatność i udostępnił łatkę, to nie możemy mówić o 0-day :-) 1-day, n-day – już lepiej. Zawiedzeni? Moment – jednak…

Czytaj dalej »

![Kradli paliwo ze stacji, fizycznym hackiem dystrybutorów [Floryda] Kradli paliwo ze stacji, fizycznym hackiem dystrybutorów [Floryda]](https://sekurak.pl/wp-content/uploads/2022/03/pali1-150x150.jpeg)

Amerykanie na swoich stronach rządowych donoszą: Pod koniec lutego i na początku marca FDACS OALE otrzymała informację o manipulacjach pompami paliwowymi na stacjach benzynowych w Lakeland i Lutz na Florydzie (…) Śledczy obserwowali Yordiana Diaz-Beniteza używającego urządzenia do manipulacji pulsatorem, co posłużyło do kradzieży oleju napędowego w Circle K (…)…

Czytaj dalej »

![Komuś się omsknął palec przy puszczaniu aktualizacji do klientów i znienacka ~zbrickowało część mikrofalówek AEG [Holandia] Komuś się omsknął palec przy puszczaniu aktualizacji do klientów i znienacka ~zbrickowało część mikrofalówek AEG [Holandia]](https://sekurak.pl/wp-content/uploads/2022/03/kuch1-150x150.jpeg)

Niedawno nieco podobne problemy były na naszej kolei, gdzie prawdopodobnym powodem była aktualizacja, która miała nie do końca przemyślają kwestię formatowania czasu [Duża awaria w lokalnych centrach sterowania na kolei w Polsce. Szykujcie się na duże opóźnienia pociągów. Aktualizacja: powodem niepoprawne formatowanie czasu]. Tymczasem podobny problem wystąpił prawdopodobnie podczas automatycznej…

Czytaj dalej »

VirusTotal, czyli serwis do skanowania plików i adresów URL pod kątem ich „złośliwości”, wydał aktualizację własnego rozszerzenia dla przeglądarek Chrome i Firefox. Nowa wersja otrzymała możliwość automatycznego wykrywania hashy, domen, adresów IP i URL na przeglądanych przez użytkownika stronach (muszą być „wypisane” na danej stronie, kod źródłowy nie jest niestety…

Czytaj dalej »

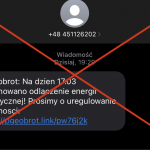

Na stronach Swisscom czytamy: Swisscom wspiera swoich klientów w walce z phishingowymi wiadomościami SMS i uruchamia automatyczny filtr wiadomości SMS. Filtr jest teraz domyślnie włączony dla wszystkich klientów mobilnych Swisscom oraz operatorów kooperujących. Swisscom is supporting its customers in the fight against phishing SMS messages and is launching an automatic…

Czytaj dalej »

Jak donoszą austriackie serwisy, dzwony uruchomiły się około godziny drugiej w nocy i dzwoniły przez 20 minut. Początkowo podejrzewano usterkę techniczną, ale jak się okazało około południa, przyczyną był atak hakerski. Atakujący uzyskał dostęp przez firewalla i wykorzystał fakt, prawdopodobnie można było uzyskać zdalny dostęp do panelu zarządzania (…) powiedział ksiądz…

Czytaj dalej »

Czy to cyberatak? Na obecną chwilę z naszej strony nie ma potwierdzenia tego faktu. Aktualizacja 12:19: Serwis Rynek Kolejowy donosi: Alstom jest świadomy błędu w formatowaniu czasu, który ma obecnie wpływ na dostępność sieci kolejowej, a co za tym idzie na transport kolejowy w Polsce. Bezpieczeństwo pasażerów nie jest zagrożone…

Czytaj dalej »

Pełna treść oświadczenia organizacji rządowej BSI (zajmującej się cyberbezpieczeństwem) znajduje się tutaj (tłumaczenie Google, z naszym lekkim wsparciem): Federalny Urząd Bezpieczeństwa Informacji (BSI) (…) ostrzega przed użyciem oprogramowania antywirusowego rosyjskiego producenta Kaspersky. BSI zaleca zastąpienie aplikacji z portfolio oprogramowania antywirusowego firmy Kaspersky alternatywnymi produktami. Powód? Rosyjski producent IT może sam przeprowadzać ofensywne operacje, zostać zmuszony do atakowania docelowych systemów wbrew…

Czytaj dalej »

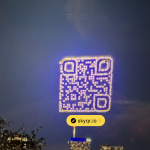

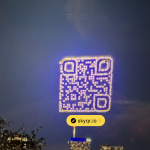

Gdy będziemy mieć w sekuraku nieco większy budżet… to może zrobimy takiego CTFa, tzn link do pierwszego zadania będzie krążył nad miastem w firmie kodu QR emitowanego przez chmarę dronów :-) A wracając na ziemię – swego czasu policja w Teksasie ostrzegała o złośliwych kodach QR na parkingach, które prowadziły…

Czytaj dalej »

![Kradli paliwo ze stacji, fizycznym hackiem dystrybutorów [Floryda] Kradli paliwo ze stacji, fizycznym hackiem dystrybutorów [Floryda]](https://sekurak.pl/wp-content/uploads/2022/03/pali1-150x150.jpeg)

![Komuś się omsknął palec przy puszczaniu aktualizacji do klientów i znienacka ~zbrickowało część mikrofalówek AEG [Holandia] Komuś się omsknął palec przy puszczaniu aktualizacji do klientów i znienacka ~zbrickowało część mikrofalówek AEG [Holandia]](https://sekurak.pl/wp-content/uploads/2022/03/kuch1-150x150.jpeg)