Motherboard wskazuje na coraz częściej występujące infekcje bankomatów rozmaitymi odmianami malware realizującymi ataki klasy jackpotting (tj. opróżnienie wszystkich kasetek z pieniędzmi bez konieczności posiadania jakiejkolwiek karty płatniczej): Officials in Berlin said they had faced at least 36 jackpotting cases since spring 2018 Globally, our 2019 survey indicates that jackpotting attacks…

Czytaj dalej »

Temat opisuje dziennik.pl – a sprawa jest szyta aż tak grubymi nićmi że możemy zastanawiać się, czy ktoś się na to nabrał. No więc nabrał się. Strona https://agricoletrade[.]com/ cały czas działa, prezentując nieco ironiczne w kontekście całej sprawy hasło: “Tylko zdrowy rozsądek ma przyszłość.”. Na stronach też można wyczuć pewną dawkę…

Czytaj dalej »

O akcji dotyczącej undergroundowego sklepu BriansClub donosi Brian Krebs. Ktoś zhackował cały serwis i pobrał zawartość jego bazy danych. W samym tylko 2019 roku do sklepu dołożono 7.6 miliona skradzionych kart kredytowych. Z wszystkimi rekordami z lat poprzednich było to aż 26 milionów sztuk! Co dalej? All of the card data…

Czytaj dalej »

Cały, rozdział naszej książki o bezpieczeństwie aplikacji webowych dostępny jest tutaj: Podstawy protokołu HTTP (pdf). To jeden ze wstępnych rozdziałów przygotowujących czytelnika do analizy meandrów różnych podatności. Przeczytacie tutaj o zupełnych podstawach, ale jest też nieco smaczków dla bardziej zaawansowanych czytelników jak np. świeża tematyka HTTP request smuggling czy zupełnie…

Czytaj dalej »

Mamy naprawdę sporo różnych prezentacji technicznych (tematyka bezpieczeństwa aplikacji webowych / mobilnych / tematy sieciowe / IoT / rekonesans sieciowy). Tylko w tym roku na konferencji Confidence mieliśmy z 5 różnych prezentacji, do końca 2019r. będziemy jeszcze na: Secure, PWNing, Testdive, czy OWASP day. Na stałe jesteśmy w Krakowie i Warszawie…

Czytaj dalej »

Oficjalna narodowa chińska appka (przeszło 100 milionów instalacji) umożliwia tak fascynujące czynności jak czytanie i komentowanie “ciekawych artykułów” czy wykonywanie quizów o chińskim liderze Xi Jinping-u. Relaks relaksem, ale jak donosi BBC używanie appki jest też powiązane z wysokością otrzymywanej pensji, a dziennikarze muszą w niej zdać “test” aby otrzymać odpowiednie…

Czytaj dalej »

Programista przyznał się do winy. Na stronach departamentu sprawiedliwości USA czytamy: (…) hack into about 6,000 Yahoo accounts. Ruiz cracked user passwords, and accessed internal Yahoo systems to compromise the Yahoo accounts. Ruiz admitted to targeting accounts belonging to younger women, including his personal friends and work colleagues. Ciężko wiele…

Czytaj dalej »

Szczegóły zostały opisane w tym miejscu. “Pewne sytuacje” dotyczą scenariusza gdy użytkownik może uruchamiać (przez sudo) polecenia z uprawnieniami innych użytkowników, ale z wyłączenie roota, np. w /etc/sudoers mamy wpis: czyli bob może odpalać vi z uprawnieniami dowolnego użytkownika, ale nie roota. Jednak korzystając z podatności może być i rootem…

Czytaj dalej »

Zerknijcie na ten wpis. Jako preludium zacytuję wymóg obowiązujący już od grudnia 2019 r. dotyczący konieczności zeskanowania swojej twarzy w momencie zakupu nowego numeru GSM (lub zmiany starego). Brzmi opresyjnie? To tylko początek. Jak donosi China Law Blog, ogłoszony jakiś czas temu plan cyberbezpieczeństwa mówi o wymogu zapewnienia rządowi dostępu do…

Czytaj dalej »

Ciekawy projekt pod patronatem EATM CERT, obrazujący dość szerokie spektrum “ataków hackerskich” na rozmaite firmy związane z przemysłem lotniczym: wycieki danych osobowych, ransomware, phishing, kradzież istotnych danych, … Jest też i polski motyw: In 14 June 2019, Polish private channel Polsat, via their news program “Wydarzenia” (“Events”), published an incredible story, which…

Czytaj dalej »

Więcej o incydencie można poczytać w tym miejscu. (..) intruzi mogli uzyskać również dostęp do kilku stacji roboczych pracowników. Wykorzystali ten dostęp do pobrania treści niektórych wiadomości e-mail dostępnych w korespondencji przychodzącej, w celu dalszego uwiarygodnienia swoich ataków na inne osoby. Intruzi nie pobrali na swoje dyski kopii baz danych Pfeifer…

Czytaj dalej »

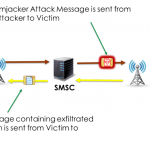

O temacie pisaliśmy niedawno, obecnie pojawił się dość dokładny techniczny raport opisujący sposób działania Simjackera. Przypominamy – cała operacja polega na wysłaniu odpowiedniego binarnego SMS-a do ofiary, dzięki czemu możliwe są takie czynności jak: poznanie lokalizacji ofiary, zmuszenie jej do otworzenia określonego adresu URL w przeglądarce (malware!), czy wykonanie telefonu na…

Czytaj dalej »

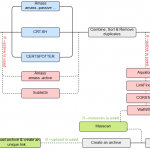

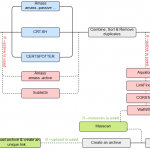

Rekonesans pasywny / aktywny. Poszukiwanie domen, adresów IP. Narzędzia, ciekawe serwisy, triki używane przez bug bounterów… tego typu rzeczy znajdziecie zaprezentowane w formie graficznej tutaj. Jeśli chcesz więcej wiedzieć o rekonesansie sieciowym odsyłam również do naszego trzyczęściowego poradnika: google hacking, zoomeye, shodan, censys oraz inne ciekawe narzędzia. –ms

Czytaj dalej »

Zobaczcie tutaj. Autor uBlock Origin-a relacjonuje, że jego ostatni build deweloperski, który został zuploadowany do Google Web Store został odrzucony. Powód? Złamanie regulaminu: Your item did not comply with the following section of our policy: An extension should have a single purpose that is clear to users. Do not create…

Czytaj dalej »

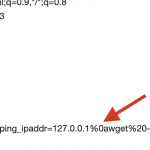

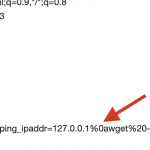

Esencja tego badania jest taka: Można się uśmiechnąć pod nosem – tego typu podatność (w pingu) to chyba najstarsza, łatwa do znalezienia i wykorzystania podatność znajdowana w urządzeniach IoT (wielokrotnie również przez nas :) Czy wymagane jest uwierzytelnienie? Powyższe żądanie HTTP zwraca stronę do logowania. Wymagane jest więc podanie loginu…

Czytaj dalej »