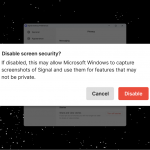

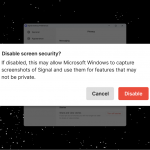

Microsoft dość zawzięcie stara się wdrożyć funkcję Recall, która już od momentu ogłoszenia stała się mocno kontrowersyjnym rozwiązaniem. Zapisywanie co kilka sekund zrzutów z ekranu a następnie wykorzystanie dużych modeli językowych (LLM), aby ułatwić odzyskiwanie informacji utrwalonych na screenshotach budzi wiele wątpliwości użytkowników zainteresowanych prywatnością oraz przede wszystkim specjalistów bezpieczeństwa….

Czytaj dalej »

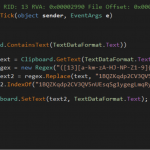

W ostatnich tygodniach badacze bezpieczeństwa zaobserwowali nietypową, skuteczną kampanię malware, w której cyberprzestępcy wykorzystują popularność TikToka do dystrybucji złośliwego oprogramowania typu infostealer (m.in. Vidar, StealC, Latrodectus). Atak opiera się na tzw. technice ClickFix, polegającej na nakłanianiu użytkowników do samodzielnego uruchamiania złośliwych poleceń PowerShell. Poniżej przedstawiamy szczegółową analizę tej kampanii oraz…

Czytaj dalej »

Operatorzy GSM, dla poprawienia jakości rozmów, mogą wykorzystać standard VoLTE czy Voice over LTE, pozwalający na realizację połączeń głosowych z użyciem sieci 4G LTE. Zwykle do rozmów telefonicznych oraz SMSów wykorzystywane były starsze (i mniej bezpieczne) standardy jak 2G i 3G, a nowsze technologie zapewniały tylko szybszą wymianę danych. VoLTE…

Czytaj dalej »

Fundacja “Mamo Pracuj” uruchomiła nowy program, który może całkowicie odmienić Twoje życie zawodowe! . Rekrutacja do Cyber Women Leaders. Co najlepsze – to my będziemy Was szkolić 😎 Chcesz wejść do świata cyberbezpieczeństwa? Czas postawić pierwszy krok! Rekrutacja trwa od 13.05 do 27.05.2025 Aplikuj już teraz: https://docs.google.com/forms/d/e/1FAIpQLSdQ9-n5Jm3ALHfKeEF2LILmH5_RA-mih2Nn8Sq3AwR_ECoyuA/viewform Chcesz zdobyć zawód…

Czytaj dalej »

Badacze z firmy Imperva odkryli i opisali interesującą podatność w popularnym silniku blogowym WordPress. Luka umożliwia osobom postronnym poznanie tytułów prywatnych wpisów oraz szkiców. Na pierwszy rzut oka nie brzmi dramatycznie, bo dotyczy tylko tytułów, ale w niektórych sytuacjach już samo przedwczesne ujawnienie tytułu może mieć poważne konsekwencje. Jako przykład podawane są tu wpisy…

Czytaj dalej »

W ostatnich dniach pojawiły się aktualizacje krytycznych błędów w przeglądarkach Google Chrome oraz Firefox. TLDR: W przypadku tej pierwszej mamy do czynienia z aktualizacją do wersji 136.0.7103.113/.114 dla systemów Windows oraz macOS i 136.0.7103.113 dla systemów Linux. Zgodnie z ogłoszeniem, poprawione zostały cztery błędy, z czego dwa miały poziom istotności wysoki….

Czytaj dalej »

Do niezbyt wysokiej jakości oprogramowania zwykłych, biurowych drukarek, branża zdążyła się przyzwyczaić. Same urządzenia, przez bezpieczników, często są traktowane jako potencjalnie niebezpieczne, o czym można się było przekonać podczas prelekcji na ostatnim Sekurak Cyberstarter 2025. Jednak opisane przez badacza z GData zdarzenie, to zupełnie nowy poziom. TLDR: Firma Procolored, to…

Czytaj dalej »

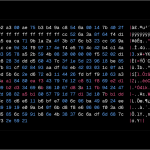

Nowe luki w procesorach Intel umożliwiające wycieki pamięci i ataki Spectre v2 zostały ujawnione przez badaczy z ETH Zürich i Vrije Universiteit Amsterdam. Odkrycia te pokazują, że pomimo siedmiu lat od ujawnienia podatności Spectre i Meltdown, problemy związane ze spekulacyjnym wykonaniem instrukcji wciąż stanowią poważne zagrożenie. Badacze zidentyfikowali trzy kluczowe…

Czytaj dalej »

W ostatnich miesiącach amerykańskie instytucje energetyczne rozpoczęły ponowną ocenę zagrożeń związanych z chińskimi urządzeniami wykorzystywanymi w infrastrukturze OZE. Powodem są odkrycia nieudokumentowanych modułów komunikacyjnych w niektórych inwerterach solarnych i magazynach energii produkowanych w Chinach. Te „ghost devices” mogą stanowić poważne zagrożenie dla bezpieczeństwa energetycznego Zachodu, dając potencjalnie możliwość zdalnego obejścia…

Czytaj dalej »

W maju 2025 roku badacze bezpieczeństwa (Google, CrowdStrike) oraz Microsoft ujawnili i załatali pięć aktywnie wykorzystywanych luk zero-day w systemie Windows. Najpoważniejsza z nich umożliwia zdalne wykonanie kodu (RCE) przez przeglądarkę internetową – atak ten został już zaobserwowany „na żywo” i wykorzystuje zarówno stare, jak i nowe mechanizmy systemowe. Główny…

Czytaj dalej »

W świecie cyberbezpieczeństwa, gdzie każda luka może stać się furtką dla przestępców, rola publicznych baz danych o podatnościach jest nie do przecenienia. Przez lata globalnym standardem była amerykańska baza CVE prowadzona przez MITRE, ale ostatnie zawirowania za oceanem sprawiły, że Europa postanowiła ruszyć z własnym tematem. Oto oficjalnie ruszyła Europejska…

Czytaj dalej »

Są tu jacyś fani sztucznej inteligencji? Z poprzednich szkoleń z tego tematu wiemy, że jest Was już ponad 120 000, więc nie zwalniamy tempa i 20 maja br. wracamy ponownie z naszym topowym szkoleniem Poznaj AI. Praktyka, narzędzia, ciekawostki! Możesz wbić na szkolenie całkowicie za darmo, możesz nas wesprzeć jakąś…

Czytaj dalej »

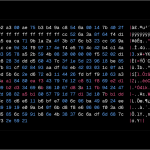

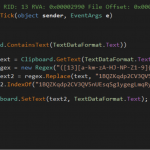

Makop to rodzina ransomware tworzona jako Ransomware as a Service (“RaaS”) szeroko wykorzystywane w kampaniach skierowanych przeciwko przeróżnym organizacjom, w tym z sektora krytycznego. Niedawno miałem okazję przyjrzeć się jednemu z jego nowszych wariantów oraz dokonać dość szczegółowej analizy działania. Analiza statyczna pliku wykonywalnego Sama binarka ma niewielki rozmiar, bo…

Czytaj dalej »

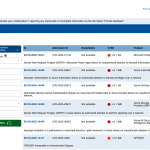

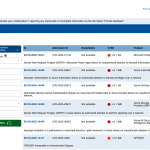

Jak czytamy w oświadczeniu: “(…) w przypadku wprowadzenia zmian w adresie URL w przeglądarce internetowej podczas pracy z aplikacją IKP możliwy był nieuprawniony dostęp do dokumentacji medycznej (EDM) innych użytkowników.” Czyli pisząc po ludzku wyglądało to np. tak: /pokaz_dane_uzytkownika?id=11111 teraz ktoś wpisuje /pokaz_dane_uzytkownika?id=11112 i uzyskuje dostęp do danych osobowych (oraz…

Czytaj dalej »

Ostatnie badania zespołu HiddenLayer ujawniły poważną lukę w zabezpieczeniach dużych modeli językowych (LLM), takich jak GPT-4, Claude, Gemini czy Llama. Nowa technika, nazwana „Prompt Puppetry”, pozwala na obejście mechanizmów bezpieczeństwa tych modeli, umożliwiając generowanie treści, które normalnie byłyby zablokowane, czyli klasyczny już jailbreaking. Czym jest „Prompt Puppetry”? „Prompt Puppetry” to…

Czytaj dalej »