Pojedynczy przypadek czy hurtowa sprawa? O sporym problemie donosi jeden z użytkowników Wykopu: Trochę ponad tydzień temu zakupiłem sobie starter Play i od razu zarejestrowałem numer w sklepie. W domu instaluję aplikację Play24 w celu aktywacji promocyjnych 100GB. Ku mojemu zdziwieniu kod pin został wysłany na inny numer, niż ma…

Czytaj dalej »

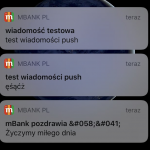

Teraz kiedy puścimy jakieś śmieci na produkcję, będzie można powiedzieć – “dołączyliśmy do najlepszych” ;-) Najpierw mBank, teraz Microsoft: Doniesienia o testowych komunikatach w różnej liczbie, pojawiają się w zasadzie z całego świata, również z Polski. Microsoft na razie nie wie o co chodzi: Niektórzy sugerują, że może być to hack…

Czytaj dalej »

Jak donosi The Hackers News, Rosjanin jak gdyby nigdy nic wjechał do USA na wizie turystycznej a następnie zaproponował solidną łapówkę za instalację backdoora w infrastrukturze pewnej firmy. Na dalszym etapie całość miała służyć do propagacji ransomware: The FBI has arrested a Russian national who recently traveled to the United…

Czytaj dalej »

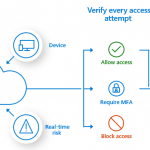

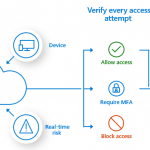

Ataki phishingowe to już codzienność, a obrona przed nimi może polegać wielu czynnikach. Jednym ze sposobów na skuteczne uchronienie się przed skutkami phishingu jest MFA, ale czy zawsze jest ono w pełni skuteczne? Uwierzytelnienie wieloskładnikowe (MFA) przedstawiane jest jako zabezpieczenie przed 99,9% ataków phishingowych (jak twierdzi Microsoft) i powinno być…

Czytaj dalej »

Koledż w Michigan postanowił walczyć z COVID za pomocą broni atomowej. W jej rolę wcieliła się appka, która urzeczywistnia chyba wszystkie czarne sny obrońców prywatności. Po pierwsze aplikacja jest obowiązkowa, po drugie śledzi lokalizację użytkowników w trybie 24/7: There’s a catch. The app is designed to track students’ real-time locations around the…

Czytaj dalej »

![Santander [USA] – błąd w oprogramowaniu bankomatów umożliwiał wypłatę większej kwoty, niż tej która była na karcie (np. przedpłaconej). Dziesiątki osób wykorzystywały podatność… Santander [USA] – błąd w oprogramowaniu bankomatów umożliwiał wypłatę większej kwoty, niż tej która była na karcie (np. przedpłaconej). Dziesiątki osób wykorzystywały podatność…](https://sekurak.pl/wp-content/uploads/2020/08/bankomaty-150x150.jpeg)

ZDNet donosi: (…) criminal gangs appear to have found a bug in the software of Santander ATMs. The bug allowed members of criminal groups to use fake debit cards or valid preloaded debit cards to withdraw more funds from ATMs than the cards were storing. W USA aresztowano już dziesiątki…

Czytaj dalej »

Wszystkie tematy z tytułu mamy nagrane w ramach regularnego remote Sekurak Hacking Party (lista poniżej). Najbliższe wydarzenie jest 19.08.2020, 20:00 (jeszcze można się zapisać :) Jak uzyskać dostęp do wszystkich prezentacji poniżej oraz awansem – kolejnych? Wystarczy wykupić u nas dowolny abonament dostępowy na udział w rSHP. W abonamencie uzyskujecie dostęp…

Czytaj dalej »

SANS to prawdopodobnie znana większości osób zajmujących się bezpieczeństwem organizacja. Tymczasem parę dni temu opublikowała informację o pewnym incydencie bezpieczeństwa: On August 6th, as part of a systematic review of email configuration and rules we identified a suspicious forwarding rule and initiated our incident response process. This rule was found…

Czytaj dalej »

DP-3T (pisaliśmy m.in. o nim jakiś czas temu) to jedno z bardziej dojrzałych rozwiązań do tzw. contact tracingu. Tymczasem niedawno załatano taką podatność: Missing signature validation of JWT when alg=none Podatność występowała w jednym z komponentów backendowych całości: When dp3t-sdk-backend is configured to check a JWT before uploading/publishing keys, it was…

Czytaj dalej »

Dwa dni temu, Amir Etemadieh opublikował na swoim blogu posta, w którym opisuje błąd w systemie forum vBulletin. Exploitacja możliwa jest przez wykonanie prostego zapytania: POST /ajax/render/widget_tabbedcontainer_tab_panel HTTP/1.1 Host: nazwa_hosta.pl subWidgets[0][template]=widget_php&subWidgets[0][config][code]=phpinfo(); Podatność została zauważona dzięki analizie wcześniejszej podatności w tym samym silniku, oznaczonej symbolem CVE-2019-16759 (na Sekuraku też o niej wspominaliśmy). Jak…

Czytaj dalej »

![Białoruś: odpalili blackout Internetu w trakcie wyborów. “Podstawy prawne [do takich działań] istnieją również w Polsce” Białoruś: odpalili blackout Internetu w trakcie wyborów. “Podstawy prawne [do takich działań] istnieją również w Polsce”](https://sekurak.pl/wp-content/uploads/2020/08/Zrzut-ekranu-2020-08-10-o-12.42.57-150x150.png)

Serwis Netblocks powiadomił w weekend o bardzo poważnym spadku dostępności Internetu na Białorusi: Network telemetry from the NetBlocks internet observatory confirm that internet connectivity in Belarus has been significantly disrupted as of Sunday 9 August 2020 amid tense presidential elections. Outages increased in severity through the day producing an information…

Czytaj dalej »

O konkursie pisaliśmy kilka miesięcy temu. Główny cel finalnego zadania (z pulą nagród $100 000) był prosty: zhackować satelitę i wykonać z niego zdjęcie Księżyca: hack into its system and turn the camera gimbals to take shot a moon Polska ekipa pod nazwą Poland Can Into Space, połączonymi siłami @p4…

Czytaj dalej »

Wg Bleeping Computer Canon został zainfekowany przez Maze. Obecnie niedostępna jest amerykańska strona korporacji: Ucierpiała też strona przechowująca zdjęcia użytkowników w cloudzie. Sama korporacja informuje, że utraciła zdjęcia użytkowników znajdujące się w serwisie image.canon, na pocieszenie ostały się miniaturki, choć i tych na razie nie można pobrać. Update: operatorzy Maze…

Czytaj dalej »

Ogromna liczba naszych czytelników raportuje nam taką oto niespodziankę: Sam też dostałem takie powiadomienia, co więcej w obecnej chwili [15:23, 5.08.2020] nie działa (lub działa bardzo wolno) logowanie do aplikacji mobilnej (przynajmniej na iOS). Nie działa również strona mbank.pl [update 16:55 5.08.2020 – strona zaczyna powoli działać] – stawiam tutaj…

Czytaj dalej »

Jeśli ktoś jeszcze nie zna tematu sekurak.tv – zapraszamy jutro na nasz kanał (kto jeszcze nie dał suba i dzwonka – można nadrobić zaległości ;). O 19:00, 6. sierpnia Marek Rzepecki z Securitum pokaże pod tym linkiem w jak prosty sposób można było zaatakować pewną aplikację mobilną (czy raczej jej użytkowników) i…

Czytaj dalej »

![Santander [USA] – błąd w oprogramowaniu bankomatów umożliwiał wypłatę większej kwoty, niż tej która była na karcie (np. przedpłaconej). Dziesiątki osób wykorzystywały podatność… Santander [USA] – błąd w oprogramowaniu bankomatów umożliwiał wypłatę większej kwoty, niż tej która była na karcie (np. przedpłaconej). Dziesiątki osób wykorzystywały podatność…](https://sekurak.pl/wp-content/uploads/2020/08/bankomaty-150x150.jpeg)

![Białoruś: odpalili blackout Internetu w trakcie wyborów. “Podstawy prawne [do takich działań] istnieją również w Polsce” Białoruś: odpalili blackout Internetu w trakcie wyborów. “Podstawy prawne [do takich działań] istnieją również w Polsce”](https://sekurak.pl/wp-content/uploads/2020/08/Zrzut-ekranu-2020-08-10-o-12.42.57-150x150.png)