Chemia, gra survivalowo-craftingowa stworzona przez studio Aether Forge Studios do niedawna dostępna jako early access na Steamie, została zainfekowana infostealerem. Według firmy zajmującej się analizą zagrożeń Prodaft, początkowy incydent miał miejsce 22 lipca, kiedy to grupa hackerska EncryptHub dodała do plików gry złośliwe oprogramowanie HijackLoader (plik CVKRUTNP.exe), które zapewnia przetrwanie infekcji…

Czytaj dalej »

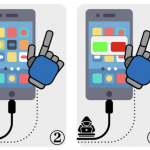

Wielu z nas słyszało ostrzeżenia dotyczące zagrożeń płynących z podłączania telefonów do niezaufanych ładowarek. Dla przypomnienia, wykorzystywany był tam fakt posiadania przez smartfony tego samego złącza i do ładowania, i transferu danych. W związku z tym podłączenie kabla, który miał być podłączony do ładowarki, mogło prowadzić do umożliwienia transferu danych…

Czytaj dalej »

Nie raz wspominaliśmy na łamach sekuraka, o sukcesach polskich zespołów na światowej scenie konkursów Capture the Flag. Ostatnio informowaliśmy i zapraszaliśmy na CTF organizowany w ramach kwalifikacji do polskiego zespołu, który weźmie udział w zmaganiach na ECSC 2025. W tym roku, tak samo jak w zeszłym, chcielibyśmy zachęcić do gry w…

Czytaj dalej »

W wtorek Apple wypuściło łatkę bezpieczeństwa na wszystkie swoje urządzenia. Poprawki objęły podatność CVE-2025-6558 wykorzystywaną jako zero-day w przeglądarce Google Chrome. Luka znajdowała się w kodzie open-source WebKit, który jest wykorzystywany również w Safari. Temat poruszaliśmy w jednym z ostatnich artykułów, ale dla przypomnienia błąd dotyczył niewystarczającej walidacji niezaufanych danych wejściowych…

Czytaj dalej »

Rumuńska firma Bitdefender opublikowała broszurę, w której informuje o załatanych niedawno podatnościach odnalezionych w kamerach chińskiego producenta Dahua. Badacze zaznaczają, że podczas wewnętrznego audytu firmy wytwarzającej te kamery ujawniono dłuższą listę podatnych urządzeń. Użytkownicy modeli: oraz (wszystkie firmware wydane przed 16.04.2025) powinni jak najszybciej dokonać aktualizacji urządzeń. Wykryte podatności to…

Czytaj dalej »

Niedawno pisaliśmy o różnych aspektach bezpieczeństwa rozwiązania MCP. Jednak to nie wszystkie zagrożenia, z którymi muszą mierzyć się inżynierowie wdrażający rozwiązania oparte o AI. W przypadku dużych dostawców oczekiwania rozbudowy funkcjonalności są spore. Brak odpowiedniego modelowania zagrożeń, może okazać się krytyczny z punktu widzenia bezpieczeństwa. Badacze z Eye Research opisali…

Czytaj dalej »

Proton, znany z takich usług jak Proton Mail czy Proton VPN, zaprezentował nowy produkt: Lumo, narzędzie AI zaprojektowane z myślą o pełnej ochronie danych. Firma podkreśla, że Lumo nie przechowuje żadnych logów konwersacji po stronie serwera, nie wykorzystuje promptów użytkowników do trenowania modeli AI, stosuje szyfrowanie typu zero‑access, dzięki czemu nawet Proton…

Czytaj dalej »

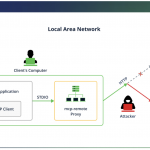

Tematy związane z agentami LLM jeszcze przez długi czas będą na czele gorących zagadnień. Głównie za sprawą usprawnień i automatyzacji. Jednak wprowadzany na prędce standard MCP oraz wiele rozwiązań na nim bazujących to wciąż świetne miejsce do nadużyć. Ostatnio opisywaliśmy moduł mcp-remote i zagrożenia z nim związane. W skrócie jest…

Czytaj dalej »

ExpressVPN to znany dostawca usług VPN, z których korzystają miliony użytkowników na całym świecie. Według materiałów reklamowych firmy jednym z wyróżników, który przyczynił się do dużej popularności, jest korzystanie z serwerów działających wyłącznie w pamięci RAM, które nie przechowują danych użytkowników i przestrzeganie polityki braku logów. Jest to dość popularne…

Czytaj dalej »

Incydent opisuje serwis TechCrunch, któremu Sandeep Hodkasia, założyciel firmy AppSecure zajmującej się testami bezpieczeństwa, przekazał informację o otrzymaniu 10 000 dolarów za zgłoszenie błędu 26 grudnia 2024 roku w ramach programu bug bounty. Meta wdrożyła poprawkę 24 stycznia 2025 r. i podobno nie wykryła dowodów na to, że luka została…

Czytaj dalej »

Słyszeliście o stronie www.nomoreransom.org? Jeżeli nie, to zachęcamy do zapisania sobie jej w zakładkach i jednocześnie życzymy, aby Wam się nigdy nie przydała. Portal No More Ransom jest inicjatywą jednostki NHTCU holenderskiej policji (National High Tech Crime Unit), Europejskiego Centrum do Walki z Cyberprzestępczością (EC3), Kaspersky i firmy McAfee. Inicjatywa…

Czytaj dalej »

Kilkanaście złośliwych rozszerzeń do przeglądarki Google Chrome i Microsoft Edge mogło śledzić użytkowników, wykradać dane dotyczące aktywności w przeglądarce i przekierowywać do potencjalnie niebezpiecznych adresów internetowych. Były dostępne w oficjalnych sklepach Google i Microsoft. Łącznie zostały pobrane 2,3 miliona razy. Większość dodatków zapewniało reklamowaną funkcjonalność udając legalne narzędzia, takie jak…

Czytaj dalej »

Zanim przejdziecie do dalszej lektury tego krótkiego newsa, zalecamy abyście zainstalowali KB5002754 (Microsoft SharePoint Server 2019), lub KB5002768 (Microsoft SharePoint Subscription Edition). Dla wersji Server 2016 nie ma jeszcze aktualizacji. Producent zaleca rotację kluczy (po łatce). Kompleksowy skrót informacji został opublikowany na stronie CISA. To teraz na spokojnie, co się…

Czytaj dalej »

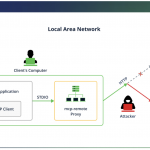

O tym, czym jest Model Context Protocol pisaliśmy na łamach sekuraka już nie raz. W skrócie, jest to ustandaryzowany protokół pozwalający na rozszerzenie możliwości dużych modeli językowych (LLM, Large Language Models). Dzięki niemu LLMy mogą korzystać z zewnętrznych narzędzi udostępnianych przez serwery MCP w sposób ujednolicony, bez konieczności implementowania tzw….

Czytaj dalej »

Przed weekendem krótka piłka od sekuraka! W najbliższym tygodniu będziecie mieć dwie okazje do tego by poszerzyć swoją wiedzę w temacie ITsec. Do tego bezpłatnie, i z prawdziwymi GURU w swoim fachu :-) Kto przegapi, albo nie może uczestniczyć w danym dniu (bo np. wypoczywa w ciepłych krajach:-)) niech się…

Czytaj dalej »