Apple wydał właśnie wersję 14.6 swojego mobilnego systemu iOS. W poprawkach możemy poczytać o co najmniej trzech ciekawych podatnościach: Impact: Processing a maliciously crafted audio file may lead to arbitrary code execution Impact: Processing a maliciously crafted image may lead to arbitrary code execution Impact: Processing maliciously crafted web content…

Czytaj dalej »

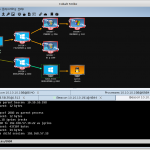

Według najnowszego raportu firmy CheckPoint błędna konfiguracja (np. brak uwierzytelniania w bazie danych czasu rzeczywistego czy wystawione klucze prywatne) w 23 aplikacjach mobilnych na Androida naraziła ponad 100 milionów użytkowników na wyciek danych. Badacze stworzyli również prostą tabelkę przedstawiającą liczbę pobrań, rodzaj zagrożonych danych i rodzaj podatności badanych aplikacji: CheckPoint…

Czytaj dalej »

„Zapachniało sierpniem 1945 roku. Ktoś, prawdopodobnie organizacja państwowa, właśnie użył broni cybernetycznej w czasie pokoju… żeby zniszczyć coś, co inne państwo uważa za swoją infrastrukturę krytyczną. To poważna sprawa. To nigdy się wcześniej nie wydarzyło”[1]. To słowa Michaela Haydena, byłego dyrektora NSA oraz CIA, opisującego reakcje na wiadomość o konsekwencjach…

Czytaj dalej »

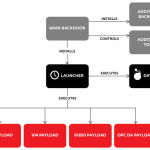

Jakiś czas temu informowaliśmy o dość bulwersującym cyberataku oprogramowania szyfrującego Conti na wiele irlandzkich szpitali i klinik: Jak możemy dowiedzieć się z raportu NCSC (National Cyber Security Centre), na celowniku atakujących znalazło się również Irlandzkie Ministerstwo Zdrowia (DoH): Przestępcom, co prawda, udało się przeniknąć do sieci, lecz końcowa faza ataku…

Czytaj dalej »

Obawiasz się, że ktoś może wziąć pożyczkę lub kredyt w Twoim imieniu? Zastanawiasz się czy jest możliwe przejęcie dostępu do Twojego komputera oraz kradzież danych? Może nawet nie wiesz jak łatwo można czasem podrobić Twoją tożsamość…? Chcesz wiedzieć jak nie dać się nabrać na historie oszustów wysyłane do Ciebie w e-mailach?…

Czytaj dalej »

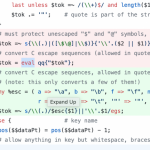

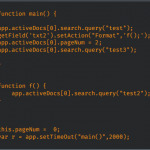

Gdy słyszymy, że jakiś badacz zarobił 20 000 dolarów, to z góry zakładamy, że cały proces eksploitacji był skomplikowany, a exploit to setki, jeśli nie tysiące linijek kodu. W przypadku podatności zidentyfikowanej przez Williama Bowlinga całość sprowadzała się do wgrania na serwer specjalnie spreparowanego pliku .jpg: Tak prezentuje się payload…

Czytaj dalej »

Od akcji minęło już kilka dni, jednak cały czas nie udało się uporać z incydentem… Część systemów nie działa „bo ransomware”, część systemów została ręcznie wyłączona z obawy przed infekcją. W wielu szpitalach przełożono planowane zabiegi. Z kolei szantażyści zażądali kwoty ~$20 000 000. Wg „przechwałek” atakujący buszowali w sieci…

Czytaj dalej »

Zapewne większość z Was kojarzy „haveibeenpwned.com” – aplikację internetową stworzoną przez Troya Hunta, pozwalającą jej użytkownikom na sprawdzenie, czy ich prywatne dane (takie jak: adres e-mail, hasło czy numer telefonu) zostały opublikowane w wyniku wycieku danych: A tak wyglądał nieistniejący już serwis „WeLeakInfo”: Pod względem funkcjonalności „WeLeakInfo” było bardzo podobne…

Czytaj dalej »

Zerknijcie na tego dość nietypowego newsa. Ponoć 'badacz bezpieczeństwa’ nie poprzestał na jedynie badaniu, ale wykorzystał podatność w appce KFC i przejedli z kolegami równowartość $30 000. Jak czytamy: Wyczaił, że składając zamówienie z wykorzystaniem vouchera (i nie dochodząc do końca procesu), można było równolegle poprosić o zwrot [ang. refund]…

Czytaj dalej »

Ransomware (Conti) uderzył w piątek (14.05.2021r.) Wiele szpitali oraz klinik zaraportowało w piątek, że utraciło dostęp do swoich systemów IT (dostępy do danych pacjentów, informacje o zaplanowanych wizytach, czy dostęp do e-maili). W pewnych przypadkach musiano anulować większość wizyt, które nie były pilne. Many hospitals and clinics reported on Friday…

Czytaj dalej »

No dobra, pewnie do tango down jeszcze daleka droga, ale tego chyba się nikt nie spodziewał… …administrator istniejącego od 2004 roku XSS forum, na którym od pewnego czasu grupy ransomware’owe reklamowały swoje produkty i rekrutowały partnerów, przeprowadził czystki. Nie ma tu już m.in. postów publikowanych przez REvil, Babuk, LockBit i Darkside….

Czytaj dalej »

Nowa wersja 6.2.0 dodaje wsparcie łamania dla przeszło 20 algorytmów, m.in. (uch, ech): Added hash-mode: SolarWinds Orion v2Added hash-mode: SolarWinds Serv-U Z większych rzeczy dodano zupełnie nowy rodzaj ataku (-a9 – Association Attack), więcej można poczytać o nim tutaj: https://hashcat.net/forum/thread-9534.html W praktyce, przyjrzymy się temu na jakimś kolejnym szkoleniu z…

Czytaj dalej »

Choć Tor z reguły kojarzony jest z zapewnieniem bezpieczeństwa i anonimowości dla swoich użytkowników, to posiada również pewne niedoskonałości. Jedną z większych wad Tora jest możliwość podstawienia złośliwego węzła wyjściowego. Badacz bezpieczeństwa Nusenu w swoim raporcie ostrzega przed aktywną kampanią wykorzystującą ten wektor ataku: Nusenu o narastającym problemie ze złośliwymi…

Czytaj dalej »

Tutaj w zasadzie można postawić kropkę czy może raczej wykrzyknik: Jeśli ktoś jest rzadko na sekuraku – to o temacie ransomware w Colonial Pipeline pisaliśmy tutaj. O temacie pisze również Bloomberg, podając pewien dodatkowy smaczek: Kiedy atakujący otrzymali zapłatę dostarczyli dekryptora. Jednak dekryptor był tak wolny, że zaatakowana firma niezależnie…

Czytaj dalej »

Adobe wypuściło aktualizację zabezpieczeń do wielu swoich produktów. Poprawkami zostały objęły między innymi Adobe Acrobat Reader, Adobe Illustrator, Adobe Medium, Adobe After Effects, Adobe InCopy czy Adobe Experience Manager: Ponadto podatność CVE-2021-28550 była aktywnie wykorzystywana “w dziczy” do atakowania użytkowników Adobe Readera. Aby wykorzystać podatność, atakujący musiał nakłonić ofiarę do…

Czytaj dalej »