NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Badacze, który odkryli szkodnika opisują problem w następujący sposób: We identified the application as a trojan-dropper as it is leveraged by cybercriminals to secretly install malware on users’ mobile devices. Our analysis revealed that the dropper automatically installs a malware called Vultur which targets financial services to steal users’ banking information. W…

Czytaj dalej »

Niedawno wspominaliśmy historię z podmianą ukraińskich stron rządowych takim komunikatem (poniżej widać ewidentnie sfałszowany tekst w języku polskim, w środku były również wstawione sztucznie koordynaty GPS z Warszawy): Tymczasem Microsoft właśnie ostrzega w ten sposób: Dzisiaj dzielimy się informacją, że zaobserwowaliśmy destrukcyjne złośliwe oprogramowanie w systemach należących do wielu ukraińskich…

Czytaj dalej »![“Jesteś zwolniony! Masz czas do Wigilii, a szczegóły są w załączniku” [malware, EN] “Jesteś zwolniony! Masz czas do Wigilii, a szczegóły są w załączniku” [malware, EN]](https://sekurak.pl/wp-content/uploads/2021/12/dr1-150x150.png)

Twórcy malware raczej nie życzą swoim ofiarom wesołych Świąt. Albo raczej życzą trochę w makabrycznej formule. Tutaj krótki opis jednej z kampanii zaczynającej się od dość nieprzyjemnej socjotechniki. Jak widzicie poniżej, e-mail o zwolnieniu zawiera załącznik, który jest zabezpieczony prostym hasłem (próba ukrycia złośliwej zawartości przed systemami antywirusowymi): Załącznik zawiera…

Czytaj dalej »

Jeden z czytelników (dzięki!) doniósł nam o takiej akcji: Wystawiłem laptopa gamingowego na kilku portalach i na jednym z nich otrzymałem taką oto wiadomość: Otóż rzeczywiście istnieje takie oprogramowanie jak OCCT – tutaj: https://ocbase.com/ Ale zaraz, niedoszły kupujący (aka przestępca) kieruje na stronę occt[.]pro która wygląda podobnie do tej oryginalnej:…

Czytaj dalej »

CronRAT, jak sama nazwa wskazuje, wykorzystuje w nowatorski sposób cron, czyli „harmonogram” zadań w systemach Linux. Ten trojan RAT ukrywa się poprzez dodanie do cron kilku zadań zaplanowanych na nieistniejący dzień 31 lutego. Wygląda to w ten sposób: 52 23 31 2 3 <zadanie> Oznacza to, że wykonanie zadania miałoby…

Czytaj dalej »

Tutaj jeden z użytkowników zgłosił następującego buga: Kiedy kopiuje się tekst do schowka, czasem wklejanie daje złe wyniki. Jest to łatwo reprodukowalne w wersji demo Waszego oprogramowania. When copying text, sometimes it gives the wrong results. It is very easy to reproduce in the demo version Dokładniej rzecz biorąc wklejenie…

Czytaj dalej »

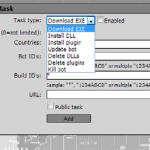

Firma „Check Point Research” (CPR) wykryła aplikację do tworzenia złośliwego oprogramowania dla arkusza kalkulacyjnego Exel o nazwie „APOMacroSploit” (AMS). Jest to konstruktor makr, który tworzy zainfekowane pliki Excel używane w atakach phishingowych. Oprogramowanie sprzedawane było na HackForums.net przez dwóch francuskich hakerów o pseudonimach: „Apocaliptique (Apo)” i „Nitrix”. Eksperci CPR ustalili…

Czytaj dalej »

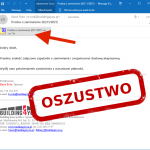

Nic tak nie cieszy handlowca jak zamówienie na produkty czy usługi, które sprzedaje. Niekiedy obsługuje on tyle “tematów”, że nawet nie pamięta o wszystkich. Na tym właśnie bazuje nowa kampania phishingowa, którą sygnalizuje CERT Polska. Maile wysyłane są z różnych domen, różne też są osoby przesyłające “zamówienia”. Jak widać poniżej…

Czytaj dalej »

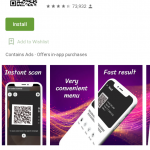

Co dopiero pisaliśmy o podobnym “numerze” jeśli chodzi o pewne rozszerzenie do Chrome, tym razem Malwarebytes donosi o appce Barcode Scanner. Otóż była sobie pewna appka: Działała całkiem wygodnie. Aż pewnego dnia developerzy stwierdzili że przydałaby się większa monetyzacja coś strzeliło do głowy jej developerom i przygotowali aktualizację agresywnie serwującą…

Czytaj dalej »

Google właśnie wyrzucił wspomniane w tytule rozszerzenie z webstore-u. Powód? Malware. Więcej szczegółów opisanych mamy tutaj. Developer the great suspendera odszedł jakiś czas temu, ale przekazał (tj. najprawdopodobniej sprzedał) projekt “nieznanej firmie”. Samo rozszerzenie realizowało dość przydatną rzecz – tj. zamrażało dłużej nieużywane taby w Chrome. Popularność? Ponad 2 miliony…

Czytaj dalej »

O tym jak skuteczne są ataki na łańcuchy dostaw mogliśmy się przekonać chociażby dzięki głośnej sprawie z SolarWinds czy CCleaner. Jak wynika z raportu ESET, tym razem ofiarą padł NoxPlayer, przez co część użytkowników mogła zostać zainfekowana złośliwym oprogramowaniem. Czym jest NoxPlayer ? Jest to bezpłatny emulator systemu operacyjnego Android,…

Czytaj dalej »

Organy ścigania na całym świecie zakłóciły w tym tygodniu jeden z największych botnetów ostatniej dekady – Emotet. Śledczy przejęli kontrolę nad jego infrastrukturą w ramach skoordynowanej akcji międzynarodowej. Operacja ta jest wynikiem wspólnych wysiłków władz Holandii, Niemiec, Stanów Zjednoczonych, Wielkiej Brytanii, Francji, Litwy, Kanady i Ukrainy, a koordynacją zajmował się…

Czytaj dalej »

Jak donosi BBC, część laptopów wysłanych do szkół od Brytyjskiego Department for Education (DfE) w ramach programu “Get Help With Technology” były zainfekowane złośliwym oprogramowaniem “Gamarue”. Sprawa wyszła na jaw dzięki nauczycielom z Bradford Schools. Co wiadomo o Gamarue ? Według raportu Microsoftu, malware zaobserwowano już w 2011 roku i…

Czytaj dalej »

Całość to kolejne pokłosie afery z Solarwinds – tym razem Politico pisze tak: The Energy Department and National Nuclear Security Administration, which maintains the U.S. nuclear weapons stockpile, have evidence that hackers accessed their networks as part of an extensive espionage operation that has affected at least half a dozen…

Czytaj dalej »

Dla osób, które chcą szybko przejść do akcji (tj. do pobrania PDF-a), link do manuala jest tutaj (bezpośredni tu). Co znajdziemy w około 50 stronicowym dokumencie, publikowanym przez NATO? Przygotowanie labu, przegląd narzędzi, analiza statyczna, analiza dynamiczna, analiza ruchu sieciowego, kwestie dezasemblacji – to kilka z poruszanych obszarów. Wszystko nie za głęboko,…

Czytaj dalej »