Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Zobaczcie na tę sprawę sądową (2019r.), na którą skierował nas jeden z czytelników. W sprawie chodzi o przywrócenie do pracy zwolnionego pracownika. W czym był problem? Otóż pracodawca rozwiązał z pewnym adminem umowę o pracę, swoją decyzję argumentując m.in. tak: W trakcie tych testów polegających na wyszukiwaniu, po zeskanowaniu całej…

Czytaj dalej »

17 lipca ogłosiliśmy konkurs w którym do wygrania były klucze Yubikey od Yubico. Do złamania było 12 hashy ze strony http://recon.zone/hashez.txt. Rozstrzygnięcie nastąpiło 19 lipca w samo południe. Większość uczestników do działania zaprzęgło narzędzie hashcat. I nie, nie chodziło by wykorzystać możliwości wielu kart GPU. Trzeba było wykorzystać narzędzie sprytnie,…

Czytaj dalej »

Tutaj krótka analiza użycia algorytmu PBKDF2 w Bitwardenie. W skrócie – odpowiednie użycie PBKDF2 znacznie zwiększa czas łamania głównego hasła do menadżera, w przypadku gdyby doszło do hipotetycznego ataku na jego infrastrukturę IT (podobnie jak miało to miejsce w przypadku LastPass). Ale żeby wszystko działało zgodnie z zamierzeniami, potrzebna jest…

Czytaj dalej »

Wyciek czyli co? Najczęściej jest to sytuacja, gdy ktoś otrzymał dostęp do bazy danych (np. aplikacji) i pobrał z niej loginy / hasła. Hasła (najczęściej) nie są przechowywane w formie jawnej. I w ten bardzo szybki sposób dochodzimy do sedna tego wpisu. W jaki sposób powinny być przechowywane hasła w…

Czytaj dalej »

Ostatnio spływają coraz bardziej ponure informacje o managerze haseł LastPass. Niedawno donosiliśmy, że hackerzy uzyskali dostęp do >>zaszyfrowanych<< baz z hasłami. Nietechniczne osoby (i media) rozumieją to często w ten sposób: wyciekły wszystkie moje hasła z LastPass. No niekoniecznie, ale i tak sytuacja nie jest ciekawa: 1. Dobry manager haseł…

Czytaj dalej »

LastPass informuje o włamaniu do swojej infrastruktury IT. Wg relacji przejęte zostało konto jednego developera (może to ta kampania?) i zostały przejęte kody źródłowe: We have determined that an unauthorized party gained access to portions of the LastPass development environment through a single compromised developer account and took portions of…

Czytaj dalej »

Nowa wersja 6.2.0 dodaje wsparcie łamania dla przeszło 20 algorytmów, m.in. (uch, ech): Added hash-mode: SolarWinds Orion v2Added hash-mode: SolarWinds Serv-U Z większych rzeczy dodano zupełnie nowy rodzaj ataku (-a9 – Association Attack), więcej można poczytać o nim tutaj: https://hashcat.net/forum/thread-9534.html W praktyce, przyjrzymy się temu na jakimś kolejnym szkoleniu z…

Czytaj dalej »

Dzisiaj jest ponoć Światowy Dzień Hasła ;-) No wiec niech będzie, kilka ciekawych materiałów od nas. Przechodząc do tematu zaanonsowanego w tytule – zmienianie czy wymuszanie zmiany hasła “bo tak” (np. raz na miesiąc) jest bez sensu, a nawet zmniejsza bezpieczeństwo haseł. Czy któryś z Waszych banków wymusza zmianę hasła…

Czytaj dalej »

To już ostatnie przypomnienie o naszym darmowym szkoleniu o hasłach / wyciekach / 2FA / menadżerach haseł… Link do streamu dla wszystkich: https://www.youtube.com/watch?v=xwfnqTjfApA (start o 20:00) Link do streamu dla osób nietechnicznych: https://www.youtube.com/watch?v=OqmjX38V1G0 (start 20:10) Można zapisać też się poniżej (prosimy tylko o e-mail; dostaniesz extra materiały!): –ms

Czytaj dalej »

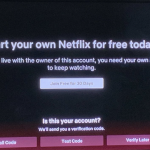

Netflix to znana już chyba wszystkim amerykańska platforma streamingowa z siedzibą w Los Gatos w Kalifornii. Przyjacielskie ostrzeżenie Jak informuje “The Washington Post”, część użytkowników Netflixa dostała taki komunikat: “If you don’t live with the owner of this account, you need your own account to keep watching”. Gdy użytkownik wybierze…

Czytaj dalej »

Wg badacza, który zlokalizował to hasło w 2019 roku, umożliwiało ono dostęp na “serwer plików”: Emails between Kumar and SolarWinds showed that the leaked password allowed Kumar to log in and successfully deposit files on the company’s server. Using that tactic, Kumar warned the company, any hacker could upload malicious…

Czytaj dalej »

Serwis jeszcze jakiś czas temu wyglądał tak: A udostępniał do bezproblemowego pobrania złamane czy niezłamane hashe – w podziale na konkretne serwisy. Zawartość bazy to aż 4,5 miliarda wpisów, zawierających również sporo “polskich wycieków” Serwis obecnie nie działa, a niektórzy sugerują zamknięcie hashes[.]org przez Służby, inni awarię dysku (choć ci…

Czytaj dalej »

Nie od dziś wiadomo, że tworzenie i zapamiętywanie haseł jest typowym problemem, z którym mierzy się praktycznie każdy użytkownik komputerów czy urządzeń mobilnych. Złe praktyki związane z hasłami często prowadzą też do incydentów bezpieczeństwa, np jeśli ustawimy je zbyt słabe i uda się złamać w ramach ataku bruteforce. Zobaczmy jak wykorzystać łańcuchy Markowa do generacji łatwych do zapamiętania haseł

Czytaj dalej »![Polski serwis miał hasła przechowywane bezpiecznym bcryptem. Ile z nich udało się złamać w krótkim czasie? [dużo] Polski serwis miał hasła przechowywane bezpiecznym bcryptem. Ile z nich udało się złamać w krótkim czasie? [dużo]](https://sekurak.pl/wp-content/uploads/2020/02/hacker4-150x150.jpeg)

Niedawno informowaliśmy o wycieku z forum serwisu wakacje.pl. Dobra informacja jest taka, że hasła użytkowników przechowywane były w tym przypadku z wykorzystaniem bezpiecznego algorytmu bcrypt. Można zatem złamać co najwyżej pojedyncze hashe? Otóż niekoniecznie, jeden z serwisów udostępnia aktualne statystyki łamania: 29832 to całkowita liczba zaimportowanych hashy, z czego aż…

Czytaj dalej »![Hasło do twitterowego konta Donalda Trumpa brzmiało tak… (+ brak 2FA) [Update: Twitter oraz Biały Dom dementują] Hasło do twitterowego konta Donalda Trumpa brzmiało tak… (+ brak 2FA) [Update: Twitter oraz Biały Dom dementują]](https://sekurak.pl/wp-content/uploads/2020/08/hacking222-150x150.jpeg)

maga2020! [patrz jednak aktualizację na końcu newsa – Twitter oraz Biały Dom dementują] Proste do zapamiętania, chwytliwe w razie wycieku czy hacku :-) W każdym razie o haśle maga2020! donoszą m.in. holenderskie portale newsowe. Victor Gevers, który wg doniesień uzyskał dostęp na konto Trumpa, był dodatkowo mocno zdziwiony brakiem włączonego dwuczynnikowego uwierzytelnienia:…

Czytaj dalej »