NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Hasła są wprawdzie w czasochłonnym do łamania Bcrypcie, ale o wiele ciekawsze mogą być prywatne wiadomości wymieniane pomiędzy użytkownikami. W przeszło 2-gigabajtowym zrzucie jest prawie 400 000 tego typu wiadomości. Arstechnica wskazuje dość wysoką aktywność członków wyciekłego forum w temacie chęci dostępu do przejętych kont Fortnite: Freshly cracked Fortnite accounts with skins…

Czytaj dalej »

Alert powstał w wyniku analizy około 2-letniej pracy zespołu Rapid7 (to ekipa od Metasploita). Co można zrobić. W skrócie siać chaos: The researchers have outlined that engine telemetry readings, compass and attitude data, altitude, airspeeds, and angle of attack could all be manipulated to provide false measurements to the pilot….

Czytaj dalej »Ciekawe (i ponoć pierwsze tego typu) badanie (nomen omen) dotyczące bezpieczeństwa urządzeń stosowanych w trakcie znieczulenia operacyjnego. Podatności wykryto w maszynach GE Aestiva oraz GE Aespire (modele 7100 / 7900): If exploited, the vulnerability would allow an attacker to silence alarms, alter date and time settings, adjust gas composition inputs, change…

Czytaj dalej »Tym razem zhackowana lub “zhackowana” została japońska giełda kryptowalut Bitpoint. the company said that hackers stole funds from both of its “hot” and “cold” wallets. This suggests the exchange’s network was thoroughly compromised. W wolnym tłumaczeniu – zostały oczyszczone gorące i zimne portfele i co nam zrobicie!? Straty to około…

Czytaj dalej »Ciekawostka. Policja zatrzymując ciężarówkę standardowo skontrolowała tachograf. Ale, że skończył się papier w tachografie, policjanci pobrali dane bezpośrednio z karty pamięci urządzenia, po czym okazało się że kierowca od kilku dobrych godzin cały czas “odpoczywa”. Po bardziej szczegółowej kontroli: Funkcjonariusze poznali nową, dotychczas nie znaną, metodę oszukiwania czasu pracy kierowcy….

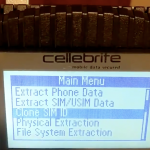

Czytaj dalej »Rozwiązanie dostarcza firma Cellebrite: Cellebrite is proud to introduce Premium! An exclusive solution for law enforcement to unlock and extract data from all iOS and high-end Android devices. Dodając przykładowy zakres danych, które można odzyskać z zablokowanego telefonu: Gain access to 3rd party app data, chat conversations, downloaded emails and…

Czytaj dalej »Nie są wymieniane konkretne firmy (poza informacją, że są to znaczący gracze na rynku) – oferowany jest dostęp do sieci wewnętrznych, a jako dodatek – kod źródłowy: Fxmsp stated they could provide exclusive information stolen from three top anti-virus companies located in the United States. They confirmed that they have…

Czytaj dalej »

Mowa o sprzęcie izraelskiej firmy Cellebrite. Tego typu urządzenia są sprzedawane w cenie $6 000+ i służą do zapewnienia dostępu do telefonów, które zostały odebrane np. osobom podejrzanych o przestępstwa. Ale jeśli powiedzmy odpowiednim służbom znudzi się używanie sprzętu – sprzedają je na eBay…

Czytaj dalej »Szczegóły na blogu Zimperium. Chodzi o model Xiaomi M365, na którym bazuje sporo innych sprzętów tego typu, i który ma możliwość komunikacji z zewnętrzną aplikacją mobilną poprzez Bluetooth. Z opisu podatności wynika, że hasło dostępowe jest wprawdzie wymagane aby komunikować się bezprzewodowo z hulajnogą, ale… sprawdzane jest tylko po stronie aplikacji…

Czytaj dalej »Przykład takiego PDF-a tutaj. Autor znaleziska wskazuje, że po otworzeniu dokumentu nastąpi komunikacja protokołem SMB na serwer atakującego: % a PDF file using an XFA % most whitespace can be removed (truncated to 570 bytes or so…) % Ange Albertini BSD Licence 2012 %PDF-1. % can be truncated to %PDF-…

Czytaj dalej »Omijanie biometryki bazującej na skanie palca – to było (nawet parę razy). Były też sztuczne głowy. Teraz czas na omijanie uwierzytelnienia bazującego na układzie naczyń krwionośnych. Na warsztat zostały wzięte dwa systemy, mające wg badaczy 95% udziału na rynku. Jako konkretny przykład użycia wskazywane są m.in bankomaty w Polsce. Zresztą badacze…

Czytaj dalej »Agencja Reuters, potwierdziła tą informację w pięciu źródłach: Hackers working on behalf of China’s Ministry of State Security breached the networks of Hewlett Packard Enterprise Co and IBM, then used the access to hack into their clients’ computers. Wg doniesień atakujący byli częścią grupy realizującej kampanię Cloud Hopper (znaną już…

Czytaj dalej »Dokładniej chodzi o temat UPnP. Mechanizm ten służy do łatwej, nie wymagającej żadnych uprawnień rekonfiguracji ustawień sieciowych na routerach (głównie tych domowych). Komunikacja UPnP zazwyczaj ma trzy fazy: Rekonesans dość nietypowym requestem HTTP over UDP (tzw. SSDP) Pobranie pliku XML z routera z informacjami o możliwości konfiguracji UPnP na danym…

Czytaj dalej »Najpierw wybucha afera z hackiem British Airways. Zarówno klasyczny jak i mobilny serwis umożliwiający płatności był zhackowany przez dwa tygodnie. Prawdopodobnie została wykorzystana tutaj w pewien sposób zmodyfikowana biblioteka JavaScriptowa Modernizr. Obecnie liczba dotycząca wykradzionych danych została zaktualizowana. Są to dane kart kredytowych (często pełne – łącznie z datami ważności…

Czytaj dalej »TLDR: appka mobilna umożliwiająca płatność NFC przechowywała liczbę kredytów w lokalnej bazie SQLite. Baza oczywiście była zaszyfrowana (:P), ale po krótkiej analizie okazało się że jest to numer IMEI telefonu. Po zdeszyfrowaniu była już pełna kontrola nad kontem: Firma tworząca system została poinformowana o problemie. A wnioski mamy tu cztery:…

Czytaj dalej »