Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Wg relacji ktoś nadużył (API) appki mobilnej zamawiając wiele taksówek w jedno miejsce. Efekt jest łatwy do przewidzenia: Czy jest to news “ku pokrzepieniu serc” czy coś absolutnie realnego? Ciężko kategorycznie stwierdzić, chociaż np. serwis Southfront cytuje odpowiedź Yandex Taxi na wskazany incydent: The security service promptly stopped attempts to…

Czytaj dalej »

Ciekawostka w formie 50-centówki: 50 000 sztuk monet zostało wypuszczonych z okazji 75-lecia agencji ASD, zajmującej się m.in cyberbezpieczeństwem na potrzeby rządu/wywiadu. Jest to też przy okazji ciekawa kampania rekrutacyjna do służb: ~ms

Czytaj dalej »

Guardian donosi o nietypowym eksperymencie. System opracowany przez Google i Capgemini, może identyfikować baseny na zdjęciach lotniczych i porównywać je z bazami danych ewidencji gruntów. Rozpoczęty rok temu jako eksperyment w dziewięciu francuskich departamentach, odkrył 20 356 basenów, poinformował w poniedziałek urząd skarbowy. Projekt zostanie rozszerzony na cały kraj. The…

Czytaj dalej »

30TB za $30 brzmi jak scam. Pytanie tylko czy jest to scam ordynarny czy nieco bardziej finezyjny? No dobra, scam jest nieco finezyjny, więc możemy się mu przyjrzeć. Cytowany badacz raportuje, że po zamówieniu dysk rzeczywiście przychodzi, przy czym okazuje się, że w środku znajdują się dwie karty pamięci wyglądające…

Czytaj dalej »![Muzyka Janet Jackson potrafi zdalnie wykrzaczyć pewne stare dyski twarde [CVE-2022-38392] Muzyka Janet Jackson potrafi zdalnie wykrzaczyć pewne stare dyski twarde [CVE-2022-38392]](https://sekurak.pl/wp-content/uploads/2013/05/fhdd-150x109.jpg)

To nie jest żart :) Microsoft donosi właśnie o pewnych intrygujących faktach: Kolega podzielił się historią, która przydarzyła mu się w ramach pracy w pomocy technicznej dla systemu Windows XP. Jeden z głównych producentów komputerów odkrył, że odtworzenie teledysku Janet Jackson: Rhythm Nation powodowało awarię niektórych modeli laptopów. (…) Jednym…

Czytaj dalej »

Microsoft wspomina, że firma ma niby oferować zwykłe (no dobra, nieco niezwykłe – bo zaawansowane) pentesty: they provide services “to multinational corporations in the technology, retail, energy and financial sectors” and that they have “a set of highly sophisticated techniques in gathering and analyzing information.” They publicly offer several services including…

Czytaj dalej »

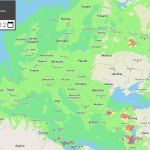

Projekt dostępny jest tutaj: Oraz posiada również dane historyczne (z każdego dnia – tzn. od początku zbierania danych przez system – 13.02.2022 ;) W tym miejscu skondensowana informacja o tym, skąd system pobiera dane: Czyli zbierane są dane GPS raportowane przez samoloty (poza lokalizacją, rozgłaszany jest też parametr mówiący o…

Czytaj dalej »

Reuters donosi o dość niepokojącej praktyce: (…) system rozpoznawania twarzy, sprzedawany przez firmę Facewatch zajmującą się monitoringiem, tworzy profil biometryczny każdego odwiedzającego sklepy, w których zainstalowane są kamery, umożliwiając sieci Southern Cooperative stworzenie „czarnej listy” klientów. Jeśli klient z listy wejdzie do sklepu, personel zostaje zaalarmowany. It outlines how the…

Czytaj dalej »

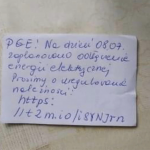

Słyszeliście o phishingu, który ma skuteczność większą niż 100%? Czyli przestraszeni użytkownicy przesyłają dalej oszukańcze maile (np. do helpdesku / IT) i w ten sposób haczyk połykają kolejne osoby. W opisywanym temacie, być może właśnie mówimy o takim przypadku ;-) W każdym razie Adrian zaalertował nas o znanym wszystkim oszustwie…

Czytaj dalej »

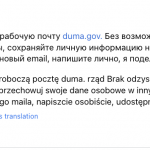

Kabaret? Dezinformacja? Brak elementarnej wiedzy o działaniu poczty elektronicznej? Łamanie zasad korzystania z poczty “korporacyjnej”? A może wszystko w jednym? W każdym razie część mediów podchwyciło informacje o rzekomym zablokowaniu przez Gmail poczty elektronicznej rosyjskiej Dumy. Poniżej oryginalny wpis z FB “poszkodowanego”: (tłumaczenie Google Translate): Gmail zablokował naszą pocztę służbową…

Czytaj dalej »

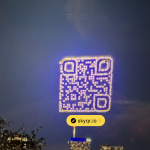

Gdy będziemy mieć w sekuraku nieco większy budżet… to może zrobimy takiego CTFa, tzn link do pierwszego zadania będzie krążył nad miastem w firmie kodu QR emitowanego przez chmarę dronów :-) A wracając na ziemię – swego czasu policja w Teksasie ostrzegała o złośliwych kodach QR na parkingach, które prowadziły…

Czytaj dalej »

Niedawno pisaliśmy o fejkowym pracowniku, który przeszedł wszelakie screeningi HRowe czy techniczne. Teraz czas na opowieść o fałszywej “firmie designerskiej” Madbird. Możecie się zastanawiać – po co kogoś zatrudniać, jak zaraz trzeba mu będzie zapłacić? Do tego potrzeba kilku tricków: Firma prowadzona jest przez “znanego influencera”: Ali Ayad has over…

Czytaj dalej »![Przygotowali honeypoty na studentów. Zdajesz test on-line próbujesz znaleźć w sieci odpowiedzi? Możesz trafić na serwis-podpuchę, który oflaguje Cię jako oszusta [USA] Przygotowali honeypoty na studentów. Zdajesz test on-line próbujesz znaleźć w sieci odpowiedzi? Możesz trafić na serwis-podpuchę, który oflaguje Cię jako oszusta [USA]](https://sekurak.pl/wp-content/uploads/2019/10/hacker-150x150.jpeg)

Zdawanie egzaminów online wydaje się wygodne szczególnie w obecnych czasach. Istnieją oczywiście różne mechanizmy sprawdzające czy zdający egzamin nie oszukuje (np. monitorowanie kamery). Ale osoby zdające egzaminy też próbują różnych sposobów na oszukanie systemu monitorowania. Tym samym dochodzimy do pewnego kontrowersyjnego znaleziska. Część amerykańskich uniwersytetów używa systemu wspierającego egzaminowanie o…

Czytaj dalej »![Na całym osiedlu przestawało w nocy działać WiFi oraz sieci komórkowe. To tata odcinał dzieciom Internet. Jammerem. [Francja] Na całym osiedlu przestawało w nocy działać WiFi oraz sieci komórkowe. To tata odcinał dzieciom Internet. Jammerem. [Francja]](https://sekurak.pl/wp-content/uploads/2022/02/jammer1-150x150.jpeg)

Historia opisywana na stronie francuskiej organizacji odpowiadającej m.in. za utrzymanie odpowiedniej higieny wszelakich transmisji radiowych w kraju. W każdym razie w pewnym miejscu w okolicach Tuluzy zauważono, że regularnie od północy do godziny trzeciej nad ranem występowały duże problemy z działaniem WiFi oraz telefonii komórkowej. Analiza spektrum radiowego przeprowadzona na…

Czytaj dalej »

Ciekawostka, która chyba wielu rozsierdzi. Producenci samochodów zdaje się idą w nowy model biznesowy – kupujesz samochód z dostępnym hardware, obsługującym różne przydatne funkcje, a jeśli chcesz je włączyć – płacisz (lub o zgrozo: płacisz abonament). W przypadku CPU możemy mieć coś podobnego. Tom’s hardware donosi, że Linux od wersji…

Czytaj dalej »