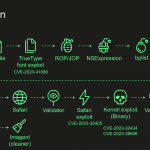

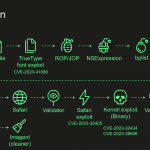

Czy samo otwarcie PDFa może cokolwiek zainfekować? Najczęściej nie. Czy samo wysłanie PDFa może cokolwiek zainfekować? Tym bardziej nie! Jednak ta historia to wyjątek od wyjątku. Badacze z Kasperskiego analizowali przez ~pół roku skuteczny, praktycznie niewidzialny atak na firmowe iPhone-y. Od strony atakującego-infekującego sprawa była prosta (tzn. prosta w momencie…

Czytaj dalej »

Dzisiaj pojawiły się liczne doniesienia o wykryciu podatności XSS (wstrzyknięcie JavaScriptu) w Counter Strike 2: Raczej jest/było to coś nieco słabszego – tj. HTML injection, co i tak umożliwia np. na poznanie adresu IP innych graczy. Idea jest/była prosta: ~ms

Czytaj dalej »

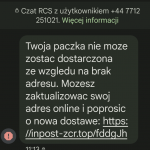

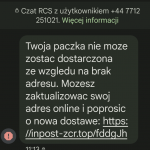

Podejrzane o scam SMSy (oraz inne oszustwa internetowe) można (od dawana) zgłaszać tutaj: https://incydent.cert.pl/ Przy czym właśnie uruchomiono łatwy do zapamiętania numer telefoniczny – 8080 pod który można wysłać wiadomość SMSową, która wydaje się nam podejrzana. Np. taka wiadomość: Krótki filmik reklamowy całej akcji – poniżej: Co takie zgłoszenie daje?…

Czytaj dalej »

Jak czytamy: Gubernator Gavin Newsom podpisał w zeszłym miesiącu ustawę Assembly Bill 873, która nakłada na stan obowiązek dodania do programu nauczania ~przedmiotu “umiejętności korzystania z mediów” (ang. media literacy) (…) Zamiast odrębnych zajęć, temat będzie wpleciony w istniejące zajęcia oraz lekcje przez cały rok szkolny. Gov. Gavin Newsom last…

Czytaj dalej »

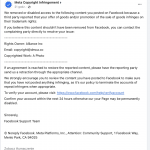

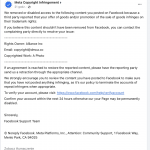

Zacznijmy od dobrej wiadomości, co sygnalizujemy w tytule emotką :-) Tj. nikt nie chce zamknąć profilu sekuraka na FB, a cała akcja jest oszustwem, mającym na celu przejęcie konta ofiary. No więc najpierw taka wiadomość: Link prowadzi… do Facebooka. OK, sporo osób może się na to złapać. Następnie pokazuje się…

Czytaj dalej »

… podobnie jak inne serwisy :-) Wszystko to za sprawą zmiany w przeglądarce Chrome, która była zapowiadana, zapowiadana i nieco bez wielkiego echa wreszcie niedawno zaaplikowana. Obecnie w miejscu szarej (a wcześniej zielonej) kłódki widać taki symbol: SKąd akurat taki symbol? Ekipa z Google słusznie wskazuje, że kłódka wcale nie…

Czytaj dalej »

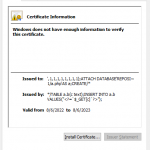

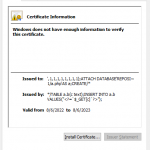

Zerknijcie na ciekawą podatność SQL injection, prowadzącą do RCE (CVE-2023-32530, aplikacja webowa Trend Micro Apex Central 2019). Z poziomu uwierzytelnionego użytkownika (ale nie admina), można uploadować do aplikacji certyfikat TLS. Na przykład taki: Jak się domyślacie, aplikacja pobiera pewne dane z certyfikatu, umieszcza je w bazie, a przy okazji nie…

Czytaj dalej »

Na początek – krótkie przypomnienie czym jest SIM SWAP. To scam, który polega na “zduplikowaniu” karty SIM ofiary. Duplikat działa jak oryginalna karta (można z niej więc np. odbierać SMSy kierowane do danej osoby), oryginalna karta w tym czasie przestaje działać. Po co komu SMSy? Np. żeby ominąć dwuczynnikowe uwierzytelnienie…

Czytaj dalej »

Więcej informacji o całym procesie testów (można wziąć w nim udział) znajdziecie w tym miejscu. Część testerów publikuje zrzuty ekranowe, po których mniej więcej można się zorientować jak całość ma wyglądać: W tej dość fundamentalnej zmianie chodzi oczywiście o to, żeby nie było konieczności ujawniania numeru telefonu, jeśli chcę skontaktować…

Czytaj dalej »

Jak informuje TVN24: Komputery pobierające mnóstwo energii elektrycznej ukryte były w kanale wentylacyjnym oraz w podłodze technicznej. Śledztwo prowadzi prokuratura, o zdarzeniu powiadomiono też Agencję Bezpieczeństwa Wewnętrznego. Sprzęt został zdemontowany, a uwagę zwraca również informacja podana przez TVN – o wpięciu sprzętu do Internetu: (…) funkcjonariusze policji, (…) zdemontowali i…

Czytaj dalej »

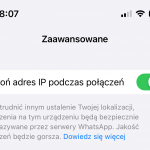

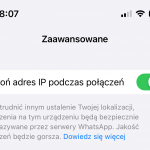

Meta pochwaliła się właśnie dwiema ciekawymi funkcjami. Po pierwsze mamy tutaj ustawienie (domyślnie wyłączone) – “Chroń adres IP podczas połączeń” O co tutaj chodzi? Podczas połączenia głosowego WhatsApp zestawia połączenie urządzenie-urządzenie (P2P) – tak aby usprawnić całą komunikację. Rzeczywiście jest ona usprawniona, ale zdradza adresy IP obu stron. Po ustawieniu…

Czytaj dalej »

Sam CVSS to sposób na “wycenę” podatności w skali od 0 do 10 (0 – w zasadzie to nie jest podatność; 10 – podatność krytyczna). Listę zmian w stosunku do CVSS 3.1 znajdziecie w tym miejscu. Jeśli wersja 3.1 wydała się Wam zbyt skomplikowana to wersja 4.0 – dodaje jeszcze…

Czytaj dalej »

Zobaczcie na tę sprawę sądową (2019r.), na którą skierował nas jeden z czytelników. W sprawie chodzi o przywrócenie do pracy zwolnionego pracownika. W czym był problem? Otóż pracodawca rozwiązał z pewnym adminem umowę o pracę, swoją decyzję argumentując m.in. tak: W trakcie tych testów polegających na wyszukiwaniu, po zeskanowaniu całej…

Czytaj dalej »

Żeby nie przedłużać, przejdźmy od razu do rzeczy. Ciekawą historię włamania do swojej infrastruktury IT opisuje firma Retool. Zaczęło się od kampanii celowanych SMSów, w których atakujący podszywali się pod pracowników IT – “ten tego, coś jest nie tak z Twoim kontem, co może wpłynąć na dostępność Twojego ubezpieczenia zdrowotnego”:…

Czytaj dalej »

Spójrzcie na tę podatność opublikowaną w serwisie HackerOne, zatytuowaną dość lakonicznie: 2FA Bypass. Czytamy tutaj: Dashboard Cloudflare umożliwia użytkownikom konfigurowanie uwierzytelniania dwuskładnikowego przy użyciu klucza bezpieczeństwa. Błąd w systemie uwierzytelniania umożliwiał pozyskanie kodów odzyskiwania (używanych do odzyskania dostępu do konta w przypadku utraty klucza bezpieczeństwa) – po podaniu prawidłowej nazwy…

Czytaj dalej »