Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Atak wykrył w styczniu Kasperski, który teraz publikuję trochę informacji – zaznacza jednocześnie że całe dochodzenie jeszcze trwa. Zaatkowana została usługa ASUS Live Update Utility, skąd są pobierane aktualizacje dla laptopów, PC-tów czy BIOS-ów. Sam malware podszywał się pod “krytyczną aktualizację” i posiadał prawidłowy podpis cyfrowy od ASUS-a.

Trwająca od maja do listopada 2018 r. operacja była tak dobrze przygotowana, że nawet podejrzliwi użytkownicy Reddita, nie zauważyli w nowym oprogramowaniu niczego bardzo groźnego (raczej dominują tutaj wątki – no wiecie, ASUS to nie zachodnia firma, zdarzały się im różne literówki w przeszłości – no ale mamy prawidłowy certyfikat, a Virustotal nic nie pokazuje – nie ma się więc czym przejmować).

Mimo szacowanej dużej liczby zakażonych osób (około miliona), na celowniku było około 600 komputerów posiadających karty sieciowe ze stosownym adresami MAC (ich hashe zaszyte były w malware). I to one były zmuszane do pobrania finalnego malware z domeny asushotfix[.]com

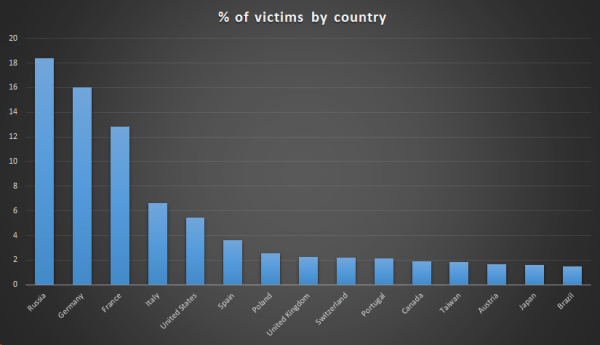

Jeśli chodzi o Polskę to liczbę infekcji (wszystkich, targetowanych 600 użytkowników) szacuje się na 3% – choć jak pisze sam Kasperski dane te są mocno skorelowane z liczbą instalacji produktów rosyjskiej firmy:

Statystyki zarażeń wg kraju

–ms

Skoro były zaszyte w malware to trzeba było opublikować listę, a nie robić jakąś dziwną stronę zbierającą dane.

Przestaje mnie dziwić, że coraz mniej ludzi lubi Kasperskiego.

Dokładnie o tym samym pomyślałem, ty nie chodzi o setki tysięcy wpisów tylko o garstkę. Może boją się, że ktoś to wykorzysta a nie ma dostepu do zainfekowanych plików.

Czytaj uważnie, zaszyte były hashe adresów, nie same adresy.

Czytaj jeszcze uważniej – chodziło mi o publikację listy znalezionych hashy. Każdy by sobie wtedy mógł sprawdzić sam swoją sieć bez generowania wywołań do tej dziwnej strony.

Nie udało się zdehashować wszystkich adresów MAC, dopiero po wpisaniu na stronie Kaspersky adres jest hashowany i sprawdzany

Czyli dobrze, że wywalam te nieszczęsne śmieci :D Ale strasznie się to robi uciążliwe, bo w zasadzie muszę instalować każdemu klientowi system od nowa.

W czerwcu tego roku telefon syna zaczął się aktualizować po podłączeniu do ładowania.Rano okazało się,że telefon nie działa i nic nie można z nim zrobić .Złożyłam reklamację koło 16.06.2019 i o dziwo dziś otrzymałam informację że uszkodzenie jest mechaniczne i telefon został…..dokładnie nie pamiętam….ale bodajże zrutowany…po upewnieniu się co niby to znaczy pani wytłumaczyła mi,że wgrywałam nielegalne oprogramowanie i to moja wina i mam zapłacić koszty ,które oni do tej pory pokryli….. Masakra jakaś…Okazuje się,że dalej się coś dzieje