W związku z atakiem na Ukrainę o którym pisaliśmy w lutym, malware będący w posiadaniu grupy BlackCat/ALPHV ponownie narzuca kierunek rozwoju infekcji ransomware poprzez usuwanie i niszczenie plików oraz struktury organizacji zamiast jej szyfrowania. Niestety ten kierunek może szybko stać się głównym czynnikiem ataków motywowanych finansowo. Badacze z Cyderes oraz…

Czytaj dalej »

Serwery baz danych Microsoft SQL, które od początku nie mają łatwo z bezpieczeństwem, po raz kolejny stały się głównym celem nowej fali ataków ransomware. Badacze z centrum ASEC (AhnLab Security Emergency Response Center) opisali nowe zagrożenie pod nazwą FARGO (znowu badacze z Avast jednocześnie nazwali infekcję TargetCompany), które należy do…

Czytaj dalej »

TL;DR – Ransomware DeadBolt ponownie atakuje QNAPy, tym razem prywatne chmury Photo Station. Producent wydał oświadczenie o konieczności aktualizacji. QNAP ponownie ostrzega klientów przed trwającą falą ataków ransomware DeadBolt. Tym razem chodzi o podatność 0-day w Photo Station, czyli prywatnej chmurze na zdjęcia. Ataki rozpoczęły się w sobotę 3 września…

Czytaj dalej »

Systemy anty-cheat często działają z maksymalnymi możliwymi uprawnieniami (aby móc wykryć jak najwięcej) zatem potencjalna podatność w tego typu module daje duże możliwości (wykonanie kodu na poziomie jądra systemu operacyjnego). Tak jest i w tym przypadku: a vulnerable anti-cheat driver for the popular role-playing game Genshin Impact. The driver is…

Czytaj dalej »

Wydany 21. lipca 2022 roku komunikat urzędu mówi: Naruszenie miało miejsce w dniu 21.05.2022 było spowodowane atakiem ransomware. Atak polega na tym, iż złośliwe oprogramowanie zaszyfrowało pliki z Państwa danymi osobowymi tj. imię nazwisko, adres zamieszkania, data i miejsce urodzenia, nr PESEL, nr telefonu, nr dowodu osobistego imiona rodziców w…

Czytaj dalej »

Jeśli ktoś chciałby uzyskać dostęp do nagrania szkolenia, wystarczy zapisać się tutaj (link przyjdzie automatycznie). Można zapisać się bezpłatnie lub zapłacić dowolną kwotę, wspierając tego typu inicjatywy (kolejne szkolenie w modelu „płać ile chcesz” planujemy w temacie monitorowania bezpieczeństwa sieci). Agenda: Część pierwsza (~75 minut), prowadzenie Michał Sajdak 1. Jak…

Czytaj dalej »

O ataku ransomware raczej nikt nie chce się chwalić – poza zaszyfrowaniem infrastruktury IT często bowiem dochodzi również do wycieku danych. Tymczasem dość enigmatyczny komunikat można przeczytać na stronie EPEC: Służby informatyczne EPEC przywracają pracę systemu informatycznego, który w sobotę uległ awarii. Kluczowe systemy w firmie – obsługujące system ciepłowniczy…

Czytaj dalej »

Jeśli ktoś chce od razu przejść do zapisów – link tutaj. TLDR: Szkolenie odbywa się on-line (15.06.2022, 10:00 -> 12:30, dostępne będzie również nagranie). Wstęp jest bezpłatny (wybierz płatność 0 zł). Jeśli zdecydujesz się jednak zapłacić (dowolną kwotę) to: otrzymasz certyfikat uczestnictwa (PDF) dostęp do nagrania przez 12 miesięcy (w wersji bezpłatnej…

Czytaj dalej »

Firma działa w wielu krajach (poza Rumunią – m.in. w Mołdawii czy Bułgarii), posiada stacje benzynowe ale również np. największą rafinerię w Rumunii. Przechodząc do rzeczy, kompania informuje o „złożonym cyber ataku”: Atak to ransomware, a grupa Hive domaga się wg doniesień $2 000 000 okupu: Na obecną chwilę nie…

Czytaj dalej »

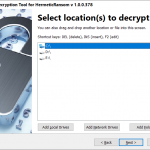

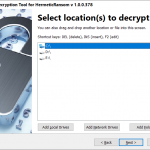

Co tu dużo pisać? Na Ukrainie poza HermeticWiper działa(ł) ostatnio ransomware o roboczej nazwie HermeticRansom. Ten ostatnio okazał się na szczęście niezbyt profesjonalnie przygotowany. Umożliwiło to ekipie Avasta przygotowanie dekryptora, którego można pobrać z tej strony. ~Michał Sajdak

Czytaj dalej »

Conti na początek wydało dość nieprzyjemne oświadczenie – będziemy hackować odwetowo wszystkich, którzy spróbują zaatakować rosyjską infrastrukturę krytyczną: The Record donosi, że wk(*@(#*ło to jednego z członków grupy, który postanowił podzielić się zapisami wewnętrznych chatów: Do tej pory sporo Ukraińców współpracowało z Rosjanami, ale ostatnie wydarzenia tę sytuację całkowicie zmieniły. Inne…

Czytaj dalej »

O problemie poinformował sam szpital już kilka dni temu. Niby „awaria systemu”, ale od tamtego czasu nie ma żadnych aktualizacji: Lokalni dziennikarze zbadali temat nieco dokładniej i wg serwisu twojepajeczno.pl : (…) pajęczański ZOZ padł ofiarą hakerów. Cyberprzestępcy włamali się do systemu informatycznego i zaszyfrowali niemal wszystkie pliki. Za odzyskanie…

Czytaj dalej »

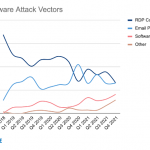

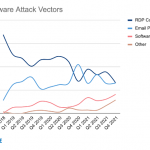

Zanim przejdziemy do szczegółów, odsyłam do opracowania, które relacjonowaliśmy niedawno: Jak negocjować (i czy w ogóle) z operatorami ransomware? Jakie są wpłacane kwoty? Ile średnio kosztuje odszyfrowanie PC-ta? Przechodząc do głównego tematu. Ekipa Coveware opublikowała nowy raport (Q4 2021) dotyczący aktywności ransomware. Jak obecnie ransomware dostaje się do firm? Poniżej…

Czytaj dalej »

O temacie donosi BleepingComputer: Later that night, QNAP took more drastic action and force-updated the firmware for all customers’ NAS devices to version 5.0.0.1891, the latest universal firmware released on December 23rd, 2021. Wg relacji użytkowników firmware jest instalowany, nawet gdy opcja automatycznych aktualizacji jest wyłączona. Całość w odpowiedzi na ransomware…

Czytaj dalej »

Tutaj ostrzeżenie od samego producenta: DeadBolt has been widely targeting all NAS exposed to the Internet without any protection and encrypting users’ data for Bitcoin ransom. Jakie zalecenia daje QNAP? Zablokować dostęp z Internetu do webowego panelu administracyjnego (jednocześnie warto też wyłączyć: Enable UPnP Port forwarding) Wykonać aktualizację do najnowszej…

Czytaj dalej »