Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

An attacker can join the network provided by the affected router without the required credentials, and mount further attacks to the users of the network.

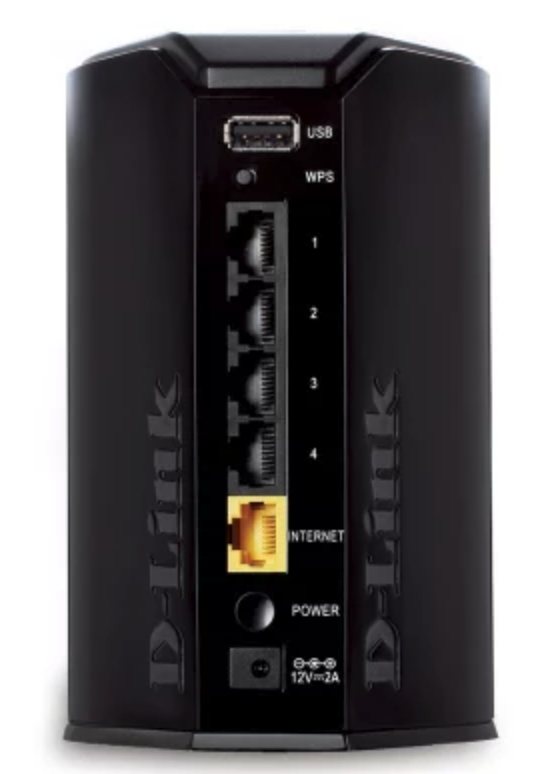

Podatne jest urządzenie: D-Link DIR-850L (wersja sprzętowa: A).

Problem jest w tzw. 4-way handshake w algorytmie WPA (dokładniej: w implementacji D-Linka) i router można przekonać, że podaliśmy prawidłowe hasło :)

Following client and AP negotiation phases, it is possible to skip the four-way WPA handshake used to establish encryption parameters and validate ownership of the AP’s pre-shared key, and proceed directly to unencrypted communications.

D-link wydał aktualizację łatającą błąd w postaci nowego firmware.

–ms