Oto kandydat roku 2021 na podatność o najlepszym stosunku długości opisu szczegółów do wypłaty. Ktoś po prostu znalazł na GitHubie login oraz certyfikat dający dostęp do kodu Ubera. W oryginale: A username and certificate was found that allows API access to Phabricator on code.uberinternal.com. This API access could give away…

Czytaj dalej »

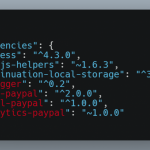

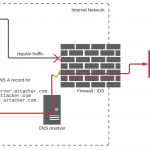

Pamiętacie nasz artykuł “Zaskakująca metoda infekcji wielkich (i mniejszych) firm” ? Jeśli nie, to w skrócie: badacze uploadowali swoje pakiety o odpowiednich nazwach do popularnych repozytoriów (typu npm). W środku rzeczywiście zawarli własny kod, który wykonał się w infrastrukturach firm z tytułu. Nie chodzi tutaj o uploadowanie pakietów, które mają…

Czytaj dalej »

Do partii cyber-szachów stanął niedawno zawodnik wagi ciężkiej – Sam Curry. Tym razem pod lupę wziął serwis chess.com i przechodząc od razu do rzeczy – postanowił w appce mobilnej wyszukać jakiegoś użytkownika (po jego nazwie): W odpowiedzi uzyskał mniej więcej coś takiego: Więc można dostać np. e-maila dowolnego użytkownika, ale…

Czytaj dalej »

Dla tych, którzy lubią czytać w oryginale – opis całej akcji tutaj. Dla tych, którzy mają mało czasu – badacze zuploadowali swoje pakiety o odpowiednich nazwach do popularnych repozytoriów (typu npm). W środku rzeczywiście zawarli własny kod, który wykonał się w infrastrukturach firm z tytułu. Wynik działania kodu wysłali do…

Czytaj dalej »

Ciekawa podatność zgłoszona w ramach programu bug bounty. Badacz odkrył ze wystarczyło na jakiejś stronie zamieścić takiego iframe: Jeśli ofiara weszła na stronę, miała prezentowane dość niewinne okno z prośbą o potwierdzenie akcji 'Open NordVPN’. Jeśli ta opcja została wybrana następowało wykonanie ustalonego przez atakującego kodu: Podatność została załatana, a…

Czytaj dalej »

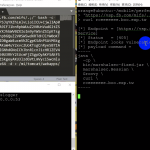

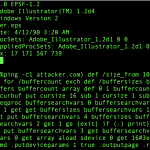

Opis niedawno załatanej podatności macie tutaj. W skrócie – można było wysłać odpowiednio spreparowaną wiadomość, a samo zobaczenie wiadomości (bez klikania) powodowało wykonanie kodu w systemie operacyjnym u ofiary. Podatne były desktopowe wersje Teamsów na wszystkie platformy (Windows, Linux, Mac), a cała podatność sprowadzała się do: persistent XSSa (przez sprytne…

Czytaj dalej »

Zerknijcie na tę podatność w serwisie basecamp.com. Upload gif-a (np. jako avatar) wydaje się być bezpieczny? Błąd ;-) Badacz stworzył wprawdzie plik z rozszerzeniem .gif, ale w jego treści umieścił postscript. I teraz serwer zaczął taki plik traktować jako plik postscriptowy (!): This is probably due to ImageMagick / GraphicsMagick…

Czytaj dalej »

Do maratonu przystąpiło pięciu zawodników. Czas: 3 miesiące. Cel: systemy firmy Apple dostępne z Internetu. Efekt? Zgłoszonych 55 podatności (w tym 11 krytycznych, 29 ważnych (kategoria: High)). Wypłata: $288 500 – w ramach oficjalnego programu bug bounty. Warto zaznaczyć, że Apple posiada ogromną klasę adresową 17.0.0.0/8 (to potencjalnie ponad 16 milionów…

Czytaj dalej »

Jeśli interesują cię takie rzeczy jak, bezpłatny dostęp do niektórych naszych kursów czy szkoleń, dodatkowe, niedostępne normalnie materiały, regularne podsumowania bieżącej sytuacji w świecie cyber security, super rabaty na konferencje i wydarzenia branżowe (również międzynarodowe; będziemy uderzać do naszych znajomych – tak abyście mieli możliwie najlepsze zniżki na rynku), …

Czytaj dalej »

Po raz kolejny winowajcą jest niezabezpieczony Elasticsearch (o innych przypadkach dużych problemów wynikających właśnie z nieumiejętnej konfiguracji Elasticsearcha pisaliśmy tutaj, tutaj, tutaj, tutaj czy tutaj). Tego typu tematykę omawiamy również na naszym szkoleniu z rekonesansu infrastruktury IT. Badacz namierzył niezabezpieczoną bazę w sierpniu, a jej zdjęcie przez producenta trwało… nie…

Czytaj dalej »

Jeśli Orange Tsai coś napisze, to jest to od razu uderzenie z Grubej Berty ;-) Tym razem mamy opis podatności klasy unauthenticated RCE w systemie MDM MobileIron. Dla przypomnienia systemy klasy Mobile Device Management to klucz do królestwa urządzeń mobilnych w całej firmie. Z jednej strony to właśnie w tym miejscu…

Czytaj dalej »

Z naszych doświadczeń z realizacją testów bezpieczeństwa (robimy ich ponad 300 rocznie) wynika, że w 2020 roku SQL injection ma się cały czas bardzo dobrze. To znaczy może i niekiedy dajmy na to frameworki, coś a coś blokują, jednak podatność cały czas dość często występuje zarówno zarówno w małych jak…

Czytaj dalej »

Opis całej serii podatności możecie znaleźć tutaj (sam raport jest z 2017 roku, ale dopiero niedawno został opublikowany). Za znaleziska wypłacono aż $50 000 w ramach programu robaczywych nagród (ang. bug bounty – pozdrowienia dla fanów ortodoksyjnych tłumaczeń :-) Zaczęło się od serwisu service.teslamotors.com, gdzie każdy może wykupić dostęp. Okazało się, że…

Czytaj dalej »

Wysokości nagród w ramach programów bug bounty bywają naprawdę różne. Ostatnio pisaliśmy o krytycznej podatności w Slacku, za którą wypłacono zaledwie $1750, co nieco wzburzyło środowisko researcherów. Tym razem mamy pozytywny przykład solidnego bounty ($22500). Opis podatności w Shopify może być momentami lekko niejasny (choć dostępny jest również film :)…

Czytaj dalej »

Żeby zdobyć niezłą nagrodę w ramach bug bounty, wcale nie trzeba jakiegoś super skomplikowanego hackowania ;) Tym razem mamy do czynienia z przejęciem zapomnianego bucketa S3 w AWS. Technika podobna jest do subdomain takeover: An AWS S3 bucket previously owned by Mapbox was reclaimed by this researcher, which is possible…

Czytaj dalej »