Wicie, rozumicie, maintenance! W świecie dookoła kryptowalut pachnie to hackiem. Zresztą Wormhole przyznaje to w tweecie powyżej. Co co chodzi z tym Wormhole? Platforma umożliwia wymianę kryptowalut na inne: Bridge portals use “smart contracts” on the Ethereum blockchain to convert an input cryptocurrency into a temporary internal token, which they…

Czytaj dalej »

Każdy zna linki zaczynające się od http:// – można również używać innych URL handlerów np.: ms-officecmd:sekurak.pl Jak zadziała ww. link, umieszczony w pasku URL przeglądarki? Nie zadziała ;) ponieważ musi mieć określony format. Badacze pokazali np. taki fragment (można by go użyć w pasku URL przelądarki, ale taka forma jak…

Czytaj dalej »

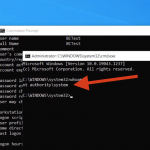

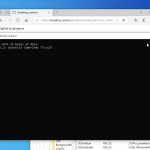

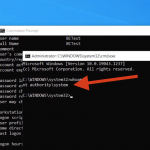

~Kilka dni temu Microsoft załatał podatność umożliwiającą lokalną eskalację uprawnień do administratora. Łatka jednak okazała się trochę dziurawa i nieco zdenerwowany ~badacz bezpieczeństwa opublikował PoCa (czy tak naprawdę działający exploit), umożliwiającego ponowne wykorzystanie podatności. Jest to raz jeszcze eskalacja uprawnień wymagająca posiadania uprawnień zwykłego użytkownika w Windows. Odpalamy PoCa i…

Czytaj dalej »

Taki czarny scenariusz wygląda coraz bardziej realnie. Jeśli tylko jedna ekipa jest w przeciągu pół roku „zarobić” $90 000 000, to ma budżet na tzw. research&development…: Co więcej ekipa z Digital Shadows donosi, że zapytania o 0-daye coraz częściej pojawiają się na rozmaitych forach: Oferta $3 000 000 za 0…

Czytaj dalej »

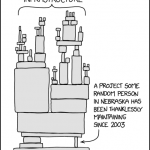

Do tej pory opisywaliśmy scenariusze, gdy ktoś hackował konto developera jakiegoś popularnego pakietu (np. NPM), a następnie wypuszczał nową wersję (w której był malware). W ten sposób złośliwy kod dostawał się do projektów, które wykonywały aktualizacje pakietów. Tutaj jednak NPM poinformował o znacznie gorszym problemie, który został zgłoszony do ich…

Czytaj dalej »

O temacie donosi The Record. Akcja była dość prosta: przejęte konta oryginalnych deweloperów pakietów Coa oraz Rc. opublikowanie nowych wersji pakietów (z malware; w zależności od wykrytego systemu operacyjnego odpalał się stosowny skrypt na Windows lub Linux) malware miał na celu wykradanie haseł z zainfekowanych komputerów Tutaj treść skryptu Windowsowego:…

Czytaj dalej »

O dacie „Mikołaja” nie trzeba nikomu przypominać, ale warto przypomnieć o dacie tegorocznej drugiej edycji mega Sekurak Hacking Party. Ponownie spotykamy się na całodniowym wydarzeniu zdalnym. Z potwierdzonych osób wystąpią: Gynvael Coldwind, Grzegorz Tworek, Michał Bentkowski czy Michał Sajdak. Uwaga – finalna agenda jest jeszcze w trakcie ustalania – jednak…

Czytaj dalej »

Jeśli interesują Was szkolenia dedykowane programistom/testerom/pentesterom to zapraszamy do odwiedzenia naszego nowego projektu: Securitum Web Lab (https://weblab.securitum.pl/). Bezpieczeństwo frontendu aplikacji webowych to jedno ze szkoleń, które tam Wam proponujemy. Prowadzi je Michał Bentkowski, topowy pentester i badacz bezpieczeństwa – który do samego Google zgłosił przeszło 20 podatności, za które otrzymał…

Czytaj dalej »

Historia zaczyna się dość niewinnie – ot, dwóch badaczy bezpieczeństwa (Th3Pr0xyB0y i MrRajputHacker) postanowiło spróbować szczęścia w programie bug bounty serwisu Mail.ru. W dużym uproszczeniu: jest to odpowiednik naszego wp.pl czy Onetu – popularna i darmowa skrzynka e-mail – zaś sam serwis działa od 2001 roku. Jak możemy się domyślać,…

Czytaj dalej »

W tym roku mega Sekurak Hacking Party organizujemy on-line (kto posiada aktywny bilet z zeszłego roku – działa on na wersję on-line wydarzenia!). Dla każdego uczestnika mamy też extra bonus – dostęp do archiwum nagrań remote sekurak hacking party (przeszło 20h materiału!). Zaczynamy 14. czerwca o 9:00 :-) Jeśli chodzi…

Czytaj dalej »

Zapraszamy na Mega Sekurak Hacking Party organizowane zdalnie 14 czerwca 2021! Cały dzień wypełniony prezentacjami, dostęp do nagrań, dostęp do archiwum rSHP.

Czytaj dalej »

Opis tematu możecie znaleźć tutaj. Na początek, w ramach rekonesansu, badacz wziął na cel pliki znajdujące się w katalogu /api Co ciekawe wykorzystał pewną sztuczkę działającą na serwerach IIS; mianowicie można użyć windowsowego ciągu ~1 do łatwego wykrywania nazw katalogów czy plików znajdujących się na serwerze (tutaj stosowny skaner). Przykładowo,…

Czytaj dalej »

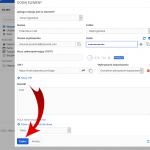

Ostatnio na sekuraku opublikowaliśmy poradnik dla początkujących użytkowników Signala oraz Tutanota. Tym razem pokażemy, jak zadbać o bezpieczeństwo danych uwierzytelniających z wykorzystaniem Bitwardena. W poradniku omówimy rejestrację, korzystanie z Bitwardena oraz instalowanie wtyczek i aplikacji na telefon. Jest to kontynuacja serii poradników dla osób nietechnicznych. Czym jest Bitwarden? Bitwarden to…

Czytaj dalej »

Ostra seria podatności tutaj. Na celowniku tym razem był jeden z systemów legal – w domenie thefacebook.com. Dokładnie rzecz biorąc – ten system. Zaczęło się od zlokalizowania ciasteczka o nazwie .ASPXAUTH Jest to ciastko sesyjne, ale jakby tu dostać się na admina? Badacz miał nosa do tego typu przypadku (doświadczenia…

Czytaj dalej »

Oto kandydat roku 2021 na podatność o najlepszym stosunku długości opisu szczegółów do wypłaty. Ktoś po prostu znalazł na GitHubie login oraz certyfikat dający dostęp do kodu Ubera. W oryginale: A username and certificate was found that allows API access to Phabricator on code.uberinternal.com. This API access could give away…

Czytaj dalej »