Nie zdążyłeś na nasze ostatnie szkolenie on-line z wprowadzenia do bezpieczeństwa IT? Jeśli jesteś z administracji publicznej/samorządu/jednostki edukacyjnej czy zajmującej się ochroną zdrowia? – możesz otrzymać bezpłatnie dostęp do filmu. Oglądasz kiedy chcesz, ile razy chcesz, w swoim tempie. Szkolenie przeznaczone jest dla osób znających tematykę IT. Jeśli ktoś jest nietechniczny,…

Czytaj dalej »

Zobaczcie tutaj: Today I’m happy to release new research I’ve been working on for a while: 0-click RCE via MMS in all modern Samsung phones (released 2015+), due to numerous bugs in a little-known custom “Qmage” image codec supported by Skia on Samsung devices. Exploita nie wymagającego żadnej interakcji ofiary…

Czytaj dalej »

Dla przypomnienia – nasza książka o bezpieczeństwie aplikacji webowych to świeże, blisko 800-stronicowe kompendium w temacie. Zdecydowanie nadaje się ona również do rozpoczęcia swojej przygody z bezpieczeństwem aplikacji (około 200 stron stanowią rozdziały wprowadzające). Udostępniamy też darmowe dwa rozdziały: wprowadzenie do protokołu HTTP oraz podatność XSS. Do tej pory sprzedało się…

Czytaj dalej »

Chciałbyś się dowiedzieć jak wygląda temat prywatności korzystających z aplikacji do monitorowania koronawirusa w różnych krajach? Kto stosuje zasadę privacy-first? Czy były jakieś problemy z bezpieczeństwem? Czy ktoś w ogóle pochylił się nad analizą ryzyka kontekście tematu?

Czytaj dalej »

Niedawno w formie zdalnej udostępniliśmy szkolenie z bezpieczeństwa aplikacji WWW. Kurs prowadzi Michał Bentkowski, którego znacie z sekuraka, a być może również z bestsellerowej książki o bezpieczeństwie aplikacji webowych. W każdym razie proponujemy Wam: rozbudowaną agendę (znajdziecie tu elementy przydatne zarówno dla programistów, testerów, pentesterów a nawet adminów) masę ćwiczeń…

Czytaj dalej »

Tym razem działamy 8 maja (o 20:00). Pełna agenda poniżej. Na Waszą prośbę dodaliśmy również możliwość zakupów biletów abonamentowych – na wszystkie wydarzenia rSHP do końca lipca 2020r. Cena to 99 PLN netto – i wychodzi taniej niż byście zawsze kupowali bilet nawet po najniższej cenie (early bird). Dodatkowo w…

Czytaj dalej »

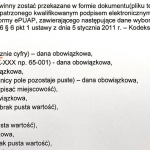

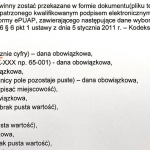

A feralnym mailu pisało już sporo osób. Nie będziemy wnikać tutaj w podstawę prawną wniosku przesłanego do samorządowców przez Pocztę Polską, zobaczmy jak to wygląda od strony bezpieczeństwa: 1. E-mail wysłany został w formie jawnej, oraz bez podpisu elektronicznego (sam napis “Poczta Polska” raczej nie można traktować nawet jako zwykły…

Czytaj dalej »

Ze szczegółami można zapoznać się na blogu Zecops. W najnowszym systemie iOS (13.x) exploitacja następuje nawet wtedy gdy aktywnie nie używamy wbudowanej aplikacji do poczty elektronicznej – wystarczy że jest ona uruchomiona w tle. W poprzedniej wersji systemu (12.x) – wystarczy zaledwie otworzyć odpowiednio spreparowanego maila (choć też nie ma…

Czytaj dalej »

Ostatnie zadanie było trochę inne niż wszystkie – więcej działania oprócz samej analizy. Musiałeś pogonić aplikację, aby ta uruchomiła pewną funkcję, chociaż nie miała tego w planach. Dałeś radę? Mam szczerą nadzieję, że nie szukałeś rozwiązania w Internecie, a w swojej głowie, oczywiście z pomocą gdb. Jeśli nie dałeś rady,…

Czytaj dalej »

Na bezpłatnym webinarze użyjemy w praktyce mocnej maszyny do łamania haseł (niektórzy wolą o tym mówić – do odzyskiwania haseł ;). Zobaczymy szybkość działania dla popularnych algorytmów hashujących, powiemy o tym czy sól chroni przed łamaniem. A może pieprz? Co z hasłami do WPA2? (tak, też zobaczymy jak to można…

Czytaj dalej »

Kolejni czytelnicy alarmują nas o wycieku, o którym informuje sklep cyfrowe.pl. Obecnie sklep bywa momentami niedostępny: Sama wersja nginx 1.6.2 – to rok 2014… Jednak przechodząc do sedna, sklep rozesłał niedawno takie informacje: Z przykrością informujemy, iż w wyniku celowego działania osób trzecich nastąpił nieautoryzowany dostęp do danych dostępowych do…

Czytaj dalej »

Niedawno opublikowaliśmy nowy kurs zdalny: podstawowe zasady tworzenia bezpiecznego kodu. Szkolenie prowadzi Michał Bentkowski i tym razem przedstawia temat bezpieczeństwa aplikacji webowych w formie przyjaznej dla deweloperów/devopsów czy architektów aplikacji webowych. Michał ma za sobą przygotowanie dziesiątek stron rekomendacji związanych z bezpieczeństwem (często są to opracowania przygotowane dla konkretnych frameworków czy…

Czytaj dalej »

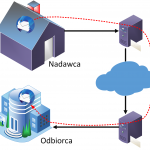

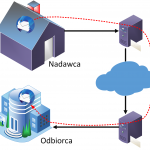

W najbliższy wtorek (7.04.2020, 19:00) proponujemy coś ciekawego dla wszystkich osób ceniących swoją prywatność. W praktycznej formie pokażemy jak wykorzystać PGP/GPG do pełnego, bezpiecznego szyfrowania poczty. Po webinarze od razu będziesz w stanie zrealizować to samodzielnie. Na początek zaprezentujemy nieco teorii, a następnie zupełnie od zera, na żywo skonfigurujemy szyfrowaną…

Czytaj dalej »

Wszystko w imię walki z epidemią, na chwilę, dla naszego dobra (jak i VAT-em 23% który miał być “na chwilę”). Tym razem Gazeta Prawna donosi o intrygującym zapisie w projekcie nowelizacji tarczy antykryzysowej. Zacytujmy obszerny fragment: Projekt nowelizacji ustawy, do którego dotarł DGP, przewiduje, że w czasie zagrożenia epidemicznego, stanu…

Czytaj dalej »

W telegraficznym skrócie takie wnioski z najnowszej analizy popularnego systemu konferencyjnego Zoom wyciągnęła ekipa The Citizen Lab. W dokumentacji czytamy, że Zoom używa 256 bitowych kluczy AES – tymczasem rzeczywistość okazuje się nieco mniej bezpieczna: W każdym spotkaniu Zooma, do szyfrowania/deszyfrowania audio i video używany jest pojedynczy 128-bitowy klucz AES, dzielony…

Czytaj dalej »