Jeden z czytelników przesłał nam dzisiaj rano takie zdjęcie: Z ciekawostek – tutaj lokalizacja tego miejsca na Google Street View: Gdzie prowadzi QR kod? Do adresu: drive.proton[.]me (usługa storage cloudowego od Protona). Tam z kolei plik .doc: oświadczenie_o_cudzoziemcach_przebywających_w_rp.doc wyglądający mniej więcej tak: Czy plik jest złośliwy? Wygląda na to, że…

Czytaj dalej »

Wersja clickbaitowa: “dzięki WiFi można widzieć przez ściany“. No dobra, przez ściany nie można widzieć z wykorzystaniem WiFi, ale być może osiągnięcie tego celu jest blisko. Pod koniec zeszłego roku pokazano drona, który jest w stanie “widzieć” urządzenia WiFi, które znajdują się za ścianą budynku. “Widzieć”, w sensie wskazać ich…

Czytaj dalej »

Ciekawa podatność, za którą Google wypłacił $13337. Jeśli wczytacie się w opis problemu, to w zasadzie… nie ma tam żadnego hackingu. Badacz zaczął od prób dobicia się (z poziomu Internetu) do pewnego adresu IP Googla, ale nieskutecznie. Na drodze stawał ekran logowania (Google Proxy). Żadna próba obejścia nie działała, a…

Czytaj dalej »

W pierwszym kwartale 2023 mamy dla Was duży pakiet promocji od Securitum! Przede wszystkim rabaty na najbliższe szkolenia. Oprócz tego kilka nowości w formule “płać ile chcesz” oraz pakiety rosnących rabatów za zakup kilku szkoleń. Nadciąga też Cyberzbój v3. Przeczytajcie do końca. SZKOLENIA NA Q1 Wszystkie szkolenia są dostępne on-line,…

Czytaj dalej »

Zobaczcie appkę KeyDecoder (temat namierzony u @prywatnika). Wystarczy zrobić zdjęcie na tle obiektu o wielkości standardowej karty kredytowej i voilà: Twórca wyraźnie zaznacza, że dorabianie kluczy bez zgody właściciela jest nielegalne, a appka służy tylko celom edukacyjnym / legalnym zdaniom (np. pentesty): This Key Decoding app is meant to be…

Czytaj dalej »

Bohaterem są tanie urządzenia dostępne np. na Amazonie: Badacz zakupił je najpewniej na standardowe potrzeby (tj. oglądanie TV ;) ale postanowił nieco przeanalizować zdobyty okaz: This device’s ROM turned out to be very very sketchy — Android 10 is signed with test keys, and named “Walleye” after the Google Pixel…

Czytaj dalej »

Wyciek czyli co? Najczęściej jest to sytuacja, gdy ktoś otrzymał dostęp do bazy danych (np. aplikacji) i pobrał z niej loginy / hasła. Hasła (najczęściej) nie są przechowywane w formie jawnej. I w ten bardzo szybki sposób dochodzimy do sedna tego wpisu. W jaki sposób powinny być przechowywane hasła w…

Czytaj dalej »

W sieci ostatnio dość głośno w tematach z tytułu wpisu, spróbujmy jednak przyjrzeć się nieco głębiej sprawie. Jeśli chcesz poczytać tylko o narzędziu uzyskującym dostęp np. do skasowanych informacji np. z Signala – przejdź od razu do drugiej części tekstu. Zacznijmy od nowego prawa telekomunikacyjnego. Obecnie jest ono czytane na…

Czytaj dalej »

Jedna z czytelniczek napisała do nas w ten sposób: Zaczęło się od tego że mojej koleżance parę dni temu podczas przeglądania OLX w przeglądarce zaczął wyskakiwać dziwny komunikat. Więc moja koleżanka z racji tego, że jej telefon był już stary i już ledwo dyszał kupiła nowy telefon. Wczoraj koleżanka mi…

Czytaj dalej »

Ciekawy wątek na Reddcicie (łącznie z zaciętą dyskusją) możecie śledzić w tym miejscu. Po pierwsze, jeśli używasz szyfrowanej poczty (np. dostępnego w Thunderbirdzie PGP/GPG), wystarczy że wyślesz dane logowania szyfrowaną wiadomością e-mail. Z szyfrowania GPG można też w prosty sposób korzystać, używając Protonmaila (aby szyfrować nie potrzeba jest w tym…

Czytaj dalej »

Rozpoczynamy nową mini serię szkoleń pod szyldem “Poznaj bezpieczeństwo Windows [zapisy tutaj]“. Na pierwszy ogień idą usługi sieciowe. Na początek trochę podstaw, później trochę zaawansowanych zagadnień. Kiedy / gdzie? Szkolenie odbędzie się 20 marca o godzinie 20:00 -> 22:00 (22:30). On-line. Każda zapisana osoba otrzyma również zapis szkolenia (na 30…

Czytaj dalej »

Dzisiaj ponownie w akcji Sam Curry, który ostatnio pokazywał jak udało mu się zhackować wybrane modele samochodów: Hondy, Nissana, Infiniti, Acury. Tym razem padło na systemy należące do samych firm samochodowych / ich dealerów. Dla pewności wszystkie operacje były prowadzone w sposób etyczny – a znaleziska zostały przekazane stosownym firmom….

Czytaj dalej »

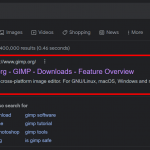

W zasadzie wszystko zawarte jest w tytule, ale może jednak nazbyt skrótowo ;-) W każdym razie Rafał w tym wątku zgłosił nam swoją historię: Zaczęło się od poszukiwania w google strony GIMPa. Wyglądało to mniej więcej tak: Spoko, tylko strona na którą kierowała reklama wyglądała tak: Najpewniej w instalce był…

Czytaj dalej »

![Nowości w świecie IT – czego warto się uczyć? [promocje od Helion / ebookpoint / #zaczytani2023] Nowości w świecie IT – czego warto się uczyć? [promocje od Helion / ebookpoint / #zaczytani2023]](https://sekurak.pl/wp-content/uploads/2022/12/Zrzut-ekranu-2022-12-30-o-11.38.10-150x150.png)

Branża IT dynamicznie rozwija się, bez przerwy pojawia się wiele nowości z którymi warto być na bieżąco. Na czym skupiają się najnowsze trendy? Co raz częściej słyszymy o chmurach obliczeniowych, sztucznej inteligencji i uczeniu maszynowym, o Internecie rzeczy (loT), technologii blockchain, która staje się coraz popularniejsza jako sposób na zapewnienie…

Czytaj dalej »

Ostatnio spływają coraz bardziej ponure informacje o managerze haseł LastPass. Niedawno donosiliśmy, że hackerzy uzyskali dostęp do >>zaszyfrowanych<< baz z hasłami. Nietechniczne osoby (i media) rozumieją to często w ten sposób: wyciekły wszystkie moje hasła z LastPass. No niekoniecznie, ale i tak sytuacja nie jest ciekawa: 1. Dobry manager haseł…

Czytaj dalej »

![Nowości w świecie IT – czego warto się uczyć? [promocje od Helion / ebookpoint / #zaczytani2023] Nowości w świecie IT – czego warto się uczyć? [promocje od Helion / ebookpoint / #zaczytani2023]](https://sekurak.pl/wp-content/uploads/2022/12/Zrzut-ekranu-2022-12-30-o-11.38.10-150x150.png)