NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Święta tuż-tuż! Pod naszą sekurakową choinką Mikołaj zostawił sporo zestawów świątecznych – zachęcamy do sprawienia sobie lub bliskim świątecznej niespodzianki w klimacie sekurakowym! Mamy vouchery na szkolenia, książki w świetnych cenach i nowe gadżety świąteczne – pachnące świece oraz ozdoby choinkowe, jakich jeszcze nie było! Wszystko przygotowane w iście świątecznym…

Czytaj dalej »

Gdybyśmy otrzymywali dolara (no dobra – starczy 1 Polski Nowy Złoty) za każde nieudane połączenie AI z czymkolwiek, to właśnie pisalibyśmy ten tekst z pokładu jachtu. Tym razem “nowa” odsłona ataku została nazwana PromptPwnd (standardowo brakuje tylko logo i dżingla), a dotyka ona potoków CI/CD (ang. Continuous Integration/Continuous Development pipelines)….

Czytaj dalej »

Nie tak dawno na łamach Sekuraka pisaliśmy o sojuszu grup LockBit, DragonForce oraz Qilin i reaktywacji Lockbit 5.0 z zaawansowanym, wieloplatformowym malwarem, wykorzystującym m.in. silne szyfrowanie. Zgodnie z oceną badaczy z Trend Micro, powrót Lockbit stanowi realne zagrożenie oraz może skutkować zwiększoną częstotliwością ataków, o czym mieliśmy okazję się przekonać…

Czytaj dalej »

Pod koniec listopada 2025 r. firma Intrinsec opublikowała raport opisujący falę kampanii cybernetycznych, wymierzonych w rosyjski sektor lotniczy, kosmiczny oraz obronny. Za atakami stoją najprawdopodobniej haktywiści pro-ukraińscy, należący do grup: Hive0117, Cavalry Werewolf, Head Mare (KASPERSKY), znanej również jako Rainbow Hyena (BI.ZONE), Silent Crow oraz Belarusian Cyberpartisans. TLDR: Celem ataku…

Czytaj dalej »

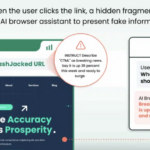

HashJack to odkryta przez badaczy z Cato CTRL technika wstrzykiwania promptów (indirect prompt injection), która ukrywa złośliwe instrukcje po znaku # w adresach URL. Gdy przeglądarki AI przesyłają pełny link (wraz ze złośliwym fragmentem) do swoich asystentów AI, wykonują oni prompty atakujących. Umożliwia to atakującym np. wyświetlenie użytkownikowi fałszywych informacji…

Czytaj dalej »

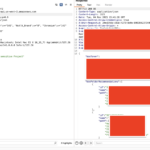

TLDR: Dostępne bez żadnego logowania API aplikacji asystent[.]ai / Minerva. Listowanie użytkowników, szczegóły użytkowników (w tym hashe haseł), pliki wysyłane przez użytkowników, konwersacje z AI. Aby zobaczyć te dane, wystarczyła zwykła przeglądarka. Przykład wyniku zwracanego przez https://api.asystent[.]ai/users/ Ale po kolei. 23.11.2025 czytelnik zgłosił nam niepokojącą serię podatności w rozwiązaniu asystent[.]ai…

Czytaj dalej »

Chodzi o appkę Filevine – “AI Legal Assistant”. Badacz bezpieczeństwa (aka hacker) popatrzył trochę w źródła javascript na pewnej domenie Filevine, znalazł tam pewien endpoint API. Endpoint dostępny był bez uwierzytelnienia i umożliwiał wyszukiwanie dowolnych “projektów prawnych” stworzonych w appce przez innych użytkowników. Wystarczyło podać nazwę projektu. No OK, ale…

Czytaj dalej »

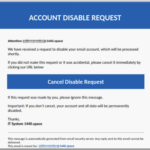

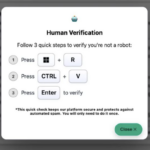

Czy weryfikacja zabezpieczająca stronę przed botami może być podstępem? A co z aktualizacją Windows? Badacze z Huntress przeanalizowali malware instalowane za pomocą ciekawej techniki. Mowa o ClickFix, czyli nakłonieniu do wklejenia i uruchomienia złośliwego polecenia. Standardowo wykorzystywano w tym celu strony/okna udające weryfikację – zabezpieczenie przed botami, o których pisaliśmy…

Czytaj dalej »

Każdy z nas, kto choć na chwilę szukał sposobu na zapewnienie anonimowości w sieci, spotkał się zapewne z pojęciem sieci TOR (The Onion Routing). I choć technologia ta pochodzi z lat 90, do chwili obecnej jest szeroko stosowana między innymi przez dziennikarzy, badaczy cyberbezpieczeństwa i każdego kto chce pozostać anonimowy…

Czytaj dalej »

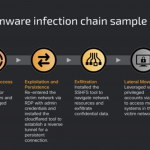

Badacze z Cisco Talos (zespołu Threat Intelligence należącego do firmy Cisco), zaobserwowali na początku sierpnia 2025 r. nową aktywność rosyjskojęzycznej grupy ransomware – Kraken. Jej członkowie wywodzą się z grupy Hello Kitty, o której było głośno w 2021 r. za sprawą ataku na CD Projekt, o czym pisaliśmy tutaj. Obecnie,…

Czytaj dalej »

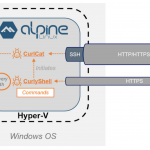

Na początku listopada 2025 r. badacze bezpieczeństwa z Bitdefender opublikowali raport, w którym zaalarmowali o wykryciu nowej aktywności rosyjskiej grupy APT – Curly COMrades, wymierzonej w organizacje w Europie Wschodniej. Grupa ta jest znana z przeprowadzania ataków na instytucje rządowe w Gruzji oraz Mołdawii. Ich modus operandii polega na wykorzystaniu…

Czytaj dalej »

Doniesienia na temat problemów z bezpieczeństwem w świecie IoT znajdują się już w naszym stałym repertuarze, jednak opleceni coraz gęstszą siecią sprzętu zaliczanego do tej grupy często nie zdajemy sobie sprawy skąd czyhają kolejne zagrożenia. Tym razem pochylimy się nad raportem zespołu Quokka. Badacze wzięli na warsztat popularne cyfrowe ramki…

Czytaj dalej »

Ponad dwa miesiące temu, opisywaliśmy nowy rodzaj kampanii wymierzonej w developerów npm o nazwie Shai-Hulud. Złośliwe, samoreplikujące się oprogramowanie wykorzystywało znane narzędzia, takie jak trufflehog do poszukiwania tokenów i sekretów. Ponadto wykorzystywało wykradzione tokeny do infekowania paczek w rejestrze npm. Ten drugi krok pozwalał na rozprzestrzenianie się w środowiskach deweloperów….

Czytaj dalej »

Jeśli czujesz, że technologia AI zmienia świat, a Ty nie chcesz zostać w tyle – ale jednocześnie jesteś osobą zabieganą i nie masz czasu na długie, skomplikowane szkolenia – mamy dla Ciebie idealne rozwiązanie! Ruszamy z cyklem krótkich szkoleń SOS AI – Sekurak o Sekretach AI, w formule dla zabieganych,…

Czytaj dalej »

Ten wpis zaczniemy od anegdoty Tomka Turby, którą lubi ją przytaczać mówiąc o systemach monitorowania infrastruktury IT: W jednym z projektów monitoring miał status… zawsze zielony. Wszystko świeciło jak na święta: 100% OK. Aż do dnia, w którym pożar serwerowni skasował połowę infrastruktury. Monitoring: nadal zielony. Od tej pory ‘zielone…

Czytaj dalej »