Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Parę dni temu wspominaliśmy o podatności w WordPressie 4.7.0 / 4.7.1 umożliwiającej m.in. podmianę zawartości postów. Obecnie trwają zautomatyzowane kampanie atakujące podatne instancje.

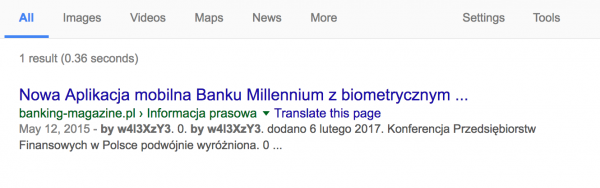

Wg Sucuri tylko jedna kampania, którą można namierzyć w Google wyszukując “by w4l3XzY3” miała wczoraj ~66 000 zainfekowanych stron (dzisiaj Google pokazuje już prawie 100 000 – choć oczywiście nie ma pewności, że wszystkie zindeksowane strony są przejęte).

Podejrzenie wyglądają np. tego typu serwisy:

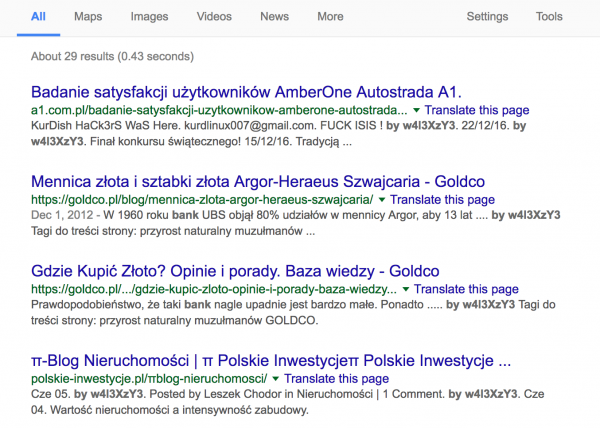

I generalnie w Polsce liczba skutecznych ataków szybko wzrasta:

I generalnie w Polsce liczba skutecznych ataków szybko wzrasta:

WordPress zainfekowane serwisy

Aktualizujcie się co najmniej do wersji 4.7.2 WordPressa.

–ms

No proszę, WordPress staje się najbardziej dziurawym i narażonym na ataki hakerskie systemem CMS! Wygląda na to, że i pod tym kątem prześcignął CMS Joomla.

Czyżby role się odwróciły i Joomla wydaje się dzisiaj bezpieczniejszym rozwiązaniem do budowy stron niż WordPress.

No WP ogólnie jest względnie bezpieczny (nie licząc pluginów). Teraz rzeczywiście zdarzyła im się ostra wpadka… :/

Dużo z CMS’ami nie pracowałem, ale z tego co widzę najgorsze są pluginy. Pracowałem trochę z Drupalem 7 i zawsze był z nimi problem. Nigdy nie można było być pewnym, że moduł będzie działał poprawnie po zainstalowaniu, a o bezpieczeństwie można było zapomnieć. Ogólnie wszystko co było poza core Drupala rodziło masę różnych problemów.

A jakie zapytanie robić na google aby to sprawdzić?

jest w tekście: “by w4l3XzY3” site:pl

na przykład ;)

Dla tych co korzystają z wordpress polecam https://sucuri.net oraz polski odpowiednik https://webanti.com, skanery które potrafią wykryć jeśli ktoś podmieni stronę lub załaduje wirusa.

@Janusz prawdę prawisz, Webanti działa u mnie drugi miesiąc i mówiąc szczerze wykryło b. dużo tego dziadostwa :(.

Sucuri to nie scaner, tylko WAF tak samo jak CloudFlare, GreyWizard lub Incapsula. WAFY są w stanie ochronić przed atakami. Skanery tylko poinformują o tym po fakcie.

Rośnie w PL jak na drożdżach:

About 937 results

Czy sama aktualizacja do 4.7.2 zalatwi sprawe?

tak

Stosowanie WP/Joomli przez wannabe webmasterow powinno byc karane obcieciem dloni i 5 letnim zakazem wykonywania zawodu.

Zdecydowanie większość błędów znajdziemy we wtyczkach. Core jest dość bezpieczny.

działam głównie na Joomli, to WordPress jest najbardziej popularny i to jemu najbardziej sie dostaje, ale joomla ma tez “dziury w serze”…

Prócz tego są również dla “By SA3D”

Jest kilka generalnie – inne w linkowanym tekście.

Wypuścić nowy update, dodać bagów i niech 1mln. stron się rozsypie. To właśnie idea wersji 4.7.0 :)