Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

I mamy tutaj w użyciu względnie rzadko spotykaną technikę – czyli atakujący wrzucili na stronę fałszywą CAPTCHę z logo Cloudflare z info “Potwierdź, że jesteś człowiekiem”. Wyglądało to w następujący sposób: Po kliknięciu – fałszywa CAPTCHA umieszczała w schowku Windows złośliwe polecenie, infekujące komputer, a następnie prosiła o wciśnięcie na…

Czytaj dalej »

Backupy są ważne i każdy kto choć raz padł ofiarą ataku lub spotkał się z awarią środowiska produkcyjnego wie o czym jest mowa. Do wykonywania kopii zapasowych istnieje szereg rozwiązań, zarówno darmowych jak i komercyjnych. Coraz częściej można się również spotkać ze specjalistycznymi narzędziami, jakim jest np. popularny plugin WPvivid…

Czytaj dalej »

5 stycznia 2026 na forum BreachForums pojawiła się informacja o wycieku z Panrest – polskiej platformy do zamawiania posiłków w lokalnych restauracjach. Jest to pośrednik między lokalami a klientem – platforma umożliwia przeglądanie menu, składanie zamówień oraz wybór formy dostawy / odbioru.TLDR: Autor wpisu podaje, że wyciek objął dane 240…

Czytaj dalej »

Badacze z firmy Imperva odkryli i opisali interesującą podatność w popularnym silniku blogowym WordPress. Luka umożliwia osobom postronnym poznanie tytułów prywatnych wpisów oraz szkiców. Na pierwszy rzut oka nie brzmi dramatycznie, bo dotyczy tylko tytułów, ale w niektórych sytuacjach już samo przedwczesne ujawnienie tytułu może mieć poważne konsekwencje. Jako przykład podawane są tu wpisy…

Czytaj dalej »

Przestępcy w dość nietypowy i interesujący sposób zaczęli wykorzystywać podatność w niezbyt popularnej (ponad 10 tys. pobrań) wtyczce WordPressa o nazwie Hunk Companion. Podatność, oznaczona CVE-2024-11972 (wynik CVSS 9,8) pozwala nieautoryzowanemu atakującemu na… instalację i aktywację innych wtyczek z repozytorium WordPress.org. TLDR: Na pierwszy rzut oka nie wygląda to może przerażająco, jednak pobierać, instalować i uruchamiać…

Czytaj dalej »“Really Simple Security – Simple and Performant Security” to dość popularny plugin do WordPressa (~4000000 instalacji). Jak można się domyśleć, służy on do dodatkowego zabezpieczenia instalacji WordPressa…. Przechodząc do szczegółów – podatność CVE-2024-10924 występuje w API REST pluginu (można ją wykorzystać kiedy 2FA zostało aktywowane w pluginie; “na szczęście” jest…

Czytaj dalej »

Czarna seria podatności w popularnej wtyczce WordPressa o nazwie LiteSpeed Cache trwa. Nie minął nawet miesiąc od ostatniej podatności, a znaleziono kolejną. Tym razem chodzi o stored XSS zgłoszony przez użytkownika TaiYou w ramach programu bug bounty Patchstack. TL;DR CVE-2024-47374, bo taki identyfikator otrzymała podatność, dotyka wszystkich wersji wtyczki LiteSpeed…

Czytaj dalej »Całkiem niedawno opisywaliśmy ciekawą podatność pozwalającą na przejęcie konta w WordPressie przez popularną wtyczkę LiteSpeed Cache. Niestety nie był to najlepszy czas dla developerów tego rozszerzenia, ponieważ bardziej szczegółowa analiza poprzedniej podatności doprowadziła do odkrycia nowej luki pozwalającej na przejęcie konta przez nieuwierzytelnionego atakującego. Podatność została szczegółowo opisana w serwisie…

Czytaj dalej »

Krytyczna podatność w wordpressowej wtyczce Litespeed Cache (podatne są wersje do 6.3.0.1 włącznie), oznaczona jako CVE-2024-28000, została właśnie załatana. Według statystyk dodatek ten jest używany przez przeszło 5 milionów stron (z czego zaktualizowanych do tej pory zostało na razie około połowy). Podatność została opisana jako podniesienie uprawnień, ponieważ pozwala nieuwierzytelnionemu…

Czytaj dalej »

Mam wrażenie, że mało kto słyszał o open-source’owym projekcie secureCodeBox, spod znaku OWASP. W sumie to się nie dziwię, bo ja pierwszy raz usłyszałem o nim kilka miesięcy temu, kiedy aplikowałem na stanowisko związane z obszarem Application Security, które akurat miało w dodatkowych wymaganiach znajomość tego narzędzia. W rezultacie poznałem…

Czytaj dalej »

Cóż groźnego może być w dość prostym, a popularnym (300k instalacji) pluginie, który ma spowodować żeby fonty Googlowe używane w danym serwisie webowym były “GDPR Compliant” ? Otóż dużo ;-) Cert EU donosi bowiem o podatności stored XSS, którą może wykorzystać nieuwierzytelniony atakujący: On January 2, 2024, an unauthenticated Stored…

Czytaj dalej »

WordPress to jeden z najpopularniejszych silników do zarządzania treścią. O ile krytyczne błędy w samym silniku zdarzają się coraz rzadziej, o tyle platforma ta umożliwia korzystanie z wielu pomocnych pluginów, co zwiększa powierzchnię ataku. 11 grudnia na Wordfence opublikowany został krytyczny błąd, zgłoszony w ramach programu bug bounty. Podatność zlokalizowana…

Czytaj dalej »

Podatność w pluginie WooCommerce payments (obecnie ~600k instalacji) została załatana parę miesięcy temu, ale teraz pokazała się ciekawa analiza tej luki. Ponoć podatność jest obecnie aktywnie wykorzystywana. Dobra informacja jest taka, że producent wydał łatkę z wymuszeniem jej instalacji. Warto sprawdzić czy jesteśmy załatani, bo exploit jest naprawdę prosty i…

Czytaj dalej »

Szczegóły podatności dostępne są tutaj: unpatched privilege escalation vulnerability being actively exploited in Ultimate Member, a WordPress plugin installed on over 200,000 sites Badacze donoszą, że podatność można wykorzystać w najnowszej obecnie dostępnej wersji pluginu – 2.6.6 Wygląda na to, że twórcy próbowali załatać lukę (w wersji 2.6.6), ale udało się…

Czytaj dalej »

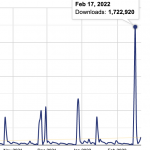

Podatność występowała w pluginie UpdraftPlus (przeszło 3 miliony instalacji). WordPress zdecydował się na dość nietypowy krok – czyli wymuszenie aktualizacji, a wg statystyk, aktualizację zainstalowało blisko 2 miliony serwisów: Jaka była istota podatności? Problem ze sprawdzeniem uprawnień. Każdy użytkownik mający konto w WordPressie mógł wysłać odpowiednie żądanie (żądania) HTTP, które…

Czytaj dalej »