Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

iWatch to nie nowy zegarek Apple, to funkcja umożliwiająca na zhackowanie kamery Samsunga

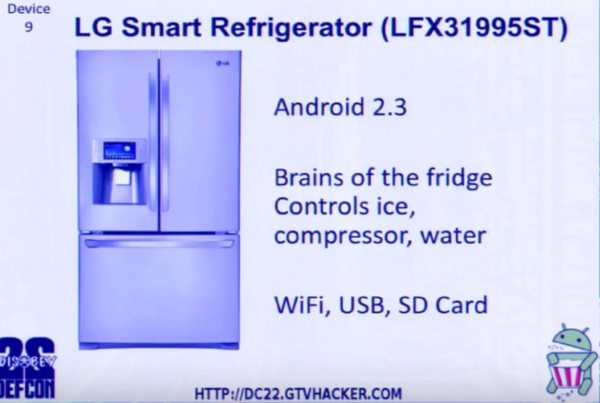

Dzisiejszymi bohaterami są koledzy, którzy jakiś czas temu postanowili przedstawić hackowanie 20 urządzeń klasy IoT w 45 minut. Mieliśmy tu sporą różnorodność, w tym np. lodówkę:

pwned

W tej prezentacji występowała również kamera Samsunga (SNH-1011), ale producent okazał się na tyle rozsądny że błędy załatał, działając swoją drogą dość brutalnie:

When a user visits the updated web interface on the Samsung Smartcam, they are now greeted with a “404 – Not Found” message. The interface previously in place, which allowed for users to view and configure their camera, is now completely removed with only backend scripts left.

I właśnie jeden z tych ‘backend skryptów’ a dokładnie funkcja iWatch, służąca do aktualizacji firmware – okazuje się być podatna na wstrzyknięcie polecenia, które wykonuje się z uprawnieniami root na kamerze:

–ms