Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

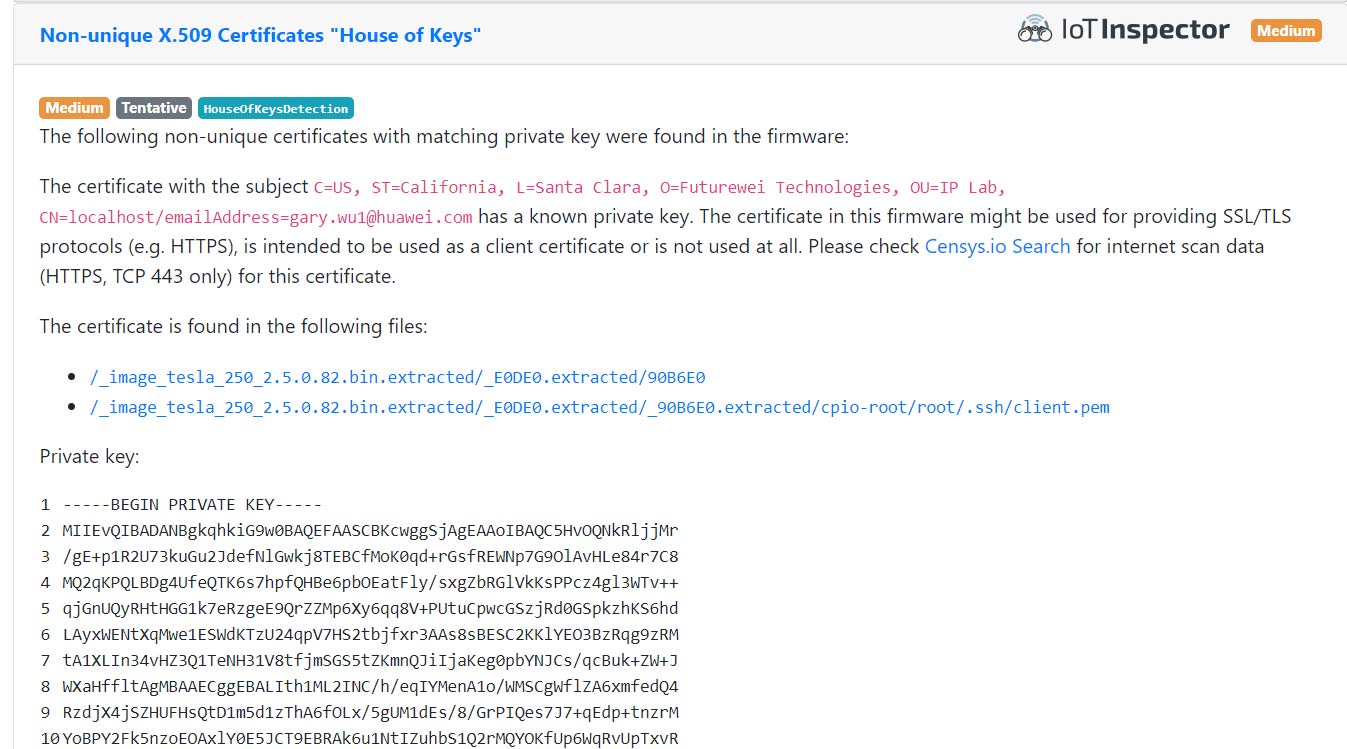

Świeża analiza w tym miejscu. Po zautomatyzowanej analizie firmware urządzenia Cisco SG250 Smart Switch badaczy frapowało pytanie “kim jest tajemniczy gary.wu1(at)huawei.com ?” widoczny na jednym z certyfikatów (warto zauważyć, że do certyfikatu udało się również znaleźć klucz prywatny):

Badacze zgłosili tę ciekawostkę do Cisco, które opublikowało stosowną informację. Tutaj z kolei czytamy, że certyfikat był fragmentem opensource-owego projektu, z którego z kolei korzystał ciscowy komponent FindIT Network Probe. A wszystko było tylko do testów i nie powinno się znaleźć w produkcyjnych firmware:

Their intended use is to test the functionality of software using OpenDaylight routines. The Cisco FindIT team used those certificates and keys for their intended testing purpose during the development of the Cisco FindIT Network Probe; they were never used for live functionality in any shipping version of the product. All shipping versions of the Cisco FindIT Network Probe use dynamically created certificates instead. The inclusion of the certificates and keys from the OpenDaylight open source package in shipping software was an oversight by the Cisco FindIT development team.

Czy była to jakaś duża podatność, a może backdoor? Ciężko powiedzieć, choć stawiamy na to że nie. Cała krótka historia pokazuje jednak aktualny stan dotyczący tworzenia urządzeń IoT: wgrajmy trochę OpenSource, testowe fragmenty spokojnie lądują w systemach produkcyjnych, a kontrola ew. podatności w użytych komponentach OpenSource jest taka sobie, trochę pokleimy i jest gotowy produkt :)

–ms

trochę kodu z gita, trochę rozwiązań z stackoverflow dobrze poszyć dobrze skleić, parę testów i na produkcje :) kto by się przejmował :?