Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Malware StealC jest dobrze znany zarówno w środowisku cyberprzestępców jak i badaczy bezpieczeństwa. Popularność zyskał przede wszystkim za sprawą niskiego progu wejścia dla atakujących oraz wysoką skutecznością działania. Jest oferowany w modelu Malware-as-a-Service (MaaS). Charakteryzuje się masowym wykradaniem ciasteczek sesyjnych (pliki cookie), kradzieżą danych z portfeli kryptowalutowych oraz wsparciem dla wielu przeglądarek internetowych.

TLDR:

Badacze bezpieczeństwa z CyberArk Labs opublikowali na swoim blogu wpis, w którym opisali nietypowe znalezisko. Przedstawiony materiał doskonale obrazuje jak pośpiech, rutyna oraz powielanie schematów mogą doprowadzić do sytuacji, w której atakujący, specjalizujący się w wykradaniu ciasteczek sesyjnych, zostaje zaatakowany w ten sam sposób.

Szczegóły podatności nie zostały opublikowane, aby nie pomagać cyberprzestępcom w zabezpieczeniu ich infrastruktury. Wiemy natomiast, że badacze wykorzystali stored XSS, dzięki któremu wykradli ciasteczka aktywnych sesji. Co więcej, atakujący zapomnieli o podstawowych zabezpieczeniach, takich jak chociażby flaga httpOnly, która powinna blokować dostęp do plików cookie z poziomu skryptów.

Następnie, na podstawie aktywnych sesji analitycy zidentyfikowali lokalizacje oraz parametry sprzętowe operatorów. Ich szczególną uwagę przykuł cyberprzestępca, któremu nadano pseudonim YouTubeTA (YouTube Threat Actor). Pseudonim ten jest bezpośrednio związany z modus operandii cyberprzestępcy, czyli przeprowadzanie ataków na użytkowników YouTube. Na skutek błędów w OPSEC-u został on skutecznie zdeanonimizowany, o czym będzie dalej.

Na koncie operatora badacze zidentyfikowali ponad 5000 logów, zawierających blisko 400 tys. haseł oraz ok. 30 milionów plików cookies. Skala ataku robi wrażenie, dlatego warto prześledzić metodę działania cyberprzestępcy.

Jak zostało wcześniej wspomniane, atakujący skupił się na użytkownikach platformy YouTube. Za pośrednictwem przejętych kont publikował filmy pokazujące w jaki sposób można za darmo korzystać z płatnych wersji oprogramowania Adobe Photoshop lub Adobe After Effects.

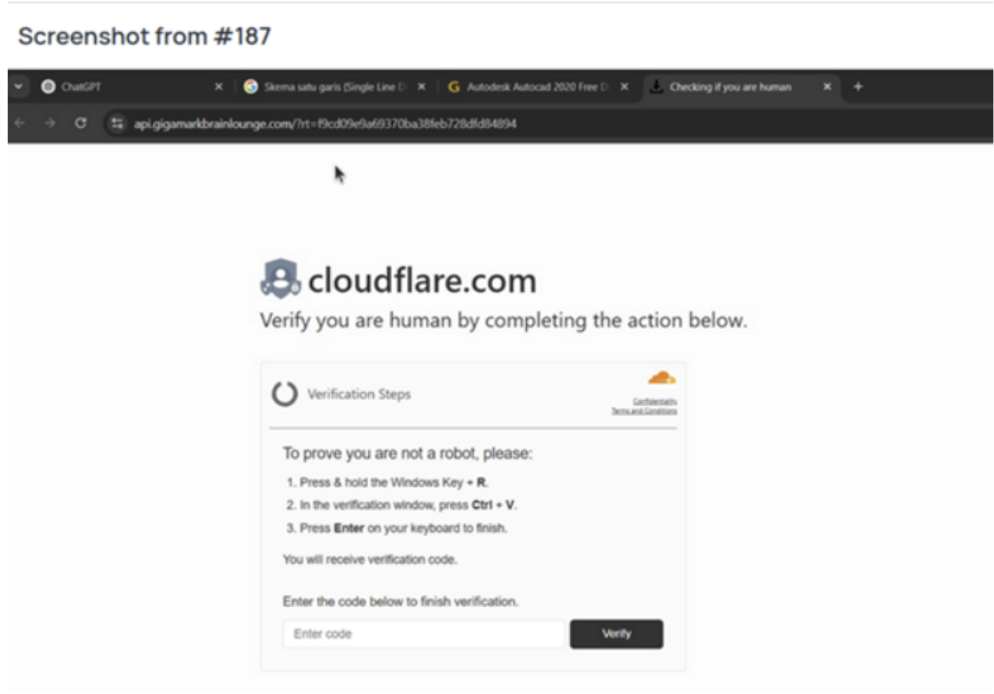

Linki do zainfekowanych instalatorów (aktywatorów) znajdowały się w komentarzu. Często prowadziły do infrastruktury chmurowej, aby zminimalizować ryzyko wykrycia przez systemy bezpieczeństwa. Dalszy proces infekcji przebiegał dwojako. W pierwszym scenariuszu malware znajdował się w pliku aktywatora. Po uruchomieniu, następowała infekcja złośliwym oprogramowaniem typu stealer (StealC). Drugi scenariusz zakładał wykorzystanie techniki ClickFix. Serwis oferujący darmowy produkt symulował awarię wyświetlając komunikat o błędzie.

Po wykonaniu instrukcji zawartej na stronie, użytkownik nieświadomie pobiera i instaluje złośliwe oprogramowanie (StealC). Malware po uruchomieniu eksfiltruje wrażliwe dane (zapamiętane hasła, pliki cookies przeglądarek, itp.), a następnie przesyła je na serwer kontrolowany przez atakującego.

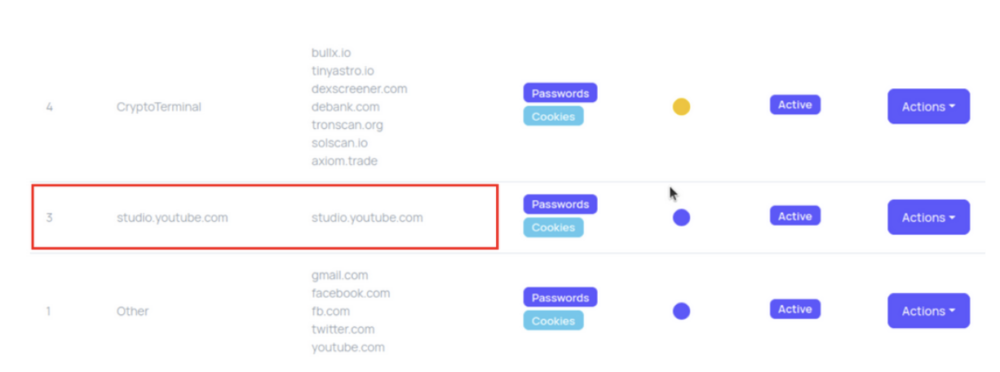

Co ciekawe, w panelu administracyjnym został założony specjalny trigger (marker), który w momencie wykrycia w pozyskanych logach ciasteczka pochodzącego z domeny studio.youtube.com automatycznie nadawał mu etykietę VIP. Obecność ciasteczka potwierdza, że użytkownik posiada kanał na YouTubie, co czyni go wartościowym celem.

W kolejnym kroku, atakujący korzystając z pozyskanych danych przejmuje kontrolę nad kontem użytkownika. Dzięki temu, że jest to kanał posiadający historię oraz określoną bazę subskrybentów, dalsza propagacja złośliwego oprogramowania jest stosunkowo prosta. Wystarczy opublikować materiał z linkiem prowadzącym do malware, podmienić opis pod filmami z największą liczbą wyświetleń i spokojnie czekać, aż ktoś da się złapać.

Dokładne personalia atakującego nie zostały przedstawione w analizie, jednak wiele wskazuje na to, że za atakiem stoi jedna osoba. Świadczą o tym chociażby te same parametry sprzętu, z którego cyberprzestępca logował się do panelu administracyjnego (MacBook Pro, procesor M3).

Ponadto, dane z przeglądarki wskazują na strefę czasową GMT+0300 (czas wschodnioeuropejski).

Atakujący chronił swoją tożsamość stosując VPN, jednak w połowie lipca 2025 r., najprawdopodobniej nie upewnił się, że usługa jest aktywna, co w konsekwencji spowodowało ujawnienie jego adresu IP. Po weryfikacji okazało się, że jest to adres należący do ukraińskiego dostawcy usług internetowych (ISP) o nazwie TRK Cable TV.

BIorąc powyższe pod uwagę oraz sugerując się faktem, że system wspierał język rosyjski oraz angielski, atakujący najprawdopodobniej pochodzi z kraju Europy Wschodniej.

Przedstawiona analiza dobitnie pokazuje, że rozwiązania stosowane przez atakujących są podatne na błędy, a cyberprzestępcy często zapominają o własnym bezpieczeństwie, skupiając się wyłącznie na osiąganiu zysków.

Źródło: cyberark.com

~_secmike