Cześć, hackerzy, admini i entuzjaści cyberbezpieczeństwa! Po latach przerwy (zaraz stuknie piąty rok…) Sekurak Hacking Party rusza w trasę po Polsce. Pierwsza stacja w Gliwicach. Wspólnie z Politechniką Śląską, która jest współorganizatorem wydarzenia, zapraszamy Was 26 kwietnia 2025 r. na wieczór pełen praktycznej wiedzy, pokazów hackowania na żywo i konkretnych…

Czytaj dalej »

Internet pełen jest portali społecznościowych czy forów. Do tych bardziej popularnych, chociaż owianych złą sławą, ze względu szerokie spektrum dopuszczalnych treści, należy 4chan. Portal założony pod koniec 2003 roku stał się sławny za sprawą działań swoich anonimowych użytkowników oraz kontrowersyjnych memów. 4chan zasłynął z różnych akcji, takich jak namierzanie flagi…

Czytaj dalej »

Cześć, 18 marca br. zaprosiliśmy Was na wyjątkowe wydarzenie – Dlaczego hackowanie aplikacji webowych jest proste? Michała Sajdaka, który na żywo pokazywał między innymi, jak hackować samochody, jak wejść na pokład samolotu w charakterze pilota czy jak przejąć całą organizację za sprawą kilku żądań HTTP, oglądało ponad 2000 osób, a…

Czytaj dalej »

Zajrzyj na Helion.pl – znajdziesz tam rabaty do -98% na bestsellerowe publikacje oraz kursy IT. W obliczu rosnącej liczby zagrożeń cyfrowych, ataków phishingowych i zaawansowanych technik inżynierii społecznej jedno pozostaje pewne – wiedza to najlepsza forma ochrony. Właśnie dlatego Helion.pl uruchomił Wielkanocny Kiermasz Książkowy: największą akcję promocyjną tej wiosny! Wśród…

Czytaj dalej »

Pierwsze koty za płoty: przekroczyliśmy już barierę 100 000 osób przeszkolonych w zakresie AI! 🎉 Tak jest, dobrze czytasz – sto tysięcy ludzi uczestniczyło w naszych szkoleniach otwartych (Poznaj AI, Narzędziownik AI, Hackowanie vs. AI), zamkniętych (dla dedykowanych Klientów) i prelekcjach dot. AI na konferencjach (w tym MEGA Sekurak Hacking Party…

Czytaj dalej »

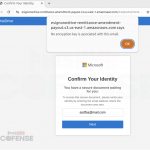

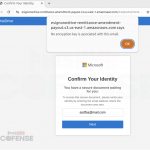

Standardowy phishing kierowany jest do masowego odbiorcy i polega na ,,zarzuceniu jak największej sieci’’, aby złapać maksymalną liczbę ofiar. Firma Cofense, zajmująca się ochroną przed phishingiem i zagrożeniami związanymi z pocztą elektroniczną, opisała nową technikę selektywnego ataku stosowaną przez cyberprzestępców i jest to jednocześnie dobra oraz zła wiadomość. Czemu dobra?…

Czytaj dalej »

Szwajcaria postanowiła nie zostawać w tyle za innymi państwami, które już wprowadziły lub wprowadzają właśnie nowe regulacje dotyczące cyberbezpieczeństwa. 1 kwietnia na szwajcarskie firmy został nałożony nowy obowiązek informowania o cyberatakach w konkretnym czasie od wykrycia zdarzenia. W Szwajcarii w 2023 roku przyjęto nowelizację Information Security Act (ISA), która weszła…

Czytaj dalej »

W ostatnich dniach obserwujemy nową kampanię cyber zbójów. Schemat, który zaraz Wam opiszemy nie odbiega za bardzo od innych tego typu, ale tym razem skala działania jest naprawdę imponująca i pojawia się kilka ciekawych elementów. Dużo osób (w tym ekipa sekurak.pl) dostaje połączenia z zagranicznych numerów (kierunkowe, np. +44, +36),…

Czytaj dalej »

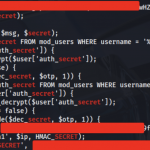

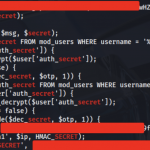

Evan Connelly zaprezentował odkrytą przez siebie podatność w aplikacji Verizon Call Filter na urządzenia z systemem iOS. Co prawda problem dotyczy klientów tej amerykańskiej sieci GSM, jednak postanowiliśmy opisać błąd leżący u podstaw tej podatności, ponieważ z doświadczenia wiemy, że luki klasy IDOR (ang. Insecure Direct Object Reference) pojawiają się…

Czytaj dalej »

Podatności w firmware bram dostępowych, zaporach sieciowych czy przełącznikach sieciowych zdarzają się niestety często, a do tego niosą za sobą szczególne niebezpieczeństwo ze względu na rolę, jaką pełnią w ekosystemie. O dzisiejszym bohaterze pisaliśmy nie raz. Tym razem krytyczna podatność, oznaczona numerem CVE-2024-48887 i wyceniona na 9.3 w skali CVSS3.1…

Czytaj dalej »

W pierwszej części artykułu przyjrzeliśmy się historii chińskiej firmy i-Soon oraz wyciekowi danych, jaki ją spotkał. W drugiej części omówimy narzędzia oraz usługi przez nią oferowane. Według raportu niemieckiej służby kontrwywiadowczej BfV ujawnione informacje obejmowały szczegółowe dane o produktach, ich wersjach, cenach oraz wynikach sprzedaży. Dostępne były również instrukcje obsługi…

Czytaj dalej »

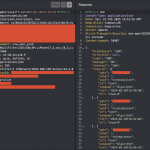

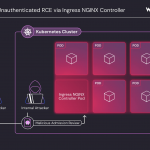

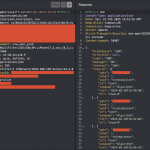

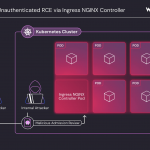

Podatności określane jako krytyczne mogą wzbudzać skrajne emocje. W sekuraku jesteśmy pewni, że nie wszyscy zgodzą się z punktacją CVSS 3.1 (9.8/10) przypisaną do serii podatności określonych jako IngressNightmare, które zostały opisane 24.03.2025 przez badaczy z wiz.io. TLDR: Problematycznym komponentem jest Ingress NGINX Controller, czyli ingress controller (kontroler ruchu wejściowego,…

Czytaj dalej »

Kto z nas nie chciał zostać hackerem? Filmy takie jak Johnny Mnemonic czy Matrix wyjątkowo pobudzały wyobraźnię. Teraz zwizualizuj sobie, że włamujesz się do sieci jak filmowy hacker – ubrany w bluzę z kapturem, z kawą w ręku, siedzisz przed komputerem, ale legalnie, bez policyjnych syren w tle. Brzmi jak…

Czytaj dalej »

Rozpiera nas duma gdy zgłaszają się do nas młode osoby, od których bije pasja i chęć przekazywania wiedzy. W ramach olimpiady „Zwolnieni z Teorii„, uczniowie Prywatnego Technikum Informatycznego w Bielsku-Białej stworzyli projekt „Młodzi 4IT”, którego misją jest edukowanie rówieśników na temat zagrożeń w Internecie, zwłaszcza w mediach społecznościowych. Celem jest zwiększanie…

Czytaj dalej »

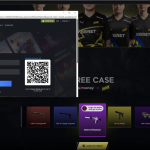

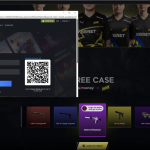

Kilka dni temu zespół Silent Push poinformował o namierzeniu kampanii phishingowej targetującej graczy Counter-Strike 2 na Steam z wykorzystaniem techniki Browser-in-the-Browser (BitB). Technika BitB została stworzona w 2022 roku przez eksperta security mr. d0xa (na githubie wciąż udostępnia template ataku). Na czym polega? Na niektórych stronach mamy możliwość zalogowania za…

Czytaj dalej »