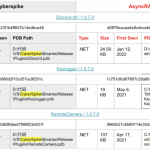

Repozytoria git są atrakcyjne dla włamywaczy. Duża ilość wewnętrznych danych, wraz z historią zmian, wielu użytkowników czy wreszcie błędy na platformach służących do obsługi repozytoriów (o których wielokrotnie pisaliśmy) czynią z nich interesujące cele. Co prawda w samych repozytoriach nie powinny znaleźć się poufne dane, takie jak klucze API, loginy czy hasła, ale praktyka pokazuje, że…

Czytaj dalej »

Przyzwyczailiśmy się już do tego, że mechanizmy sztucznej inteligencji sukcesywnie zdobywają kolejne obszary naszego życia. Nie od dziś wiele kontrowersji budzi temat używania sztucznej inteligencji w szeroko rozumianym bezpieczeństwie ofensywnym. Wiele wskazuje na to, że debata na ten temat wkrótce może wkroczyć na wyższy poziom. TLDR: – Badacze z firmy…

Czytaj dalej »

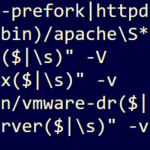

29 września 2025 r. Broadcom poinformował o luce bezpieczeństwa CVE-2025-41244 w oprogramowaniu VMware Tools i VMware Aria, umożliwiającej lokalną eskalację uprawnień. Zgodnie z opinią badaczy z NVISO, luka była aktywnie wykorzystywana jako zero-day od co najmniej października 2024 roku. Za atakami stała grupa UNC5174 utożsamiana przez analityków z chińskim aparatem…

Czytaj dalej »

Wyobraź sobie cyberatak, który manipuluje procesem uzdatniania wody. Podczas naszego szkolenia Hackowanie wodociągów na żywo pokażemy Ci symulację takiego ataku na sieć wodociągową. Dowiesz się, gdzie mogą czaić się luki w zabezpieczeniach i – co kluczowe – jak je załatać dzięki skutecznym procedurom i kontrolom. Nie musisz być ekspertem od…

Czytaj dalej »

Malwarebytes ostrzega użytkowników Maców przed szeroko zakrojoną kampanią dystrybucji złośliwego oprogramowania za pośrednictwem fałszywych stron GitHub. Celem cyberprzestępców jest skłonienie użytkowników do samodzielnej instalacji malware Atomic Stealer (znanego jako AMOS), który kradnie dane. Cyberzbóje używają sponsorowanych reklam Google lub optymalizacji SEO, tak aby ich strony wyświetlały się na początku wyników…

Czytaj dalej »

W czwartek w harmonogramie Microsoft 365 pojawiła się nowa aktualizacja dla przeglądarki Edge z wdrożeniem planowanym na listopad 2025. Nowa funkcja bezpieczeństwa ma chronić użytkowników przed złośliwymi rozszerzeniami instalowanymi ręcznie (tzw. sideloading). Edge umożliwia deweloperom lokalne instalowanie rozszerzeń w celu testowania przed opublikowaniem ich w sklepie Microsoft Edge Add-ons. Ta…

Czytaj dalej »

Pięciomiesięczna operacja HAECHI VI (kwiecień – sierpień 2025) koordynowana przez INTERPOL, obejmująca 40 krajów i terytoriów, doprowadziła do odzyskania 439 milionów dolarów w gotówce i kryptowalutach powiązanych z cyberprzestępstwami. Działania Interpolu były wymierzone w siedem rodzajów cyberprzestępstw finansowych: phishing głosowy, oszustwa romantyczne (np. na amerykańskiego żołnierza), internetowy sextorting, oszustwa inwestycyjne,…

Czytaj dalej »

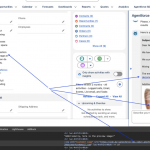

Systemy agentowe, duże modele językowe oraz już-nie-taka-nowość (chociaż wciąż zyskujące popularność) serwery MCP gościły na łamach sekurak.pl wielokrotnie. Pod jednym z artykułów, gdzie opisywaliśmy możliwe wektory ataków na serwery MCP, można było spotkać głosy sceptycznie podchodzące do tematu niebezpiecznych serwerów. Dlatego tym razem chcielibyśmy przedstawić atak, którego wystąpienie było tylko…

Czytaj dalej »

Brytyjska Narodowa Agencja ds. Przestępczości (NCA) aresztowała podejrzanego o atak ransomware, który spowodował szerokie zakłócenia na lotniskach w całej Europie. NCA oświadczyła, że aresztowanie miało miejsce po śledztwie dotyczącym cyberataku, na oprogramowanie firmy Collins Aerospace Multi-User System Environment (MUSE), służące do obsługi pasażerów. Główną funkcją MUSE jest umożliwianie wielu liniom…

Czytaj dalej »

Naszych dwóch audytorów bezpieczeństwa z Securitum – Robert Kruczek oraz Kamil Szczurowski w ramach działań typu happy hunting (spontaniczne testy systemów w celu poprawy jakości polskiego Internetu) wykryło krytyczne podatności typu unauthenticated Remote Code Execution (RCE) w systemie PAD CMS (na którym uruchamiane są aplikacje internetowe oraz biuletyny informacji publicznej)….

Czytaj dalej »

Integracja LLMów z narzędziami codziennego użytku nie zwalnia. Cóż, nie ma się co dziwić. Odpowiednio zaprojektowany agent upraszcza bardzo pracę operatora. Jednak jak mieliśmy okazję przekonać się niedawno, niesie za sobą również poważne zagrożenia. Badacze z firmy NOMA przeczytali chyba te same źródła, ponieważ zaprezentowali bardzo podobny atak, który pozwala…

Czytaj dalej »

Na początku sierpnia bieżącego roku w serwisie Telegram pojawił się kanał o nazwie shinysp1d3r, łączący trzy znane grupy cyberprzestępcze: Lapsus$, Scattered Spider oraz ShinyHunters. Współpraca między grupami została de facto potwierdzona przez samych członków organizacji, a treści publikowane na kanale nawoływały do krytyki władzy, stanowiły element wymuszeń i szantażu oraz…

Czytaj dalej »

Środowisko NPM po raz kolejny stało się miejscem propagacji malware. Jeszcze nie milkną echa o ostatniej szeroko zakrojonej kampanii, która na szczęście nie odniosła oczekiwanych efektów, a już pojawiło się nowe zagrożenie. Malware ukryty w kodzie QR, umieszczony w pakiecie fezbox. TLDR: Podejrzana biblioteka została wykryta przez badaczy z zespołu…

Czytaj dalej »

Wycieki danych medycznych i podatności w systemach gromadzących takie dane są poważnym zagrożeniem i – co zupełnie zrozumiałe – budzą zawsze duże emocje oraz nasze szczególne obawy. Dane medyczne są wyjątkowo wrażliwe i mogą być wykorzystane do kradzieży tożsamości, wyłudzeń finansowych czy szantażu. Dodatkowo ataki ransomware paraliżują działalność placówek, stwarzając…

Czytaj dalej »

Dosłownie chwilę temu ostrzegaliśmy o aktywnych podatnościach CVE-2025-20362 i CVE-2025-20333 w Cisco ASA. Teraz firma Cisco informuje o błędzie, który pozwala – za pośrednictwem protokołu SNMP – na DoS (ang. Denial of Service) lub RCE (ang. Remote Code Execution) na produkowanych przez siebie urządzeniach. Podatność otrzymała identyfikator CVE-2025-20352 i wycenę CVSS na poziomie wysokim (7.7)….

Czytaj dalej »