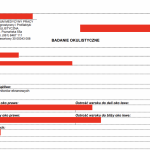

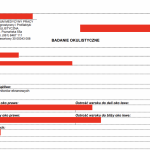

Marcin zgłosił nam prostą do wykorzystania lukę / podatność. Otóż wykonywał badania w Wielkopolskim Centrum Medycyny Pracy i w jednym z systemów zaciekawił go numer, który był widoczny w źródle HTML, a był związany z wykonywaniem badania. Zmienił ten numer o jeden i… otrzymał dostęp do wyników badań innego pacjenta….

Czytaj dalej »

Jeden z naszych czytelników przesłał do nas wiadomość, zawierającą m.in. takie informacje: Przed publikacją notki, zadaliśmy pytania Totalizatorowi Sportowemu; otrzymaliśmy po ~krótkim czasie następujące odpowiedzi: [sekurak] Czy incydentem bezpieczeństwa objęci zostali wszyscy pracownicy/współpracownicy (lub większość) – czy np. tylko niewielki ich procent? [Totalizator Sportowy – TS] Incydent dotyczył danych niewielkiej…

Czytaj dalej »

![Sprawdź czy księgowość Twojej firmy nie wycieka produkcyjnych faktur do Internetu [KSeF] Sprawdź czy księgowość Twojej firmy nie wycieka produkcyjnych faktur do Internetu [KSeF]](https://sekurak.pl/wp-content/uploads/2025/11/logowanie4-150x150.png)

Zgłosił się do nas czytelnik z pewnej bardzo dużej firmy, który zauważył że tysiące prawdziwych faktur z jego firmy może pobrać każdy, kto zna zaledwie NIP firmy. Numer NIP posiada każda firma w Polsce i można go łatwo zlokalizować (np. prostym zapytaniem Google). W tym momencie potrzebujemy krótkiego wyjaśnienia czym…

Czytaj dalej »

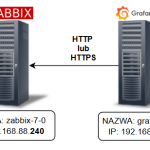

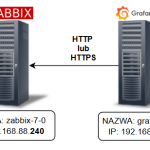

W trzeciej części mini-serii o Grafanie i Zabbixie, Albert przybliża bardziej zaawansowane elementy integracji, pozwalające na prezentację bardziej skomplikowanych danych.

Czytaj dalej »

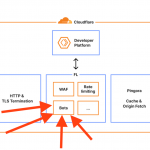

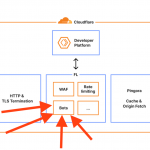

Pełen opis wielogodzinnego incydentu opracował sam Cloudflare

Zatem co było źródłem całego zamieszania? Miliony błędów HTTP 500 w core infrastruktury Cloudflare, a dokładniej: awaria systemu wykrywającego/blokującego boty webowe

Czytaj dalej »

Już 26 listopada 2025 r. odbędzie się konferencja “Nowe Horyzonty Biometrii“, inicjatywa poświęcona odpowiedzialnemu i świadomemu wykorzystaniu technologii biometrycznych. Wydarzenie organizowane przez Urząd Ochrony Danych Osobowych oraz Fundację AI One Health zgromadzi przedstawicieli administracji, nauki, biznesu, medycyny oraz organizacji społecznych, tworząc unikatową przestrzeń do rozmowy o bezpieczeństwie, etyce i przyszłości…

Czytaj dalej »

To nie będzie łatwy poranek dla właścicieli sklepów prowadzonych na platformie e-commerce sky-shop.pl. Od rana, platforma prowadzi akcję informacyjną, dotyczącą ataku, który został wykryty 28.10.2025 r. Sky-Shop rozesłał wiadomość e-mail do swoich klientów, w której obszernie informuje o zaistniałym incydencie. Według przeprowadzonej analizy powłamaniowej, do ataku miało dojść 19.10.2025, kiedy…

Czytaj dalej »

W redakcji doceniamy prawdziwą hakerską robotę, dlatego z uwagą śledzimy (a później analizujemy raporty zwane writeupami) zmagania podczas zawodów spod szyldu Pwn2Own organizowanych przez Zero Day Initiative. Tegoroczna edycja odbyła się między 21 a 24 października 2025 w Cork, w Irlandii. Zawodnicy mogli zmierzyć się w ośmiu kategoriach: Szczegółowy zestaw…

Czytaj dalej »

Jedną z fajniejszych, z punktu widzenia pentestera, podatności (chociaż trochę niedoceniana) jest podatność masowego przypisania (mass assignment). Dzięki niej, możliwa jest zmiana np. pól obiektu, które nie powinny zostać zmienione. Powstaje najczęściej w wyniku błędnego użycia funkcjonalności np. biblioteki, która pozwala zmapować parametry zapytania do wewnętrznej reprezentacji obiektu w aplikacji. …

Czytaj dalej »

Atak na dużego dostawcę rozwiązań bezpieczeństwa zawsze budzi emocje. Nie inaczej jest tym razem. Firma F5 w oświadczeniu, poinformowała o wykrytym w sierpniu tego roku ataku na swoją infrastrukturę. Wyciekł kod źródłowy, informacje o podatnościach oraz configi niektórych klientów.

Czytaj dalej »

Druga część naszej serii o integracji Zabbixa oraz Grafany. Tym razem Albert wprowadzi Czytelnika w świat przygotowania i prezentacji różnego typu danych przy pomocy dashboardów Grafany.

Czytaj dalej »

CISA ostrzega, o trwającej kampanii infekującej trwale urządzenia VPN (dwie podatności 0day). Pierwsza podatność (CVE-2025-20362) umożliwia dostęp bez uwierzytelnienia do pewnych URLi na web serwerze urządzenia. Druga podatność (CVE-2025-20333) to wykonanie poleceń jako root na urządzeniu. Dzięki poprzedniej podatności, może to być zrealizowane bez uwierzytelnienia (!) Wg CISA, Infekcja jest…

Czytaj dalej »

Zaczyna się tak: “Część, czy mógłbyś zagłosować na Agnieszkę? To bardzo ważne dla niej, a nagroda to stypendium na studia” (Zobacz na foto poniżej). Link prowadzi do strony, na której rzekomo głosuje się na dziewczynkę (konkurs gimnastyczny). Okazuje się jednak, że żeby zagłosować, trzeba “zalogować się WhatsApp’em”. “Logowanie” to w…

Czytaj dalej »

Całkiem niedawno opisywaliśmy kampanię, która miała być największym atakiem na łańcuch dostaw w historii. Atakujący wykorzystali przejęte, dzięki phishingowi, konta programistów i umieścili w pakietach złośliwy kod wykradający środki z portfeli kryptowalut. Przestępcy osiągnęli dość dyskusyjny sukces (na szczęście), jednak to nie znaczy, że na tym zagrożenia czyhające na developerów…

Czytaj dalej »

Dlaczego warto być na MSHP? Zapytaliśmy o to w ankiecie uczestników ostatniej edycji. Na pierwszym miejscu wskazali oni: Świetne prezentacje i wysoki poziom merytoryczny A co to konkretnie oznacza? To, że często prosimy zaufanych prelegentów o premierowe tematy na MSHP. To doświadczeni praktycy, charyzmatyczni specjaliści i co ważne – fascynaci…

Czytaj dalej »

![Sprawdź czy księgowość Twojej firmy nie wycieka produkcyjnych faktur do Internetu [KSeF] Sprawdź czy księgowość Twojej firmy nie wycieka produkcyjnych faktur do Internetu [KSeF]](https://sekurak.pl/wp-content/uploads/2025/11/logowanie4-150x150.png)